Ta Bort LKHY Ransomware (Dekryptera .lkhy-Filer 2025)

Innan vi dyker in

Innan vi dyker in, låt oss se till att du är säker online. Vi skapade SpyHunter eftersom din säkerhet är viktig för oss.

Skydda din dator idag — ladda ner SpyHunter här! Kolla in våra bästa tips nedan för att hålla din dator säker och säker.

LKHY ransomware, en gren av den ökända STOP/Djvu-familjen, riktar sig mot individer och organisationer genom att kryptera filer och kräva en lösensumma för att de ska släppas.

Den här artikeln fördjupar sig i hur LKHY fungerar och avslöjar dess taktik, inverkan och de väsentliga stegen för skydd och återhämtning. Upptäck hur du skyddar din data och reagerar om LKHY slår till.

Vad du behöver veta om LKHY ransomware

LKHY ransomware är ett utmanande hot som riktar sig mot både individer och organisationer. Den krypterar deras data och kräver en lösensumma för att de ska släppas.

Nyckelegenskaper definierar denna speciella stam av skadlig programvara, och särskiljer den inom den bredare kategorin filkrypterande ransomware.

Först och främst är LKHY, liksom LKFR, en variant av den mer allmänt erkända STOP/Djvu ransomware-familjen. Denna ransomware-familj är känd för sin produktiva natur och betydande inverkan.

Skadlig programvara penetrerar vanligtvis system genom:

- komprometterade webbplatser

- nätfiske-e-postmeddelanden

- utnyttjande av oparpade sårbarheter.

Efter framgångsrik infiltration initierar LKHY ransomware en komplex krypteringsprocess som använder sofistikerade algoritmer. Denna process låser användare av sina filer, som sedan läggs till med filtillägget .lkhy.

Till skillnad från andra typer av ransomware som låser skärmen eller visar hotfulla meddelanden, riktar LKHY filer direkt, vilket gör dem otillgängliga utan en specifik dekrypteringsnyckel.

Denna nyckel innehas endast av angriparna, som kräver betalning, vanligtvis i Bitcoin, för att tillhandahålla den dekrypteringsmjukvara som behövs för att låsa upp filerna.

Utfärdandet av ett unikt online-ID för varje offer komplicerar återställningsarbetet, eftersom det kräver en skräddarsydd dekrypteringsnyckel.

Det är avgörande att understryka den ökade faran som LKHY ransomware utgör på grund av dess integration med skadlig programvara som stjäl information, som Vidar eller RedLine.

Denna kombination begränsar åtkomsten till filer och hotar sekretessen för känsliga data, vilket understryker den mångfacetterade säkerhetsutmaningen som LKHY representerar.

Tecken på en LKHY ransomware-infektion

Att tidigt identifiera en LKHY ransomware-infektion kan påverka förmågan att mildra dess effekter. Flera vitala tecken tyder på närvaron av denna skadliga programvara på ett system:

- Ändring av filtillägg: En av de mest iögonfallande indikatorerna är ändringen av filtillägg. Dokument, bilder och andra personliga filer kommer att ha tillägget ‘.lkhy’ bifogat, vilket signalerar deras krypterade tillstånd.

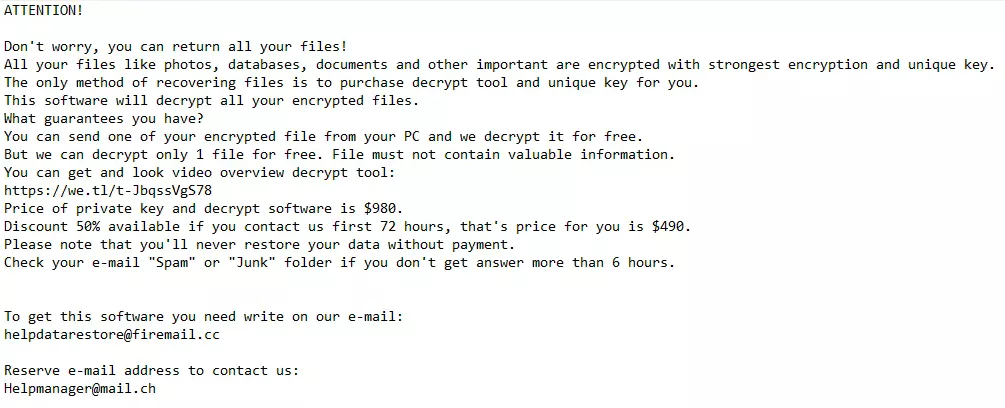

- Utseende på lösensumman: Offren hittar en lösennotis, “_readme.txt,” på sitt skrivbord eller i berörda kataloger. Denna anteckning innehåller instruktioner för betalning och kontaktuppgifter för angriparna, vilket ger ytterligare bevis på ransomwares aktivitet.

- Oförmåga att komma åt filer: Ett uppenbart men kritiskt tecken är den plötsliga oförmågan att öppna eller komma åt tidigare fungerande filer. Försök att öppna dessa filer kommer sannolikt att resultera i felmeddelanden eller krav på att betala en lösensumma.

- Systemprestandaproblem: Även om det inte är exklusivt för ransomware-infektioner, kan en märkbar nedgång i systemets prestanda åtfölja krypteringsprocessen, särskilt om ransomwaren samtidigt distribuerar ytterligare skadliga nyttolaster.

Att känna igen dessa tecken omedelbart kan vara det första steget mot att motverka ransomwarens inverkan, vilket gör att berörda användare kan söka professionell hjälp eller utforska återställningsalternativ innan ytterligare skada sker.

Steg för att ta bort LKHY ransomware

Att ta bort LKHY ransomware kräver ett systematiskt tillvägagångssätt för att utrota skadlig programvara och minimera potentiell skada.

Processen innefattar flera kritiska steg, från att identifiera och isolera infektionen till att använda specialiserade borttagningsverktyg. Att följa den här guiden hjälper dig att säkra ditt system och eventuellt återställa krypterade filer.

Identifiera och isolera infektionen

Det första steget i att bekämpa LKHY ransomware innebär att bekräfta närvaron av infektionen och sedan isolera de drabbade enheterna för att förhindra ytterligare spridning.

Detta kan uppnås genom att leta efter tecken på infektion, såsom ändrade filtillägg och lösensedlar.

När ransomwaren har identifierats kopplar du bort den infekterade datorn från alla nätverk och externa enheter som innehåller skadlig programvara.

Använd felsäkert läge med nätverk för en renare borttagning

Att starta upp din Windows-dator i felsäkert läge med nätverk är ett avgörande steg i borttagningen.

Detta begränsade startläge begränsar Windows-operationer till viktiga tjänster och drivrutiner, vilket hjälper till att förhindra att ransomware hindrar borttagningsprocessen.

För att gå in i felsäkert läge med nätverk:

- Starta om datorn.

- Tryck på F8- tangenten (eller Skift + F8) flera gånger när datorn startar.

- Välj

Safe Mode with Networkingfrån menyn Avancerade startalternativ och tryck på Enter.

I felsäkert läge med nätverk är systemet mer mottagligt för följande borttagningssteg, vilket maximerar effektiviteten i processen för utrotning av ransomware.

Ta bort LKHY ransomware effektivt med SpyHunter

Efter att ha isolerat din enhet är en robust lösning mot ransomware som SpyHunter avgörande för att hantera hot som LKHY ransomware.

SpyHunter erbjuder specialiserade versioner för Windows (SpyHunter 5) och macOS (SpyHunter för Mac), utformade för att identifiera och utrota ransomware och andra former av skadlig kod på ett skickligt sätt.

För Windows-användare: SpyHunter 5

SpyHunter 5 är konstruerad för att ge omfattande skydd mot ransomware, spionprogram och annan skadlig programvara. Dess användarvänliga gränssnitt och avancerade skanningsteknik gör det till ett effektivt verktyg för Windows-användare som står inför hot mot skadlig programvara.

- Ladda ner SpyHunter gratis här och följ instruktionerna på skärmen för att installera SpyHunter 5 på din Windows-dator.

- Starta applikationen och påbörja en omfattande systemskanning med SpyHunter för att isolera komponenter i LKHY ransomware.

- Följ SpyHunter 5:s rekommendationer för att utrota upptäckt skadlig programvara, vilket kan innebära flera genomsökningar och systemstarter för att rensa ut ransomware grundligt.

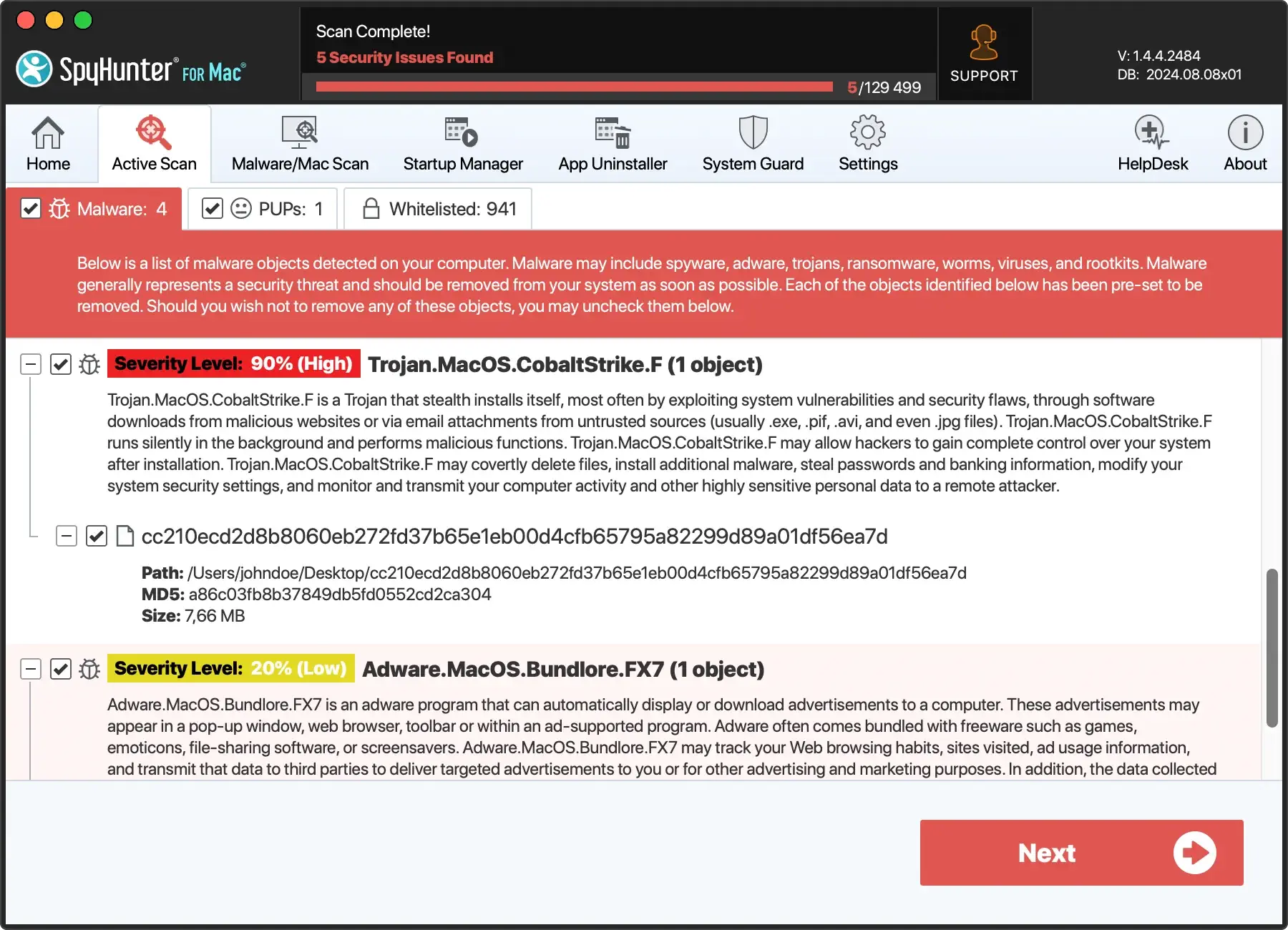

För macOS-användare: SpyHunter för Mac

SpyHunter för Mac är skräddarsydd för de unika säkerhetsbehoven hos macOS-användare, och erbjuder djupgående skanningsfunktioner och anpassad borttagning av skadlig programvara, inklusive ransomware, vilket säkerställer att din Mac förblir säker.

- Ladda ner SpyHunter härifrån och installera den enligt instruktionerna på skärmen.

- Öppna SpyHunter för Mac och påbörja en fullständig systemgenomsökning för att lokalisera komponenter i LKHY ransomware och andra potentiella hot.

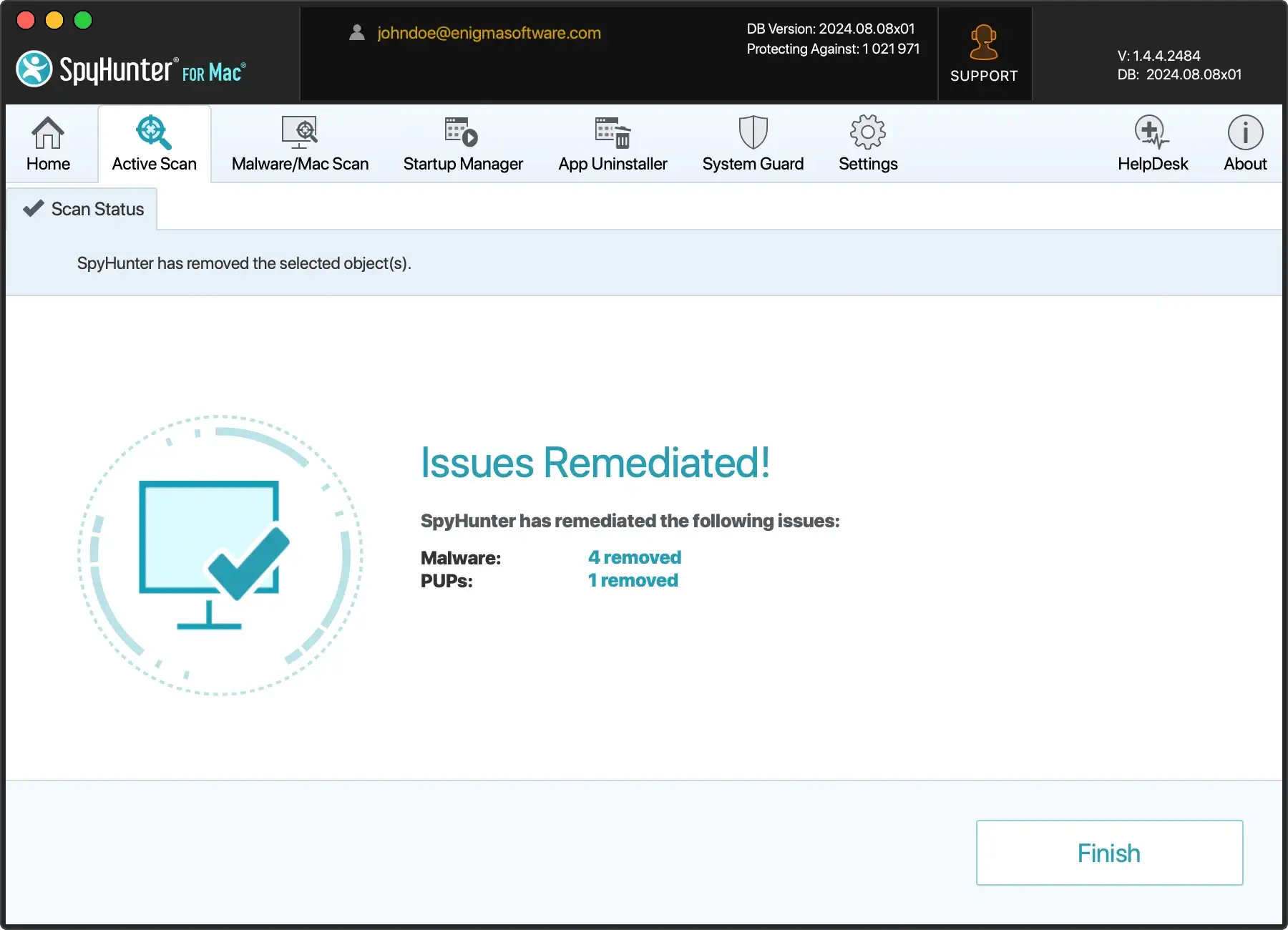

- Följ SpyHunter för Macs rekommendationer för att utrota upptäckt skadlig programvara.

Att se till att ditt system är rent ger en solid grund för att återställa robusta säkerhetsåtgärder, hålla din programvara uppdaterad och underhålla regelbundna säkerhetskopior av viktiga data för att förhindra framtida intrång.

Dekryptera och återställ dina.lkhy-filer

På grund av dess sofistikerade krypteringsalgoritmer kan det vara skrämmande att reda ut greppet om LKHY ransomware på dina filer.

Även om det kan tyckas som att betala lösensumman är den enda utvägen, är det absolut nödvändigt att förstå att detta inte garanterar återställning av dina krypterade data och uppmuntrar ytterligare skadliga aktiviteter.

Därför bör det initiala fokuset vara att försöka dekryptera.lkhy”-filer på legitima sätt utan att ge efter för cyberbrottslingars krav.

Att börja återhämtningsprocessen innebär ett mångfacetterat tillvägagångssätt. Se först till att ransomwaren är helt borttagen från ditt system för att förhindra att ytterligare filer krypteras.

Efter detta, utforska olika dekrypterings- och dataåterställningsmöjligheter.

Detta kan inkludera att utnyttja officiella dekrypteringsverktyg, använda alternativa dataåterställningsmetoder eller konsultera cybersäkerhetsexperter som kan ge råd om möjligheten att återställa dina specifika data.

Hitta rätt dekrypteringsverktyg för.lkhy-filer

Från och med innevarande år, även om en dedikerad.lkhy”-fildekryptering kanske inte är tillgänglig, är det värt att vara vaksam för uppdateringar om dekrypteringsverktyg.

Cybersäkerhetsgemenskaper och -organisationer arbetar ofta med att utveckla dekrypteringslösningar för olika ransomware-stammar, och genombrott kan hända.

Kontrollera regelbundet välrenommerade källor som erbjuder gratis dekrypteringsverktyg för många ransomware-varianter.

Dessutom kan övervakning av cybersäkerhetsforum och officiella säkerhetsleverantörers webbplatser för meddelanden informera dig om nya utvecklingar inom dekryptering av ‘.lkhy’-filer.

När du söker efter ett dekrypteringsverktyg, se till att det är trovärdigt för att undvika att ytterligare äventyra ditt systems säkerhet. Att ladda ner och använda ett inofficiellt verktyg kan resultera i ytterligare skadlig programvara eller dataförlust.

Alternativa dataåterställningsmetoder för att återställa krypterade filer

Om ett direktdekrypteringsverktyg för ‘.lkhy’-filer inte är tillgängligt, tappa inte hoppet – flera alternativa dataåterställningsmetoder kan hjälpa till att hämta några av dina filer:

- Programvara för filåterställning: Flera välrenommerade filåterställningsprogram kan skanna dina enheter efter “skuggor” eller versioner av dina filer som sparats av Windows som en del av en återställningspunkt eller säkerhetskopieringssystem. Genom att använda programvara som Shadow Explorer kan du återställa tidigare okrypterade versioner av dina filer.

- Dataåterställningstjänster från tredje part: Professionella dataåterställningstjänster kan ha verktyg och metoder som inte är tillgängliga för allmänheten. Men framgången för sådana tjänster kan variera, och det är viktigt att använda en pålitlig tjänst för att undvika bedrägerier.

- Dekryptera Djvu-varianter: Om dina ‘.lkhy’-filer identifieras som en del av Djvu ransomware-familjen, kan specifika dekrypteringar för äldre Djvu-varianter fungera ibland, eftersom vissa krypteringsnycklar har blivit offentliga. Även om detta är ett långt skott, är det en väg värd att utforska.

I slutändan är tålamod avgörande när man hanterar ransomware som LKHY.

Säkerhetskopiera dina krypterade filer på en separat enhet innan du försöker återställa, eftersom du kan behöva dessa filer intakta för framtida dekrypteringslösningar som kan bli tillgängliga.

Förebyggande åtgärder: Skydd mot framtida ransomware-attacker

För att förhindra ransomware-attacker krävs ett proaktivt och heltäckande förhållningssätt till cybersäkerhet.

Att införliva flera viktiga rutiner i din digitala hygienrutin kan avsevärt minska risken för att bli utsatt för ransomware som LKHY.

Förstå att ransomware-angripare kontinuerligt utvecklar sin taktik, är det avgörande att ligga i framkant med förebyggande åtgärder.

Regelbundna säkerhetskopieringar: Din första försvarslinje mot dataförlust

En av de mest effektiva strategierna mot ransomware är att konsekvent skapa säkerhetskopior av data.

Att hålla regelbundna säkerhetskopior av dina viktiga filer säkerställer att du kan återställa dina data under en attack, vilket gör ransomwarens krypteringsansträngningar meningslösa. Det är viktigt att följa de bästa metoderna för säkerhetskopiering:

- Frekvens: Utför säkerhetskopiering regelbundet, beroende på betydelsen av dina data. För kritiska data kan dagliga säkerhetskopior vara nödvändiga.

- Diversifiering: Använd en kombination av lokala säkerhetskopior och molnbaserade tjänster. Denna strategi, känd som 3-2-1 säkerhetskopieringsregeln, erbjuder ett robust försvar mot dataförlust. Du behöver tre kopior av din data, två lokala men på olika enheter och en offsite.

- Isolering: Se till att säkerhetskopior inte är ständigt anslutna till ditt nätverk. Ransomware kan infektera anslutna enheter, så frånkopplade eller externa säkerhetskopieringar ger ett extra lager av säkerhet.

- Verifiering: Verifiera regelbundet integriteten för dina säkerhetskopior genom att utföra teståterställningar. Detta säkerställer att dina säkerhetskopior är både kompletta och tillräckliga för katastrofåterställning.

Förbättra säkerheten: Uppdateringar, utbildning och professionella verktyg

Uppgradera ditt digitala försvar genom att förbättra programvara och nätverkssäkerhet och främja kunskap om cybersäkerhet:

- Uppdatera regelbundet: Se till att dina operativsystem, applikationer och programvara ständigt uppdateras. Ransomware riktar sig ofta mot föråldrade system med kända svagheter.

- Utbilda ditt team: Lär dig själv och ditt team om strategier för nätfiske och ransomware. Informerade användare kan effektivt förhindra sociala ingenjörsattacker.

- Använd avancerade säkerhetsverktyg: Tillämpa omfattande säkerhetsåtgärder, inklusive brandväggar, e-postfilter och antivirusprogram. Välj lösningar med hotdetektion i realtid.

- Konfigurera för säkerhet: Säkra dina enheter och nätverk. Stäng av oanvända portar och tjänster och aktivera säkerhetsfunktioner som 2FA.

Att vara proaktiv och informerad om cybersäkerhetspraxis är avgörande för att försvara sig mot det dynamiska hotet från ransomware.