Fjern LKHY Ransomware (Dekrypter .lkhy-filer i 2025)

Inden vi dykker ind

Før vi dykker ind, lad os sørge for, at du er sikker online. Vi har skabt SpyHunter, fordi din sikkerhed betyder noget for os.

Beskyt din computer i dag — download SpyHunter lige her! Se vores bedste tips nedenfor for at holde din computer sikker.

LKHY ransomware, en gren af den berygtede STOP/Djvu-familie, retter sig mod enkeltpersoner og organisationer ved at kryptere filer og kræve en løsesum for deres frigivelse.

Denne artikel dykker ned i LKHY’s virkemåde og afslører dens taktik, virkning og de væsentlige trin til beskyttelse og genopretning. Find ud af, hvordan du beskytter dine data og reagerer, hvis LKHY slår til.

Hvad du behøver at vide om LKHY ransomware

LKHY ransomware er en udfordrende trussel rettet mod både enkeltpersoner og organisationer. Det krypterer deres data og kræver løsesum for deres frigivelse.

Nøglekarakteristika definerer denne særlige stamme af malware, der adskiller den inden for den bredere kategori af filkrypterende ransomware.

Først og fremmest er LKHY, ligesom LKFR, en variant af den mere almindeligt anerkendte STOP/Djvu ransomware-familie. Denne ransomware-familie er kendt for sin produktive natur og betydelige virkning.

Malwaren trænger typisk ind i systemer gennem:

- kompromitterede websteder

- phishing-e-mails

- udnyttelse af uoprettede sårbarheder.

Efter vellykket infiltration igangsætter LKHY ransomware en kompleks krypteringsproces ved hjælp af sofistikerede algoritmer. Denne proces låser brugere af deres filer, som derefter tilføjes med en .lkhy-udvidelse.

I modsætning til andre ransomware-typer, der låser skærmen eller viser truende beskeder, målretter LKHY filer direkte, hvilket gør dem utilgængelige uden en specifik dekrypteringsnøgle.

Denne nøgle holdes kun af angriberne, som kræver betaling, normalt i Bitcoin, for at levere den dekrypteringssoftware, der er nødvendig for at låse filerne op.

Udstedelsen af et unikt online-id for hvert offer komplicerer genopretningsindsatsen, da det kræver en skræddersyet dekrypteringsnøgle.

Det er afgørende at understrege den øgede fare, LKHY ransomware udgør på grund af dets integration med informationstjælende malware, som Vidar eller RedLine.

Denne kombination begrænser adgangen til filer og truer fortroligheden af følsomme data, hvilket understreger den mangesidede sikkerhedsudfordring, LKHY repræsenterer.

Tegn på en LKHY ransomware-infektion

At identificere en LKHY ransomware-infektion tidligt kan påvirke evnen til at afbøde dens virkninger. Adskillige vitale tegn tyder på tilstedeværelsen af denne ondsindede software på et system:

- Ændring af filudvidelser: En af de mest iøjnefaldende indikatorer er ændringen af filtypenavne. Dokumenter, billeder og andre personlige filer vil have filtypenavnet ‘.lkhy’ tilføjet, hvilket signalerer deres krypterede tilstand.

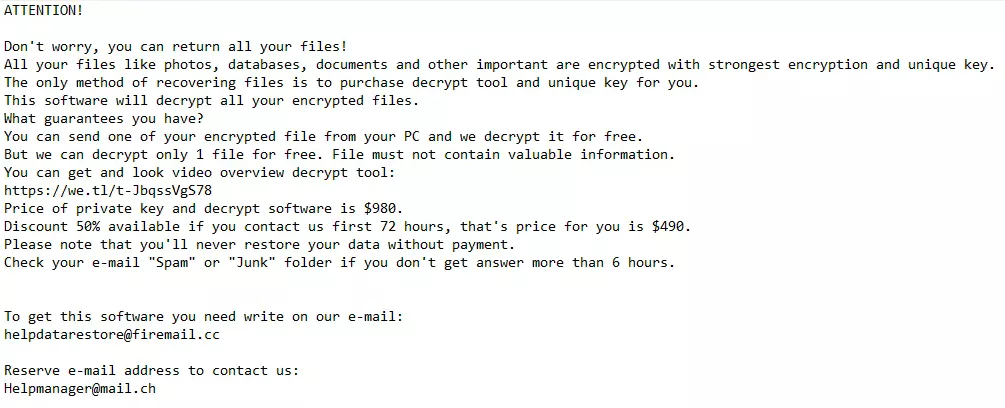

- Udseende til løsesumnotat: Ofre finder en løsesumseddel, “_readme.txt,” på deres skrivebord eller i de berørte mapper. Denne note indeholder instruktioner om betaling og kontaktoplysninger for angriberne, hvilket giver yderligere bevis for ransomwares aktivitet.

- Manglende evne til at få adgang til filer: Et åbenlyst, men kritisk tegn er den pludselige manglende evne til at åbne eller få adgang til tidligere funktionelle filer. Forsøg på at åbne disse filer vil sandsynligvis resultere i fejlmeddelelser eller krav om at betale løsesum.

- Problemer med systemydeevnen: Selvom det ikke er eksklusivt for ransomware-infektioner, kan en mærkbar nedgang i systemets ydeevne ledsage krypteringsprocessen, især hvis ransomwaren samtidig implementerer yderligere ondsindede nyttelaster.

At genkende disse tegn med det samme kan være det første skridt i retning af at imødegå ransomwarens indvirkning, hvilket giver berørte brugere mulighed for at søge professionel hjælp eller udforske muligheder for gendannelse, før yderligere skade sker.

Trin til at fjerne LKHY ransomware

Fjernelse af LKHY ransomware kræver en systematisk tilgang til at udrydde malwaren og minimere potentielle skader.

Processen involverer flere kritiske trin, fra at identificere og isolere infektionen til at bruge specialiserede fjernelsesværktøjer. At følge denne vejledning hjælper med at sikre dit system og potentielt gendanne krypterede filer.

Identificer og isoler infektionen

Det indledende trin i bekæmpelsen af LKHY ransomware involverer bekræftelse af tilstedeværelsen af infektionen og derefter isolering af de berørte enheder for at forhindre yderligere spredning.

Dette kan opnås ved at lede efter tegn på infektion, såsom ændrede filtypenavne og løsepenge.

Når ransomwaren er identificeret, skal du frakoble den inficerede computer fra alle netværk og eksterne enheder, der indeholder malwaren.

Brug fejlsikret tilstand med netværk for en renere fjernelse

Opstart af din Windows-computer i fejlsikret tilstand med netværk er et afgørende skridt i fjernelse.

Denne begrænsede opstartstilstand begrænser Windows-operationer til væsentlige tjenester og drivere, hvilket hjælper med at forhindre ransomware i at hindre fjernelsesprocessen.

Sådan går du ind i fejlsikret tilstand med netværk:

- Genstart din computer.

- Tryk på F8- tasten (eller Shift + F8 ) gentagne gange, mens computeren starter op.

- Vælg

Safe Mode with Networkingi menuen Avancerede opstartsindstillinger, og tryk på Enter.

I fejlsikret tilstand med netværk er systemet mere modtageligt for de følgende fjernelsestrin, hvilket maksimerer effektiviteten af ransomware-udryddelsesprocessen.

Fjern effektivt LKHY ransomware med SpyHunter

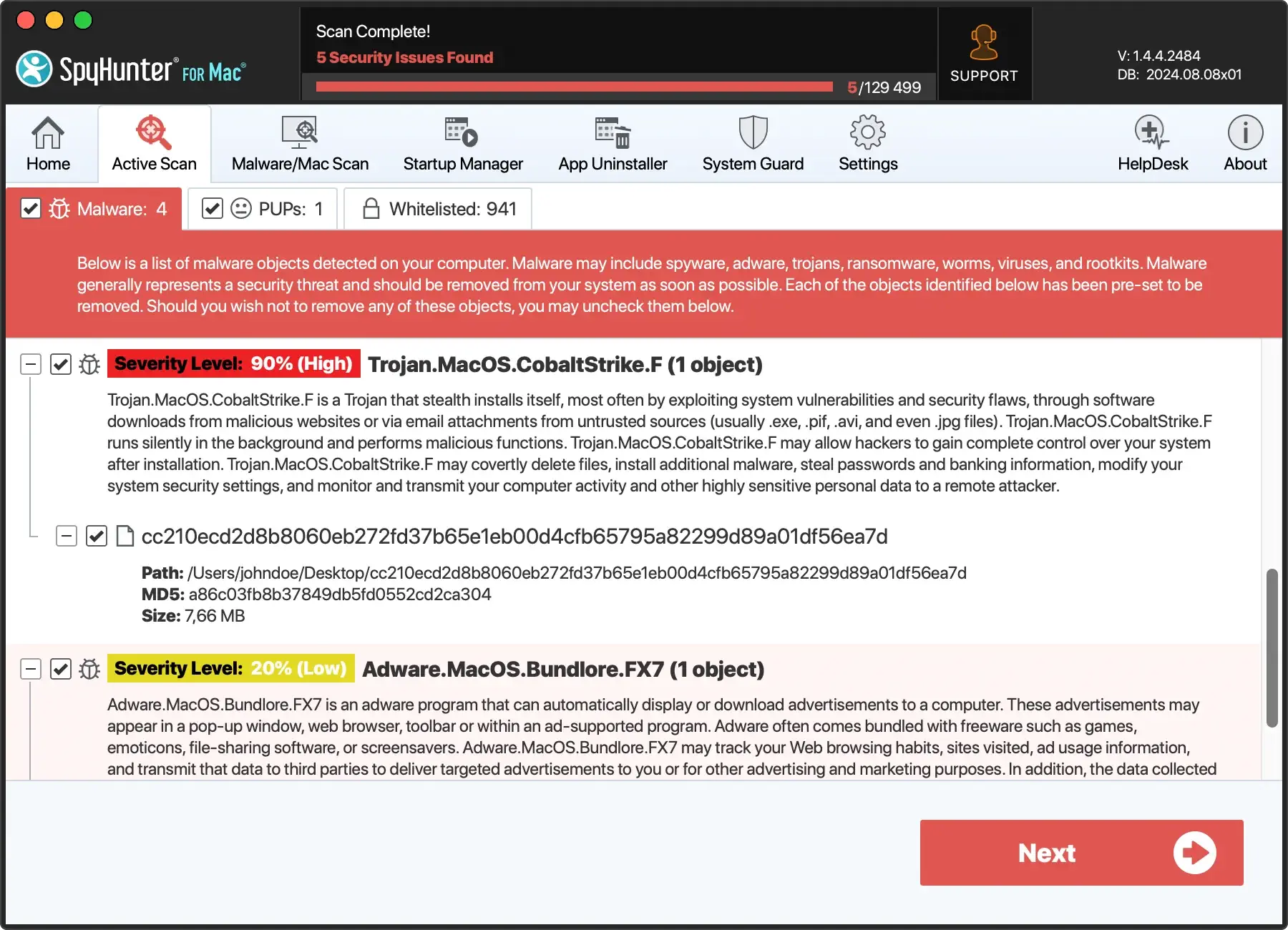

Efter at have isoleret din enhed, er en robust anti-ransomware-løsning som SpyHunter afgørende for at imødegå trusler som LKHY ransomware.

SpyHunter tilbyder specialiserede versioner til Windows (SpyHunter 5) og macOS (SpyHunter til Mac), designet til at identificere og udrydde ransomware og andre malware-former på en dygtig måde.

For Windows-brugere: SpyHunter 5

SpyHunter 5 er udviklet til at give omfattende beskyttelse mod ransomware, spyware og anden malware. Dens brugervenlige grænseflade og avancerede scanningsteknologi gør det til et effektivt værktøj for Windows-brugere, der står over for malwaretrusler.

- Download SpyHunter gratis her og følg instruktionerne på skærmen for at installere SpyHunter 5 på din Windows-pc.

- Start applikationen og start en omfattende systemscanning med SpyHunter for at isolere komponenter i LKHY ransomware.

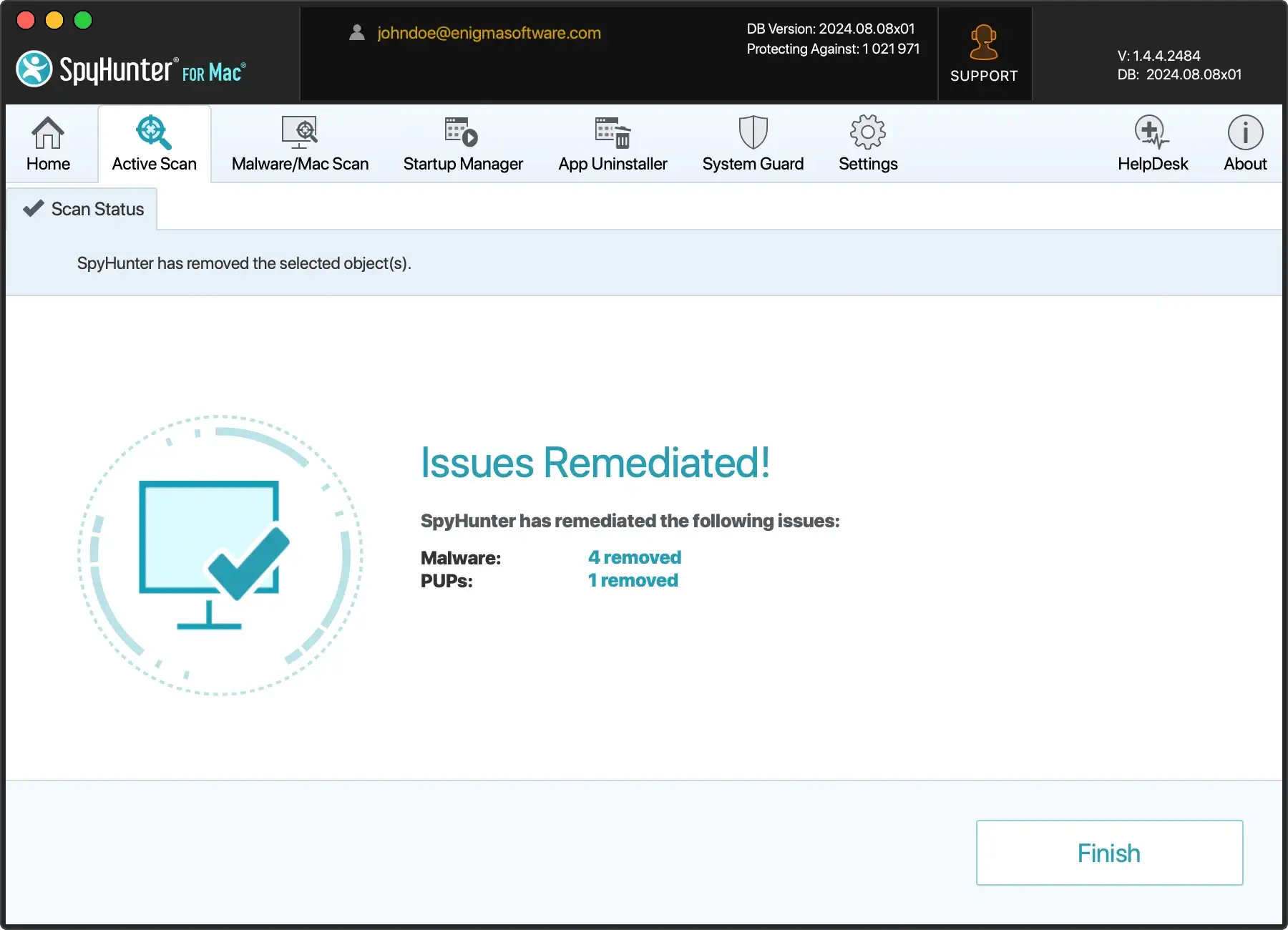

- Følg SpyHunter 5s anbefalinger for at udrydde opdaget malware, hvilket kan medføre flere scanninger og systemgenstarter for at rense ransomwaren grundigt.

For macOS-brugere: SpyHunter til Mac

SpyHunter til Mac er skræddersyet til de unikke sikkerhedsbehov hos macOS-brugere og tilbyder dybe scanningsmuligheder og tilpasset fjernelse af malware, inklusive ransomware, hvilket sikrer, at din Mac forbliver sikker.

- Download SpyHunter herfra og installer det ved at følge instruktionerne på skærmen.

- Åbn SpyHunter til Mac og start en fuld systemscanning for at lokalisere komponenter i LKHY ransomware og andre potentielle trusler.

- Overhold SpyHunter til Macs anbefalinger for at udrydde opdaget malware.

At sikre, at dit system er rent, giver et solidt grundlag for at genoprette robuste sikkerhedsforanstaltninger, holde din software opdateret og vedligeholde regelmæssige sikkerhedskopier af vigtige data for at forhindre fremtidige indtrængen.

Dekrypter og gendan dine .lkhy-filer

På grund af dets sofistikerede krypteringsalgoritmer kan det være skræmmende at optrevle grebet af LKHY ransomware på dine filer.

Selvom det kan se ud til, at betaling af løsesum er den eneste udvej, er det bydende nødvendigt at forstå, at dette ikke garanterer gendannelse af dine krypterede data og yderligere tilskynder til ondsindede aktiviteter.

Derfor bør det indledende fokus være at forsøge at dekryptere ‘.lkhy’-filer med legitime midler uden at give efter for cyberkriminelles krav.

Begyndelsen af genopretningsprocessen involverer en mangefacetteret tilgang. Først skal du sikre dig, at ransomwaren er fuldstændig fjernet fra dit system for at forhindre, at yderligere filer krypteres.

Efter dette, udforsk forskellige dekryptering og datagendannelsesmuligheder.

Dette kan omfatte udnyttelse af officielle dekrypteringsværktøjer, anvendelse af alternative datagendannelsesmetoder eller høring af cybersikkerhedseksperter, som kan rådgive om gennemførligheden af at gendanne dine specifikke data.

At finde det rigtige dekrypteringsværktøj til .lkhy-filer

Fra indeværende år, selvom en dedikeret ‘.lkhy’-fildekryptering muligvis ikke er tilgængelig, er det værd at være opmærksom på opdateringer om dekrypteringsværktøjer.

Cybersikkerhedssamfund og -organisationer arbejder ofte på at udvikle dekrypteringsløsninger til forskellige ransomware-stammer, og gennembrud kan ske.

Tjek jævnligt velrenommerede kilder, der tilbyder gratis dekrypteringsværktøjer til mange ransomware-varianter.

Derudover kan overvågning af cybersikkerhedsfora og officielle sikkerhedsleverandørers websteder for meddelelser informere dig om nye udviklinger inden for dekryptering af ‘.lkhy’-filer.

Når du søger efter et dekrypteringsværktøj, skal du sikre dig, at det er troværdigt for at undgå yderligere at kompromittere dit systems sikkerhed. Download og brug af et uofficielt værktøj kan resultere i yderligere malwareinfektioner eller tab af data.

Alternative datagendannelsesmetoder til at gendanne krypterede filer

Hvis et direkte dekrypteringsværktøj til ‘.lkhy’-filer ikke er tilgængeligt, skal du ikke miste håbet – flere alternative datagendannelsesmetoder kan hjælpe med at hente nogle af dine filer:

- Filgendannelsessoftware: Adskillige velrenommerede filgendannelsesprogrammer kan scanne dine drev for “skygger” eller versioner af dine filer gemt af Windows som en del af et gendannelsespunkt eller backupsystem. Brug af software som Shadow Explorer kan give dig mulighed for at gendanne tidligere, ukrypterede versioner af dine filer.

- Tredjeparts datagendannelsestjenester: Professionelle datagendannelsestjenester kan have værktøjer og metoder, der ikke er tilgængelige for offentligheden. Succesen for sådanne tjenester kan dog variere, og det er vigtigt at bruge en betroet tjeneste for at undgå svindel.

- Dekryptering af Djvu-varianter: Hvis dine ‘.lkhy’-filer er identificeret som en del af Djvu-ransomware-familien, kan specifikke dekrypteringer til ældre Djvu-varianter muligvis fungere, da nogle krypteringsnøgler er blevet offentliggjort. Selvom dette er et langt skud, er det en vej, der er værd at udforske.

I sidste ende er tålmodighed afgørende, når man beskæftiger sig med ransomware som LKHY.

Sikkerhedskopier dine krypterede filer på et separat drev, før du forsøger nogen gendannelsesprocesser, da du muligvis har brug for disse filer intakte til fremtidige dekrypteringsløsninger, der kan blive tilgængelige.

Forebyggende foranstaltninger: Sikring mod fremtidige ransomware-angreb

Forebyggelse af ransomware-angreb kræver en proaktiv og omfattende tilgang til cybersikkerhed.

Inkorporering af flere vitale praksisser i din digitale hygiejnerutine kan reducere risikoen for at blive ofre for ransomware som LKHY markant.

At forstå, at ransomware-angribere løbende udvikler deres taktik, er det afgørende at være på forkant med forebyggende foranstaltninger.

Regelmæssige sikkerhedskopier: Din første forsvarslinje mod tab af data

En af de mest effektive strategier mod ransomware er konsekvent at lave sikkerhedskopier af data.

Ved at holde regelmæssige sikkerhedskopier af dine vigtige filer sikrer du, at du kan gendanne dine data under et angreb, hvilket gør ransomwarens krypteringsindsats forgæves. Det er vigtigt at følge den bedste praksis i backupprocesser:

- Hyppighed: Udfør regelmæssige sikkerhedskopier, afhængigt af betydningen af dine data. For kritiske data kan det være nødvendigt med daglige sikkerhedskopier.

- Diversificering: Brug en kombination af lokale sikkerhedskopier og cloud-baserede tjenester. Denne strategi, kendt som 3-2-1 backup-reglen, tilbyder et robust forsvar mod tab af data. Du skal bruge tre kopier af dine data, to lokale, men på forskellige enheder og en offsite.

- Isolering: Sørg for, at sikkerhedskopier ikke konstant er forbundet til dit netværk. Ransomware kan inficere tilsluttede enheder, så afbrudte eller eksterne sikkerhedskopier giver et ekstra lag af sikkerhed.

- Verifikation: Kontroller regelmæssigt integriteten af dine sikkerhedskopier ved at udføre testgendannelser. Dette sikrer, at dine sikkerhedskopier er både komplette og tilstrækkelige til katastrofegendannelse.

Forbedring af sikkerheden: Opdateringer, uddannelse og professionelle værktøjer

Opgrader dit digitale forsvar ved at forbedre software- og netværkssikkerhed og fremme viden om cybersikkerhed:

- Opdater regelmæssigt: Sørg for, at dine operativsystemer, applikationer og software opdateres konstant. Ransomware retter sig ofte mod forældede systemer med kendte svagheder.

- Uddan dit team: Lær dig selv og dit team om phishing- og ransomware-strategier. Informerede brugere kan effektivt forhindre social engineering-angreb.

- Brug avancerede sikkerhedsværktøjer: Anvend omfattende sikkerhedsforanstaltninger, herunder firewalls, e-mailfiltre og antivirusprogrammer. Vælg løsninger med trusselsdetektion i realtid.

- Konfigurer for sikkerhed: Beskyt dine enheder og netværk. Sluk for ubrugte porte og tjenester, og aktiver sikkerhedsfunktioner som 2FA.

At være proaktiv og informeret om cybersikkerhedspraksis er afgørende for at forsvare sig mod den dynamiske trussel fra ransomware.