Supprimer LKHY Ransomware (Déchiffrer .Lkhy en 2025)

Avant de plonger

Avant de commencer, assurons-nous que vous restez en sécurité en ligne. Nous avons créé SpyHunter parce que votre sécurité est importante pour nous.

Protégez votre ordinateur aujourd'hui — Téléchargez SpyHunter ici ! Consultez nos meilleurs conseils ci-dessous pour assurer la sécurité de votre ordinateur.

Le ransomware LKHY, une branche de la célèbre famille STOP/Djvu, cible les individus et les organisations en cryptant les fichiers et en exigeant une rançon pour leur libération.

Cet article se penche sur le fonctionnement du LKHY, révélant ses tactiques, son impact et les étapes essentielles à la protection et au rétablissement. Découvrez comment protéger vos données et réagir en cas de grève de LKHY.

Ce que vous devez savoir sur le rançongiciel LKHY

Le ransomware LKHY est une menace complexe ciblant à la fois les individus et les organisations. Il crypte leurs données et exige une rançon pour leur libération.

Des caractéristiques clés définissent cette souche particulière de malware, la distinguant dans la catégorie plus large des ransomwares de cryptage de fichiers.

Avant tout, LKHY, comme LKFR, est une variante de la famille de ransomwares STOP/Djvu, plus largement reconnue. Cette famille de ransomwares est réputée pour sa nature prolifique et son impact important.

Le malware pénètre généralement dans les systèmes via :

- sites Web compromis

- e-mails de phishing

- exploitation de vulnérabilités non corrigées.

Une fois l’infiltration réussie, le ransomware LKHY lance un processus de cryptage complexe utilisant des algorithmes sophistiqués. Ce processus verrouille les utilisateurs de leurs fichiers, qui sont ensuite ajoutés à une extension .lkhy.

Contrairement à d’autres types de ransomwares qui verrouillent l’écran ou affichent des messages menaçants, LKHY cible directement les fichiers, les rendant inaccessibles sans clé de décryptage spécifique.

Cette clé est détenue uniquement par les attaquants, qui exigent un paiement, généralement en Bitcoin, pour fournir le logiciel de décryptage nécessaire au déverrouillage des fichiers.

La question d’un identifiant en ligne unique pour chaque victime complique les efforts de récupération, car elle nécessite une clé de décryptage sur mesure.

Il est crucial de souligner le danger accru que représente le ransomware LKHY en raison de son intégration avec des logiciels malveillants voleurs d’informations, comme Vidar ou RedLine.

Cette combinaison restreint l’accès aux fichiers et menace la confidentialité des données sensibles, soulignant le défi de sécurité aux multiples facettes que représente LKHY.

Signes d’une infection par le ransomware LKHY

L’identification précoce d’une infection par un ransomware LKHY peut avoir un impact sur la capacité à atténuer ses effets. Plusieurs signes vitaux suggèrent la présence de ce logiciel malveillant sur un système :

- Modification des extensions de fichiers : L’un des indicateurs les plus flagrants est la modification des extensions de fichiers. Les documents, images et autres fichiers personnels porteront l’extension « .lkhy », signalant leur état crypté.

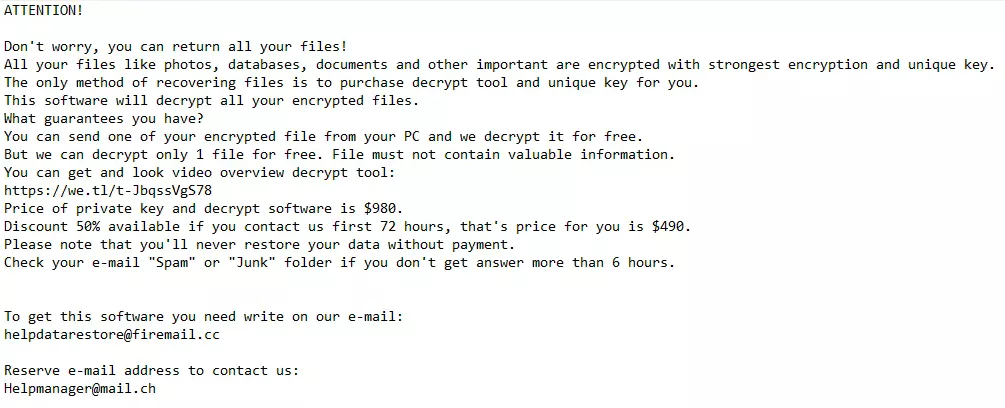

- Apparition de la note de rançon : les victimes trouvent une note de rançon, “_readme.txt”, sur leur bureau ou dans les répertoires concernés. Cette note comprend des instructions de paiement et les coordonnées des attaquants, fournissant des preuves supplémentaires de l’activité du ransomware.

- Incapacité d’accéder aux fichiers : un signe évident mais critique est l’incapacité soudaine d’ouvrir ou d’accéder à des fichiers auparavant fonctionnels. Les tentatives d’ouverture de ces fichiers entraîneront probablement des messages d’erreur ou des demandes de paiement d’une rançon.

- Problèmes de performances du système : bien que cela ne soit pas exclusif aux infections par ransomware, un ralentissement notable des performances du système peut accompagner le processus de chiffrement, en particulier si le ransomware déploie simultanément des charges utiles malveillantes supplémentaires.

Reconnaître rapidement ces signes peut être la première étape pour contrer l’impact du ransomware, permettant aux utilisateurs concernés de demander l’aide d’un professionnel ou d’explorer des options de récupération avant que des dommages supplémentaires ne soient causés.

Étapes pour supprimer le ransomware LKHY

La suppression du ransomware LKHY nécessite une approche systématique pour éradiquer le logiciel malveillant et minimiser les dommages potentiels.

Le processus comporte plusieurs étapes critiques, depuis l’identification et l’isolement de l’infection jusqu’à l’utilisation d’outils de suppression spécialisés. Suivre ce guide vous aidera à sécuriser votre système et potentiellement à restaurer des fichiers cryptés.

Identifier et isoler l’infection

La première étape dans la lutte contre le ransomware LKHY consiste à confirmer la présence de l’infection, puis à isoler les appareils concernés pour éviter toute propagation ultérieure.

Cela peut être réalisé en recherchant des signes d’infection, tels que des extensions de fichiers modifiées et des demandes de rançon.

Une fois le ransomware identifié, déconnectez l’ordinateur infecté de tous les réseaux et périphériques externes contenant le malware.

Utilisez le mode sans échec avec la mise en réseau pour une suppression plus propre

Démarrer votre ordinateur Windows en mode sans échec avec réseau est une étape cruciale de la suppression.

Ce mode de démarrage restreint limite les opérations Windows aux services et pilotes essentiels, ce qui permet d’empêcher le ransomware d’entraver le processus de suppression.

Pour accéder au mode sans échec avec réseau :

- Redémarrez votre ordinateur.

- Appuyez plusieurs fois sur la touche F8 (ou Shift + F8 ) pendant le démarrage de l’ordinateur.

- Choisissez

Safe Mode with Networkingdans le menu Options de démarrage avancées et appuyez sur Entrée.

En mode sans échec avec mise en réseau, le système est plus réceptif aux étapes de suppression suivantes, maximisant ainsi l’efficacité du processus d’éradication du ransomware.

Supprimez efficacement le ransomware LKHY avec SpyHunter

Après avoir isolé votre appareil, une solution anti-ransomware robuste comme SpyHunter est cruciale pour lutter contre les menaces telles que le ransomware LKHY.

SpyHunter propose des versions spécialisées pour Windows (SpyHunter 5) et macOS (SpyHunter pour Mac), conçues pour identifier et éradiquer efficacement les ransomwares et autres formes de logiciels malveillants.

Pour les utilisateurs Windows : SpyHunter 5

SpyHunter 5 est conçu pour offrir une protection complète contre les ransomwares, les logiciels espions et autres logiciels malveillants. Son interface conviviale et sa technologie d’analyse avancée en font un outil efficace pour les utilisateurs Windows confrontés à des menaces de logiciels malveillants.

- Téléchargez SpyHunter gratuitement ici et suivez les instructions à l’écran pour installer SpyHunter 5 sur votre PC Windows.

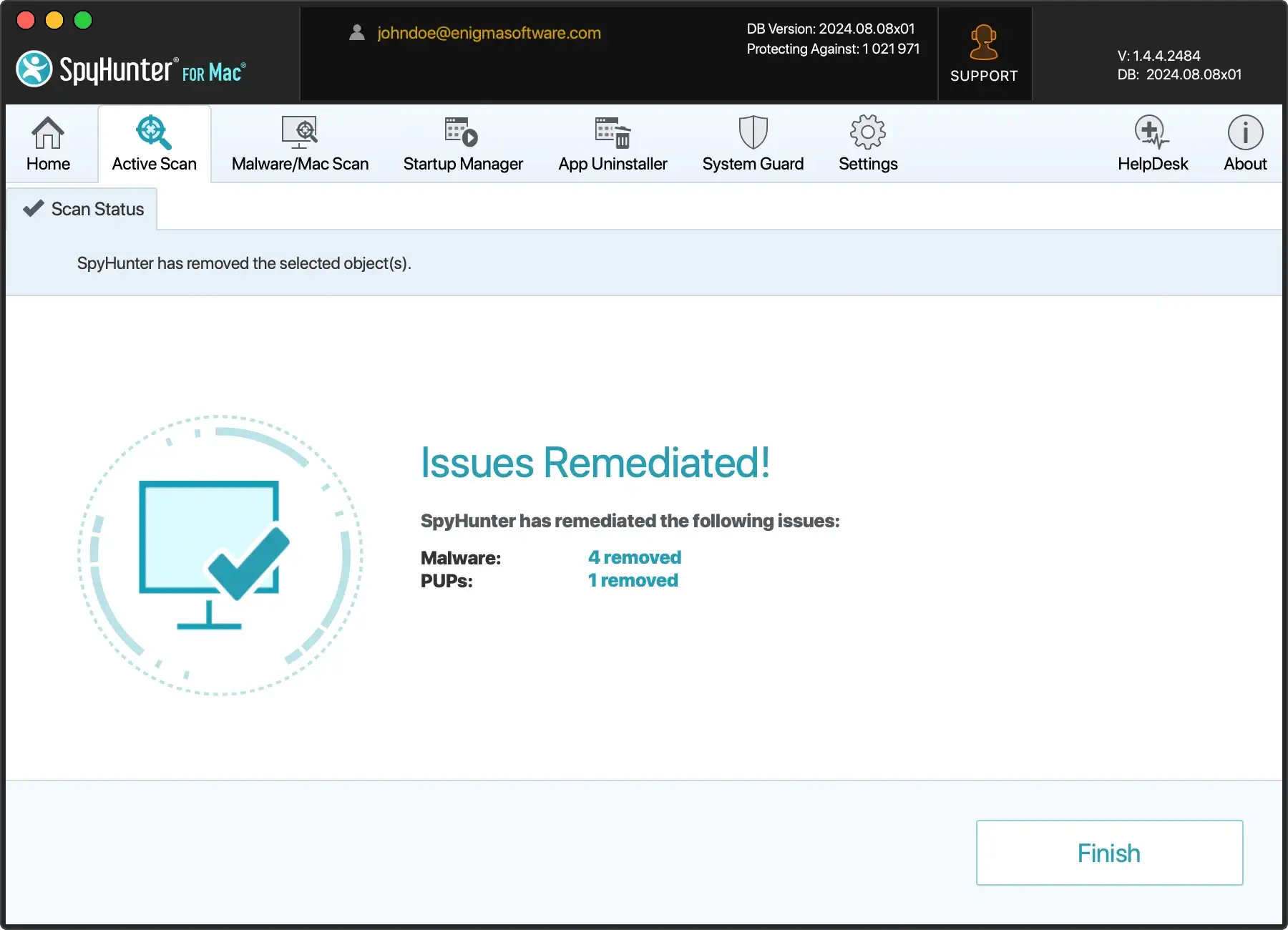

- Lancez l’application et lancez une analyse complète du système avec SpyHunter pour isoler les composants du ransomware LKHY.

- Suivez les recommandations de SpyHunter 5 pour éradiquer les logiciels malveillants détectés, ce qui peut nécessiter plusieurs analyses et redémarrages du système pour purger complètement le ransomware.

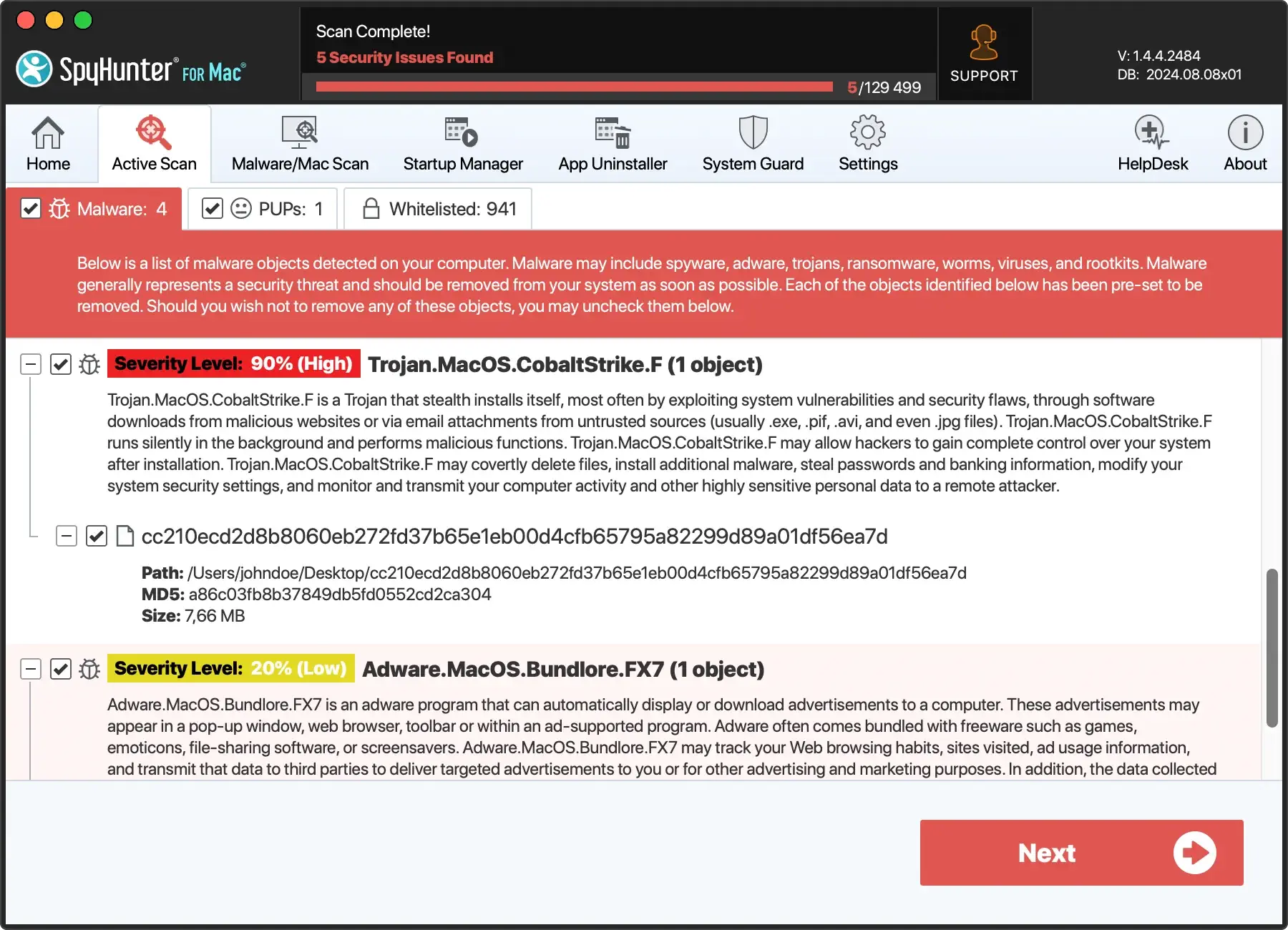

Pour les utilisateurs de macOS : SpyHunter pour Mac

SpyHunter pour Mac est adapté aux besoins de sécurité uniques des utilisateurs de macOS, offrant des capacités d’analyse approfondie et une suppression personnalisée des logiciels malveillants, y compris les ransomwares, garantissant ainsi la sécurité de votre Mac.

- Téléchargez SpyHunter à partir d'ici et installez-le en suivant les instructions à l’écran.

- Ouvrez SpyHunter pour Mac et lancez une analyse complète du système pour identifier les composants du ransomware LKHY et d’autres menaces potentielles.

- Adhérez aux recommandations de SpyHunter pour Mac pour éradiquer les logiciels malveillants détectés.

S’assurer que votre système est propre constitue une base solide pour rétablir des mesures de sécurité robustes, maintenir vos logiciels à jour et maintenir des sauvegardes régulières des données cruciales afin d’éviter de futures incursions.

Décryptez et restaurez vos fichiers .lkhy

En raison de ses algorithmes de cryptage sophistiqués, démêler l’emprise du ransomware LKHY sur vos fichiers peut être intimidant.

Bien qu’il puisse sembler que payer la rançon soit la seule issue, il est impératif de comprendre que cela ne garantit pas la récupération de vos données cryptées et encourage davantage les activités malveillantes.

Ainsi, l’objectif initial devrait être de tenter de décrypter les fichiers « .lkhy » par des moyens légitimes sans succomber aux demandes des cybercriminels.

Le début du processus de rétablissement implique une approche à plusieurs facettes. Tout d’abord, assurez-vous que le ransomware est complètement supprimé de votre système pour empêcher le cryptage de fichiers supplémentaires.

Ensuite, explorez diverses possibilités de décryptage et de récupération de données.

Cela peut inclure l’utilisation d’outils de décryptage officiels, l’utilisation de méthodes alternatives de récupération de données ou la consultation d’experts en cybersécurité qui peuvent vous conseiller sur la faisabilité de récupérer vos données spécifiques.

Trouver le bon outil de décryptage pour les fichiers .lkhy

Depuis l’année en cours, même si un décrypteur de fichiers « .lkhy » dédié n’est peut-être pas disponible, il vaut la peine de rester vigilant quant aux mises à jour des outils de décryptage.

Les communautés et les organisations de cybersécurité travaillent souvent au développement de solutions de décryptage pour diverses souches de ransomwares, et des percées peuvent se produire.

Vérifiez régulièrement les sources réputées qui proposent des outils de décryptage gratuits pour de nombreuses variantes de ransomwares.

De plus, la surveillance des forums de cybersécurité et des sites Web officiels des fournisseurs de sécurité pour les annonces peut vous informer des nouveaux développements dans le décryptage des fichiers « .lkhy ».

Lorsque vous recherchez un outil de décryptage, assurez-vous qu’il est crédible pour éviter de compromettre davantage la sécurité de votre système. Le téléchargement et l’utilisation d’un outil non officiel pourraient entraîner des infections supplémentaires par des logiciels malveillants ou une perte de données.

Méthodes alternatives de récupération de données pour restaurer des fichiers cryptés

Si un outil de décryptage direct pour les fichiers « .lkhy » n’est pas disponible, ne perdez pas espoir : plusieurs méthodes alternatives de récupération de données peuvent vous aider à récupérer certains de vos fichiers :

- Logiciel de récupération de fichiers : plusieurs programmes de récupération de fichiers réputés peuvent analyser vos disques à la recherche de « ombres » ou de versions de vos fichiers enregistrées par Windows dans le cadre d’un point de restauration ou d’un système de sauvegarde. L’utilisation d’un logiciel tel que Shadow Explorer peut vous permettre de récupérer des versions antérieures non cryptées de vos fichiers.

- Services de récupération de données tiers : les services professionnels de récupération de données peuvent disposer d’outils et de méthodes non accessibles au grand public. Cependant, le succès de ces services peut varier et il est essentiel d’utiliser un service fiable pour éviter les escroqueries.

- Décryptage des variantes de Djvu : Si vos fichiers « .lkhy » sont identifiés comme faisant partie de la famille des ransomwares Djvu, des décrypteurs spécifiques pour les anciennes variantes de Djvu peuvent parfois fonctionner, car certaines clés de cryptage ont été rendues publiques. Même si c’est loin d’être le cas, c’est une piste qui mérite d’être explorée.

En fin de compte, la patience est cruciale face à un ransomware comme LKHY.

Sauvegardez vos fichiers cryptés sur un lecteur séparé avant de tenter tout processus de récupération, car vous pourriez avoir besoin de ces fichiers intacts pour les futures solutions de décryptage qui pourraient devenir disponibles.

Mesures préventives : protection contre les futures attaques de ransomwares

La prévention des attaques de ransomware nécessite une approche proactive et globale de la cybersécurité.

L’intégration de plusieurs pratiques vitales dans votre routine d’hygiène numérique peut réduire considérablement le risque d’être victime d’un ransomware comme LKHY.

Comprendre que les attaquants de ransomwares font évoluer continuellement leurs tactiques, il est crucial de garder une longueur d’avance en prenant des mesures préventives.

Sauvegardes régulières : votre première ligne de défense contre la perte de données

L’une des stratégies les plus efficaces contre les ransomwares consiste à créer systématiquement des sauvegardes de données.

En effectuant des sauvegardes régulières de vos fichiers essentiels, vous pouvez restaurer vos données lors d’une attaque, rendant ainsi inutiles les efforts de chiffrement du ransomware. Il est essentiel de suivre les meilleures pratiques dans les processus de sauvegarde :

- Fréquence : effectuez des sauvegardes régulièrement, en fonction de l’importance de vos données. Pour les données critiques, des sauvegardes quotidiennes peuvent être nécessaires.

- Diversification : utilisez une combinaison de sauvegardes locales et de services basés sur le cloud. Cette stratégie, connue sous le nom de règle de sauvegarde 3-2-1, offre une défense robuste contre la perte de données. Vous avez besoin de trois copies de vos données, deux locales mais sur des appareils différents et une hors site.

- Isolation : assurez-vous que les sauvegardes ne sont pas constamment connectées à votre réseau. Les ransomwares peuvent infecter les appareils connectés, c’est pourquoi les sauvegardes déconnectées ou hors site offrent une couche de sécurité supplémentaire.

- Vérification : Vérifiez régulièrement l’intégrité de vos sauvegardes en effectuant des tests de restauration. Cela garantit que vos sauvegardes sont à la fois complètes et adéquates pour la reprise après sinistre.

Améliorer la sécurité : mises à jour, formations et outils professionnels

Améliorez vos défenses numériques en améliorant la sécurité des logiciels et des réseaux et en promouvant les connaissances en matière de cybersécurité :

- Mettez à jour régulièrement : assurez-vous que vos systèmes d’exploitation, applications et logiciels sont constamment mis à jour. Les ransomwares ciblent souvent les systèmes obsolètes présentant des faiblesses connues.

- Éduquez votre équipe : informez-vous, ainsi que votre équipe, sur les stratégies de phishing et de ransomware. Les utilisateurs avertis peuvent prévenir efficacement les attaques d’ingénierie sociale.

- Utilisez des outils de sécurité avancés : appliquez des mesures de sécurité complètes, notamment des pare-feu, des filtres de messagerie et des programmes antivirus. Optez pour des solutions avec détection des menaces en temps réel.

- Configurez pour la sécurité : sécurisez vos appareils et vos réseaux. Désactivez les ports et services inutilisés et activez les fonctionnalités de sécurité telles que 2FA.

Être proactif et informé des pratiques de cybersécurité est essentiel pour se défendre contre la menace dynamique des ransomwares.