Rimuovi LKHY Ransomware (Decripta i file .lkhy nel 2025)

Prima di immergerci

Prima di immergerci, assicuriamoci che tu sia al sicuro online. Abbiamo creato SpyHunter perché la tua sicurezza è importante per noi.

Proteggi il tuo computer oggi stesso — Scarica SpyHunter proprio qui! Di seguito sono riportati i nostri migliori consigli per proteggere il tuo computer.

Il ransomware LKHY, un ramo della famigerata famiglia STOP/Djvu, prende di mira individui e organizzazioni crittografando file e chiedendo un riscatto per il loro rilascio.

Questo articolo approfondisce il funzionamento di LKHY, rivelandone le tattiche, l’impatto e i passaggi essenziali per la protezione e il recupero. Scopri come salvaguardare i tuoi dati e rispondere se LKHY colpisce.

Cosa devi sapere sul ransomware LKHY

Il ransomware LKHY è una minaccia impegnativa che prende di mira sia individui che organizzazioni. Crittografa i loro dati e richiede un riscatto per il loro rilascio.

Le caratteristiche chiave definiscono questo particolare ceppo di malware, distinguendolo all’interno della categoria più ampia dei ransomware per la crittografia dei file.

Innanzitutto, LKHY, come LKFR, è una variante della più ampiamente riconosciuta famiglia di ransomware STOP/Djvu. Questa famiglia di ransomware è rinomata per la sua natura prolifica e il suo impatto sostanziale.

Il malware in genere penetra nei sistemi attraverso:

- siti Web compromessi

- e-mail di phishing

- sfruttamento delle vulnerabilità senza patch.

Dopo l’infiltrazione riuscita, LKHY ransomware avvia un complesso processo di crittografia utilizzando sofisticati algoritmi. Questo processo blocca gli utenti sui propri file, ai quali viene quindi aggiunta un’estensione .lkhy.

A differenza di altri tipi di ransomware che bloccano lo schermo o visualizzano messaggi minacciosi, LKHY prende di mira direttamente i file, rendendoli inaccessibili senza una chiave di decrittazione specifica.

Questa chiave è detenuta solo dagli aggressori, che richiedono un pagamento, solitamente in Bitcoin, per fornire il software di decrittazione necessario per sbloccare i file.

Il rilascio di un ID online univoco per ciascuna vittima complica gli sforzi di recupero, poiché richiede una chiave di decrittazione su misura.

È fondamentale sottolineare il pericolo maggiore rappresentato dal ransomware LKHY a causa della sua integrazione con malware che rubano informazioni, come Vidar o RedLine.

Questa combinazione limita l’accesso ai file e minaccia la riservatezza dei dati sensibili, sottolineando la sfida multiforme alla sicurezza rappresentata da LKHY.

Segni di un’infezione da ransomware LKHY

Identificare precocemente un’infezione da ransomware LKHY può influire sulla capacità di mitigarne gli effetti. Diversi segni vitali suggeriscono la presenza di questo software dannoso su un sistema:

- Modifica dell’estensione dei file: uno degli indicatori più evidenti è l’alterazione delle estensioni dei file. A documenti, immagini e altri file personali verrà aggiunta l’estensione “.lkhy”, che segnala il loro stato crittografato.

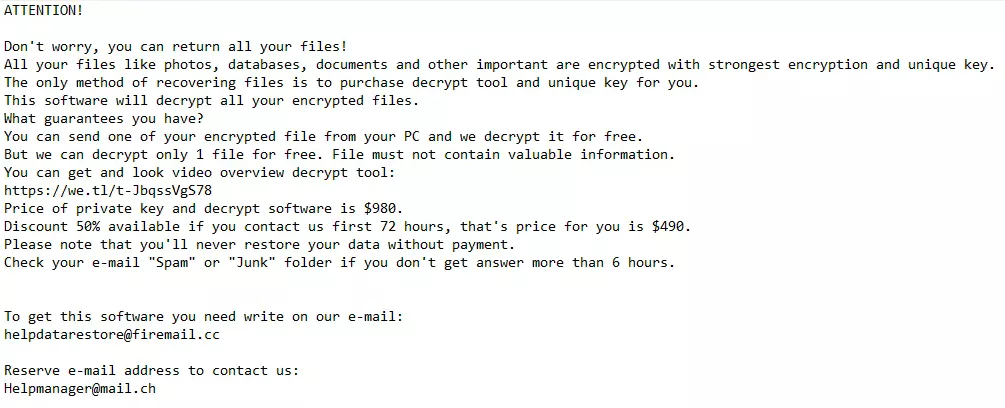

- Aspetto della richiesta di riscatto: le vittime trovano una richiesta di riscatto, “_readme.txt”, sul proprio desktop o all’interno delle directory interessate. Questa nota include le istruzioni per il pagamento e i dettagli di contatto degli aggressori, fornendo ulteriori prove dell’attività del ransomware.

- Incapacità di accedere ai file: un segno evidente ma critico è l’improvvisa incapacità di aprire o accedere a file precedentemente funzionanti. I tentativi di aprire questi file probabilmente daranno luogo a messaggi di errore o richieste di pagamento di un riscatto.

- Problemi di prestazioni del sistema: sebbene non siano esclusivi delle infezioni ransomware, un notevole rallentamento delle prestazioni del sistema può accompagnare il processo di crittografia, soprattutto se il ransomware distribuisce contemporaneamente ulteriori payload dannosi.

Riconoscere tempestivamente questi segnali può essere il primo passo per contrastare l’impatto del ransomware, consentendo agli utenti interessati di cercare aiuto professionale o esplorare opzioni di ripristino prima che si verifichino ulteriori danni.

I passaggi per rimuovere il ransomware LKHY

La rimozione del ransomware LKHY richiede un approccio sistematico per sradicare il malware e ridurre al minimo i potenziali danni.

Il processo prevede diversi passaggi critici, dall’identificazione e isolamento dell’infezione all’utilizzo di strumenti di rimozione specializzati. Seguire questa guida ti aiuterà a proteggere il tuo sistema e potenzialmente a ripristinare i file crittografati.

Identificare e isolare l’infezione

Il primo passo nella lotta al ransomware LKHY prevede la conferma della presenza dell’infezione e quindi l’isolamento dei dispositivi interessati per prevenirne un’ulteriore diffusione.

Ciò può essere ottenuto cercando segni di infezione, come estensioni di file modificate e richieste di riscatto.

Una volta identificato il ransomware, disconnettere il computer infetto da qualsiasi rete e dispositivo esterno che contenga il malware.

Utilizza la modalità provvisoria con rete per una rimozione più pulita

Avviare il computer Windows in modalità provvisoria con rete è un passaggio cruciale nella rimozione.

Questa modalità di avvio limitato limita le operazioni di Windows ai servizi e ai driver essenziali, il che aiuta a impedire al ransomware di ostacolare il processo di rimozione.

Per accedere alla modalità provvisoria con rete:

- Riavvia il tuo computer.

- Premi ripetutamente il tasto F8 (o Maiusc + F8 ) durante l’avvio del computer.

- Scegli

Safe Mode with Networkingdal menu Opzioni di avvio avanzate e premi Invio.

In modalità provvisoria con rete, il sistema è più ricettivo alle successive fasi di rimozione, massimizzando l’efficienza del processo di eradicazione del ransomware.

Rimuovi efficacemente il ransomware LKHY con SpyHunter

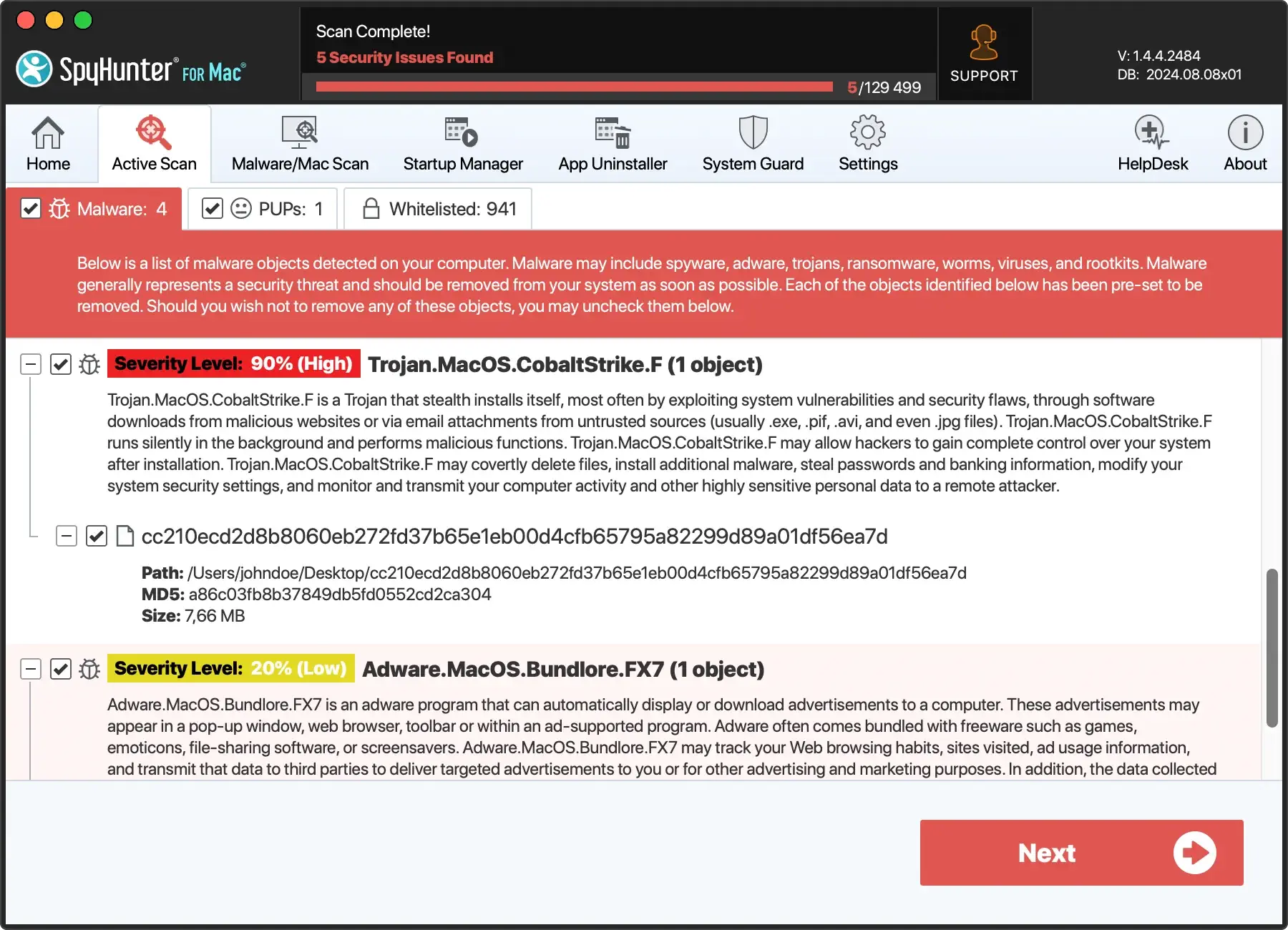

Dopo aver isolato il tuo dispositivo, una solida soluzione anti-ransomware come SpyHunter è fondamentale per affrontare minacce come il ransomware LKHY.

SpyHunter offre versioni specializzate per Windows (SpyHunter 5) e macOS (SpyHunter per Mac), progettate per identificare ed eliminare abilmente ransomware e altre forme di malware.

Per utenti Windows: SpyHunter 5

SpyHunter 5 è progettato per fornire una protezione completa contro ransomware, spyware e altri malware. La sua interfaccia intuitiva e la tecnologia di scansione avanzata lo rendono uno strumento efficace per gli utenti Windows che devono affrontare minacce malware.

- Scarica SpyHunter gratuitamente qui e segui le istruzioni visualizzate sullo schermo per installare SpyHunter 5 sul tuo PC Windows.

- Avvia l’applicazione e avvia una scansione completa del sistema con SpyHunter per isolare i componenti del ransomware LKHY.

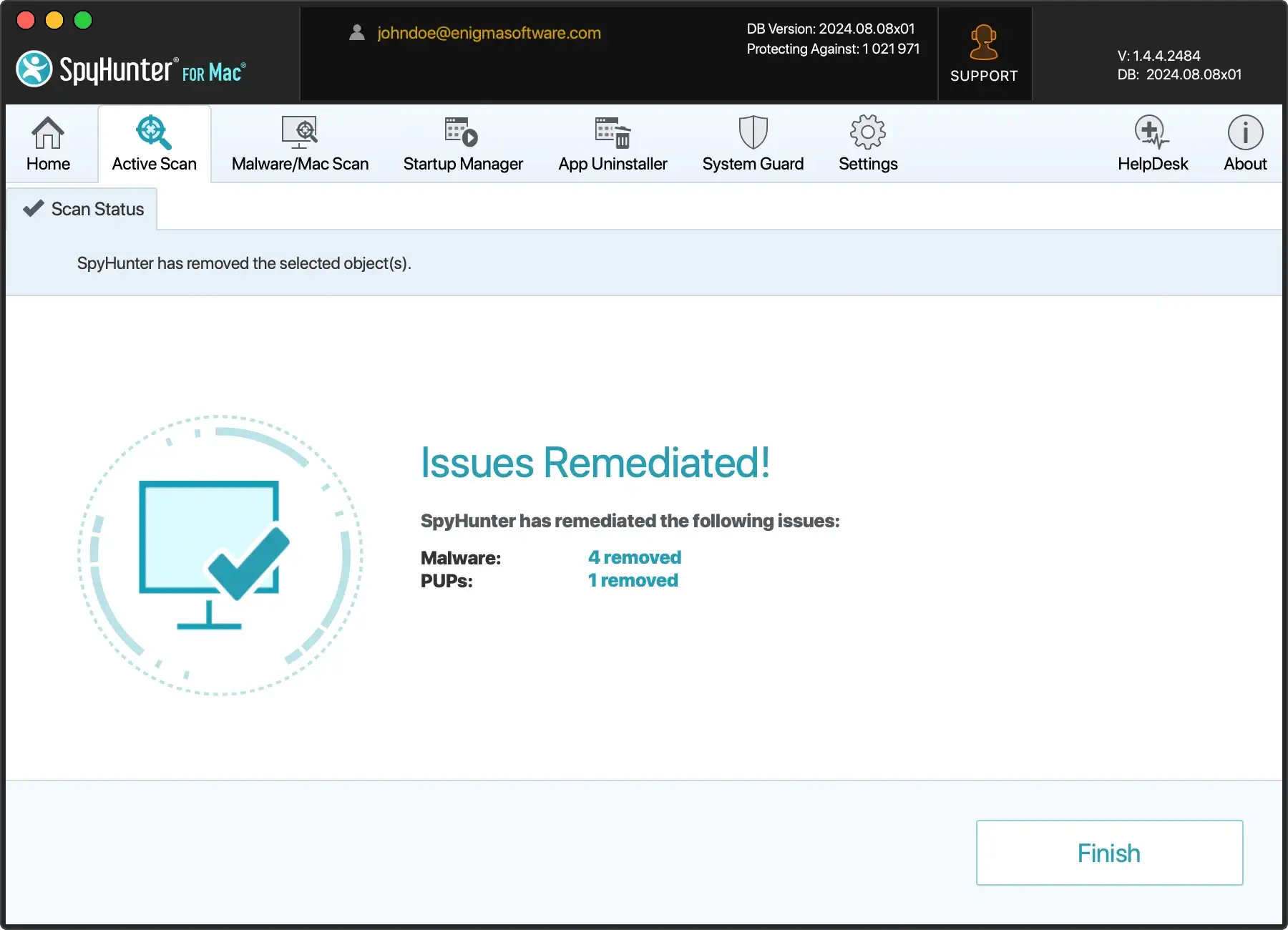

- Segui i consigli di SpyHunter 5 per eliminare il malware rilevato, il che potrebbe comportare diverse scansioni e riavvii del sistema per eliminare completamente il ransomware.

Per utenti macOS: SpyHunter per Mac

SpyHunter per Mac è adattato alle esigenze di sicurezza specifiche degli utenti macOS, offrendo funzionalità di scansione approfondita e rimozione personalizzata di malware, incluso ransomware, garantendo che il tuo Mac rimanga sicuro.

- Scarica SpyHunter da qui e installalo seguendo le istruzioni visualizzate sullo schermo.

- Apri SpyHunter per Mac e avvia una scansione completa del sistema per individuare i componenti del ransomware LKHY e altre potenziali minacce.

- Aderisci ai consigli di SpyHunter per Mac per sradicare il malware rilevato.

Garantire che il tuo sistema sia pulito fornisce una solida base per ripristinare solide misure di sicurezza, mantenere aggiornato il software e mantenere backup regolari di dati cruciali per prevenire future incursioni.

Decrittografa e ripristina i tuoi file .lkhy

A causa dei suoi sofisticati algoritmi di crittografia, svelare la presa del ransomware LKHY sui tuoi file può essere scoraggiante.

Sebbene possa sembrare che il pagamento del riscatto sia l’unica via d’uscita, è fondamentale comprendere che ciò non garantisce il recupero dei dati crittografati e incoraggia ulteriormente attività dannose.

Pertanto, l’obiettivo iniziale dovrebbe essere quello di tentare di decrittografare i file “.lkhy” con mezzi legittimi senza soccombere alle richieste dei criminali informatici.

L’inizio del processo di recupero comporta un approccio articolato. Innanzitutto, assicurati che il ransomware sia completamente rimosso dal tuo sistema per evitare che altri file vengano crittografati.

Successivamente, esplora varie possibilità di decrittografia e recupero dei dati.

Ciò potrebbe includere l’utilizzo di strumenti di decrittazione ufficiali, l’utilizzo di metodi alternativi di recupero dati o la consulenza di esperti di sicurezza informatica che possono consigliare sulla fattibilità del recupero dei dati specifici.

Trovare lo strumento di decrittazione giusto per i file .lkhy

A partire da quest’anno, anche se un decrittatore di file dedicato “.lkhy” potrebbe non essere disponibile, vale la pena rimanere vigili per gli aggiornamenti sugli strumenti di decrittazione.

Le comunità e le organizzazioni di sicurezza informatica spesso lavorano per sviluppare soluzioni di decrittazione per vari ceppi di ransomware e possono verificarsi scoperte rivoluzionarie.

Controlla regolarmente fonti affidabili che offrono strumenti di decrittazione gratuiti per molte varianti di ransomware.

Inoltre, il monitoraggio dei forum sulla sicurezza informatica e dei siti Web ufficiali dei fornitori di sicurezza per gli annunci può informarti sui nuovi sviluppi nella decrittografia dei file “.lkhy”.

Quando cerchi uno strumento di decrittazione, assicurati che sia credibile per evitare di compromettere ulteriormente la sicurezza del tuo sistema. Il download e l’utilizzo di uno strumento non ufficiale potrebbero causare ulteriori infezioni da malware o perdita di dati.

Metodi alternativi di recupero dati per ripristinare file crittografati

Se uno strumento di decrittazione diretta per i file “.lkhy” non è disponibile, non perdere la speranza: diversi metodi alternativi di recupero dati potrebbero aiutarti a recuperare alcuni dei tuoi file:

- Software di recupero file: diversi programmi di recupero file affidabili possono eseguire la scansione delle unità alla ricerca di “ombre” o versioni dei file salvati da Windows come parte di un punto di ripristino o di un sistema di backup. L’utilizzo di software come Shadow Explorer potrebbe consentirti di ripristinare versioni precedenti non crittografate dei tuoi file.

- Servizi di recupero dati di terze parti: i servizi professionali di recupero dati potrebbero disporre di strumenti e metodi non disponibili al grande pubblico. Tuttavia, il successo di tali servizi può variare ed è essenziale utilizzare un servizio affidabile per evitare truffe.

- Decrittografia delle varianti Djvu: se i tuoi file “.lkhy” vengono identificati come parte della famiglia di ransomware Djvu, i decrittatori specifici per le varianti Djvu precedenti potrebbero occasionalmente funzionare, poiché alcune chiavi di crittografia sono state rese pubbliche. Anche se questa è una possibilità remota, è una strada che vale la pena esplorare.

In definitiva, la pazienza è fondamentale quando si ha a che fare con ransomware come LKHY.

Esegui il backup dei file crittografati in un’unità separata prima di tentare qualsiasi processo di ripristino, poiché potresti aver bisogno di questi file intatti per future soluzioni di decrittografia che potrebbero diventare disponibili.

Misure preventive: protezione da futuri attacchi ransomware

Prevenire gli attacchi ransomware richiede un approccio proattivo e completo alla sicurezza informatica.

Incorporare diverse pratiche vitali nella tua routine di igiene digitale può ridurre significativamente il rischio di essere vittima di ransomware come LKHY.

Comprendere che gli aggressori di ransomware evolvono continuamente le loro tattiche, è fondamentale stare al passo con le misure preventive.

Backup regolari: la tua prima linea di difesa contro la perdita di dati

Una delle strategie più efficaci contro il ransomware è creare costantemente backup dei dati.

Mantenere backup regolari dei tuoi file essenziali ti garantisce di poter ripristinare i tuoi dati durante un attacco, rendendo inutili gli sforzi di crittografia del ransomware. È fondamentale seguire le migliori pratiche nei processi di backup:

- Frequenza: esegui backup regolarmente, a seconda dell’importanza dei tuoi dati. Per i dati critici potrebbero essere necessari backup giornalieri.

- Diversificazione: utilizzare una combinazione di backup locali e servizi basati su cloud. Questa strategia, nota come regola di backup 3-2-1, offre una solida difesa contro la perdita di dati. Hai bisogno di tre copie dei tuoi dati, due locali ma su dispositivi diversi e una fuori sede.

- Isolamento: assicurati che i backup non siano costantemente connessi alla tua rete. Il ransomware può infettare i dispositivi connessi, quindi i backup disconnessi o fuori sede forniscono un ulteriore livello di sicurezza.

- Verifica: verifica regolarmente l’integrità dei tuoi backup eseguendo ripristini di prova. Ciò garantisce che i backup siano completi e adeguati per il ripristino di emergenza.

Miglioramento della sicurezza: aggiornamenti, formazione e strumenti professionali

Migliora le tue difese digitali migliorando la sicurezza del software e della rete e promuovendo la conoscenza della sicurezza informatica:

- Aggiorna regolarmente: assicurati che i tuoi sistemi operativi, applicazioni e software siano costantemente aggiornati. Il ransomware spesso prende di mira sistemi obsoleti con punti deboli noti.

- Forma il tuo team: insegna a te stesso e al tuo team le strategie di phishing e ransomware. Gli utenti informati possono prevenire efficacemente gli attacchi di ingegneria sociale.

- Utilizza strumenti di sicurezza avanzati: applica misure di sicurezza complete, inclusi firewall, filtri e-mail e programmi antivirus. Scegli soluzioni con rilevamento delle minacce in tempo reale.

- Configura per la sicurezza: proteggi i tuoi dispositivi e le tue reti. Disattiva le porte e i servizi non utilizzati e attiva funzionalità di sicurezza come 2FA.

Essere proattivi e informati sulle pratiche di sicurezza informatica è fondamentale per difendersi dalla minaccia dinamica del ransomware.