Eliminar LKHY Ransomware (Descifrar archivos .lkhy en 2025)

Antes de sumergirnos

Antes de profundizar, asegurémonos de que estés seguro en Internet. Creamos SpyHunter porque tu seguridad nos importa.

Proteja su computadora hoy — ¡Descarga SpyHunter aquí mismo! Consulta nuestros principales consejos a continuación para mantener tu computadora segura y protegida.

El ransomware LKHY, una rama de la famosa familia STOP/Djvu, se dirige a personas y organizaciones cifrando archivos y exigiendo un rescate por su liberación.

Este artículo profundiza en el funcionamiento de LKHY, revelando sus tácticas, impacto y los pasos esenciales para la protección y recuperación. Descubra cómo proteger sus datos y responder si ataca LKHY.

Lo que necesita saber sobre el ransomware LKHY

LKHY ransomware es una amenaza desafiante dirigida tanto a individuos como a organizaciones. Cifra sus datos y exige un rescate por su liberación.

Las características clave definen esta variedad particular de malware y la distinguen dentro de la categoría más amplia de ransomware de cifrado de archivos.

En primer lugar, LKHY, al igual que LKFR, es una variante de la familia de ransomware STOP/Djvu, más reconocida. Esta familia de ransomware es conocida por su naturaleza prolífica y su impacto sustancial.

El malware normalmente penetra en los sistemas a través de:

- sitios web comprometidos

- correos electrónicos de phishing

- Explotación de vulnerabilidades no parcheadas.

Tras una infiltración exitosa, el ransomware LKHY inicia un complejo proceso de cifrado utilizando algoritmos sofisticados. Este proceso bloquea a los usuarios de sus archivos, a los que luego se les añade una extensión .lkhy .

A diferencia de otros tipos de ransomware que bloquean la pantalla o muestran mensajes amenazantes, LKHY ataca los archivos directamente, haciéndolos inaccesibles sin una clave de descifrado específica.

Esta clave está en manos únicamente de los atacantes, quienes exigen un pago, generalmente en Bitcoin, para proporcionar el software de descifrado necesario para desbloquear los archivos.

La cuestión de una identificación en línea única para cada víctima complica los esfuerzos de recuperación, ya que requiere una clave de descifrado personalizada.

Es fundamental subrayar el mayor peligro que plantea el ransomware LKHY debido a su integración con malware que roba información, como Vidar o RedLine.

Esta combinación restringe el acceso a los archivos y amenaza la confidencialidad de los datos confidenciales, lo que subraya el desafío de seguridad multifacético que representa LKHY.

Signos de una infección de ransomware LKHY

La identificación temprana de una infección de ransomware LKHY puede afectar la capacidad de mitigar sus efectos. Varios signos vitales sugieren la presencia de este software malicioso en un sistema:

- Modificación de la extensión del archivo: Uno de los indicadores más evidentes es la alteración de las extensiones de los archivos. Los documentos, imágenes y otros archivos personales tendrán la extensión ‘.lkhy’ adjunta, lo que indica su estado cifrado.

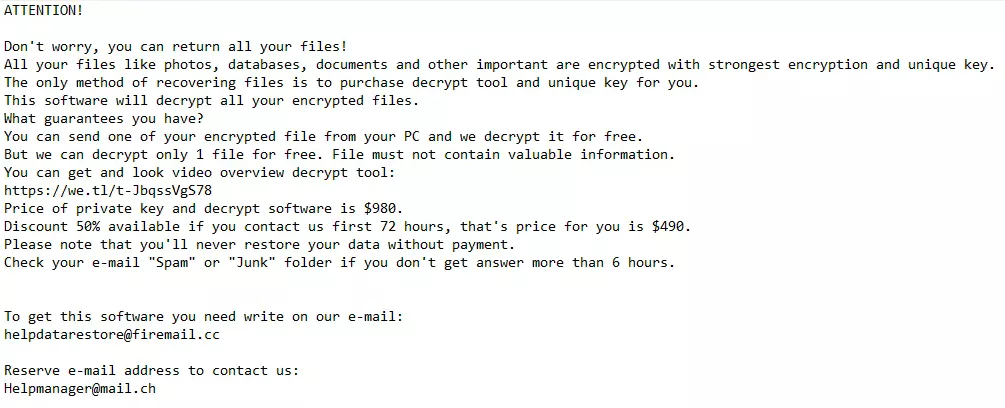

- Apariencia de la nota de rescate: las víctimas encuentran una nota de rescate, “_readme.txt”, en su escritorio o dentro de los directorios afectados. Esta nota incluye instrucciones de pago y datos de contacto de los atacantes, lo que proporciona más evidencia de la actividad del ransomware.

- Incapacidad para acceder a archivos: una señal obvia pero crítica es la repentina imposibilidad de abrir o acceder a archivos que antes funcionaban. Los intentos de abrir estos archivos probablemente generarán mensajes de error o solicitudes de pago de un rescate.

- Problemas de rendimiento del sistema: si bien no es exclusivo de las infecciones de ransomware, una notable desaceleración en el rendimiento del sistema puede acompañar al proceso de cifrado, especialmente si el ransomware implementa simultáneamente cargas maliciosas adicionales.

Reconocer estos signos rápidamente puede ser el primer paso para contrarrestar el impacto del ransomware, permitiendo a los usuarios afectados buscar ayuda profesional o explorar opciones de recuperación antes de que se produzcan más daños.

Pasos para eliminar el ransomware LKHY

La eliminación del ransomware LKHY exige un enfoque sistemático para erradicar el malware y minimizar los daños potenciales.

El proceso implica varios pasos críticos, desde identificar y aislar la infección hasta utilizar herramientas de eliminación especializadas. Seguir esta guía le ayudará a proteger su sistema y potencialmente a restaurar archivos cifrados.

Identificar y aislar la infección.

El paso inicial para combatir el ransomware LKHY implica confirmar la presencia de la infección y luego aislar los dispositivos afectados para evitar una mayor propagación.

Esto se puede lograr buscando signos de infección, como extensiones de archivos modificadas y notas de rescate.

Una vez identificado el ransomware, desconecte la computadora infectada de cualquier red y dispositivo externo que contenga el malware.

Utilice el modo seguro con conexión en red para una eliminación más limpia

Iniciar su computadora con Windows en modo seguro con funciones de red es un paso crucial para la eliminación.

Este modo de inicio restringido limita las operaciones de Windows a los servicios y controladores esenciales, lo que ayuda a evitar que el ransomware obstaculice el proceso de eliminación.

Para ingresar al modo seguro con funciones de red:

- Reinicia tu computadora.

- Presione la tecla F8 (o Shift + F8 ) repetidamente mientras la computadora se inicia.

- Elija

Safe Mode with Networkingen el menú Opciones de arranque avanzadas y presione Entrar.

En Modo seguro con funciones de red, el sistema es más receptivo a los siguientes pasos de eliminación, lo que maximiza la eficiencia del proceso de erradicación del ransomware.

Elimine eficazmente el ransomware LKHY con SpyHunter

Después de aislar su dispositivo, una solución anti-ransomware sólida como SpyHunter es crucial para abordar amenazas como LKHY ransomware.

SpyHunter ofrece versiones especializadas para Windows (SpyHunter 5) y macOS (SpyHunter para Mac), diseñadas para identificar y erradicar hábilmente ransomware y otras formas de malware.

Para usuarios de Windows: SpyHunter 5

SpyHunter 5 está diseñado para brindar protección integral contra ransomware, spyware y otro malware. Su interfaz fácil de usar y su avanzada tecnología de escaneo lo convierten en una herramienta eficaz para los usuarios de Windows que enfrentan amenazas de malware.

- Descarga SpyHunter gratis aquí y siga las instrucciones que aparecen en pantalla para instalar SpyHunter 5 en su PC con Windows.

- Inicie la aplicación e inicie un análisis completo del sistema con SpyHunter para aislar los componentes del ransomware LKHY.

- Siga las recomendaciones de SpyHunter 5 para erradicar el malware detectado, lo que puede implicar varios análisis y reinicios del sistema para eliminar completamente el ransomware.

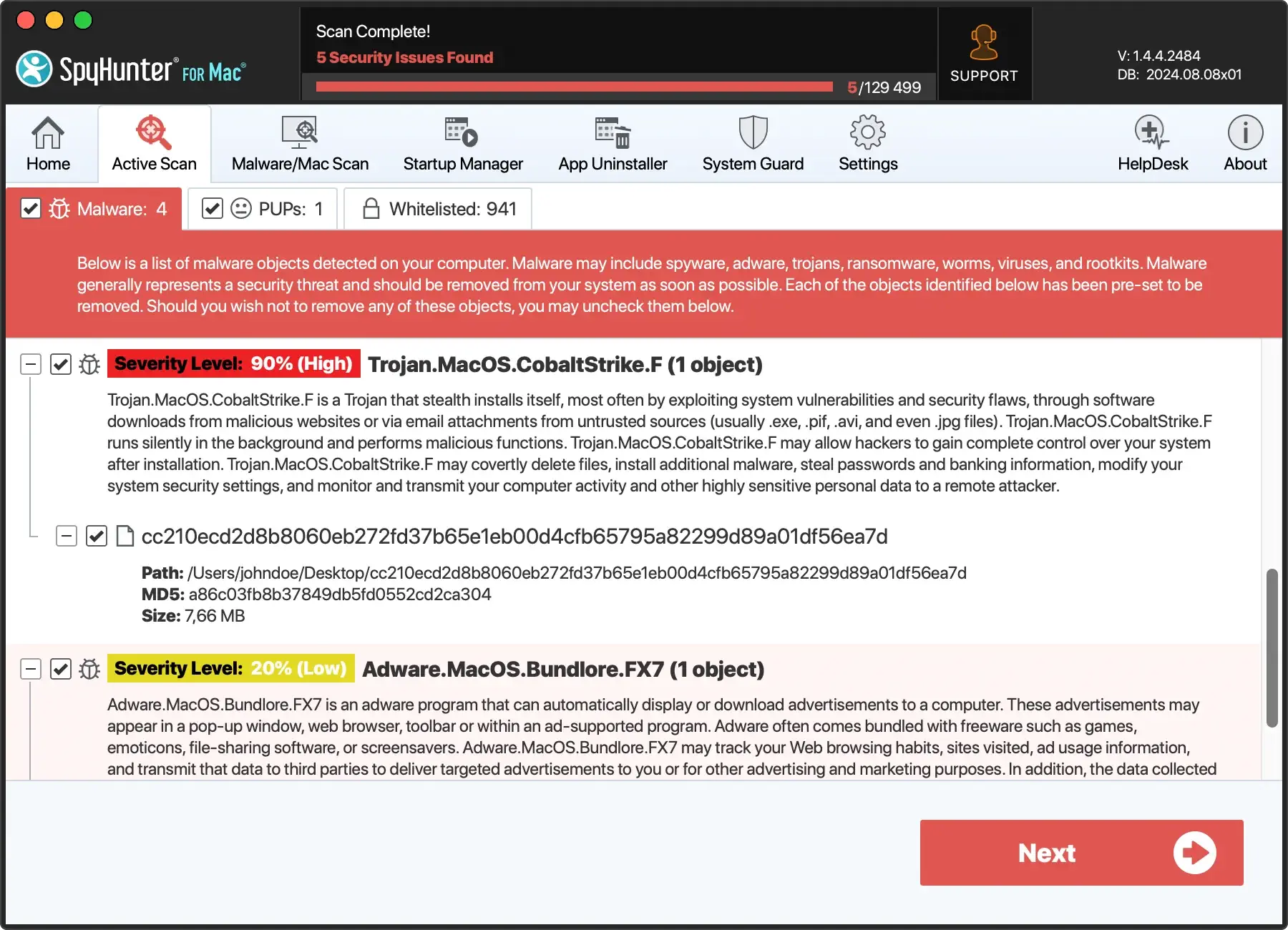

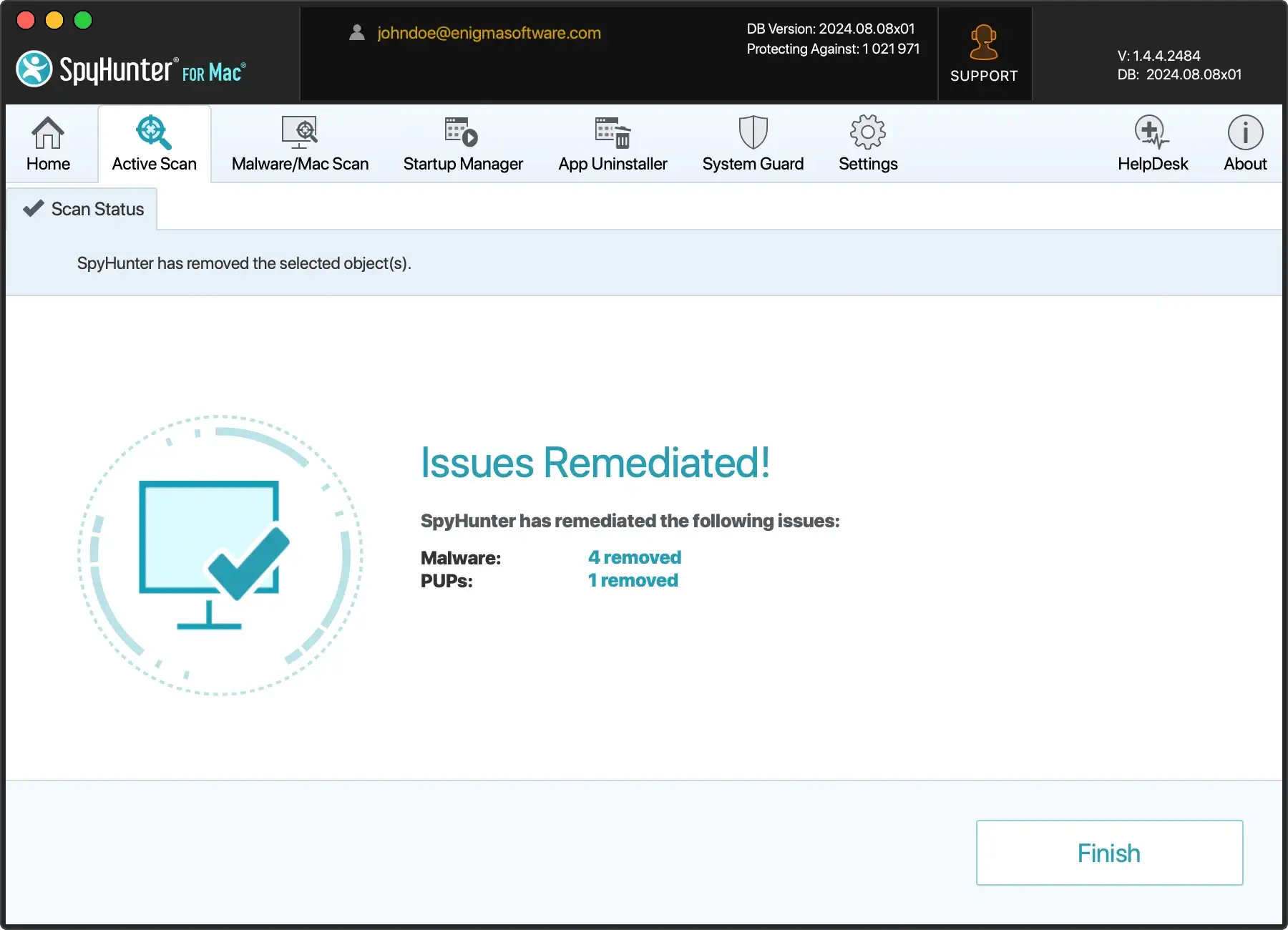

Para usuarios de macOS: SpyHunter para Mac

SpyHunter para Mac se adapta a las necesidades de seguridad únicas de los usuarios de macOS y ofrece capacidades de análisis profundo y eliminación personalizada de malware, incluido el ransomware, lo que garantiza que su Mac se mantenga segura.

- Descarga SpyHunter desde aquí e instálalo siguiendo las instrucciones en pantalla.

- Abra SpyHunter para Mac e inicie un análisis completo del sistema para identificar los componentes del ransomware LKHY y otras amenazas potenciales.

- Siga las recomendaciones de SpyHunter para Mac para erradicar el malware detectado.

Garantizar que su sistema esté limpio proporciona una base sólida para restablecer medidas de seguridad sólidas, mantener su software actualizado y realizar copias de seguridad periódicas de datos cruciales para evitar futuras incursiones.

Descifre y restaure sus archivos .lkhy

Debido a sus sofisticados algoritmos de cifrado, deshacer el control del ransomware LKHY sobre sus archivos puede resultar desalentador.

Si bien puede parecer que pagar el rescate es la única salida, es imperativo comprender que esto no garantiza la recuperación de sus datos cifrados y fomenta aún más las actividades maliciosas.

Por lo tanto, el objetivo inicial debería ser intentar descifrar archivos ‘.lkhy’ por medios legítimos sin sucumbir a las demandas de los ciberdelincuentes.

Iniciar el proceso de recuperación implica un enfoque multifacético. Primero, asegúrese de que el ransomware se elimine por completo de su sistema para evitar que se cifren archivos adicionales.

A continuación, explore varias posibilidades de descifrado y recuperación de datos.

Esto podría incluir aprovechar las herramientas oficiales de descifrado, emplear métodos alternativos de recuperación de datos o consultar a expertos en ciberseguridad que puedan asesorarle sobre la viabilidad de recuperar sus datos específicos.

Encontrar la herramienta de descifrado adecuada para archivos .lkhy

A partir del año en curso, si bien es posible que no esté disponible un descifrador de archivos ‘.lkhy’ dedicado, vale la pena permanecer atento a las actualizaciones de las herramientas de descifrado.

Las comunidades y organizaciones de ciberseguridad a menudo trabajan para desarrollar soluciones de descifrado para diversas cepas de ransomware, y pueden producirse avances.

Consulte periódicamente fuentes confiables que ofrezcan herramientas de descifrado gratuitas para muchas variantes de ransomware.

Además, monitorear los foros de ciberseguridad y los sitios web oficiales de proveedores de seguridad en busca de anuncios puede informarle sobre nuevos desarrollos en el descifrado de archivos ‘.lkhy’.

Cuando busque una herramienta de descifrado, asegúrese de que sea creíble para evitar comprometer aún más la seguridad de su sistema. Descargar y utilizar una herramienta no oficial podría provocar infecciones de malware adicionales o pérdida de datos.

Métodos alternativos de recuperación de datos para restaurar archivos cifrados

Si no hay disponible una herramienta de descifrado directo para archivos ‘.lkhy’, no pierda la esperanza: varios métodos alternativos de recuperación de datos pueden ayudarle a recuperar algunos de sus archivos:

- Software de recuperación de archivos: varios programas de recuperación de archivos de buena reputación pueden escanear sus unidades en busca de “sombras” o versiones de sus archivos guardados por Windows como parte de un punto de restauración o sistema de respaldo. El uso de software como Shadow Explorer puede permitirle recuperar versiones anteriores no cifradas de sus archivos.

- Servicios de recuperación de datos de terceros: los servicios profesionales de recuperación de datos pueden tener herramientas y métodos que no están disponibles para el público en general. Sin embargo, el éxito de dichos servicios puede variar y es esencial utilizar un servicio confiable para evitar estafas.

- Descifrando variantes de Djvu: si sus archivos ‘.lkhy’ se identifican como parte de la familia de ransomware Djvu, es posible que ocasionalmente funcionen descifradores específicos para variantes más antiguas de Djvu, ya que algunas claves de cifrado se han hecho públicas. Si bien esto es una posibilidad remota, es una vía que vale la pena explorar.

En última instancia, la paciencia es crucial cuando se trata de ransomware como LKHY.

Haga una copia de seguridad de sus archivos cifrados en una unidad separada antes de intentar cualquier proceso de recuperación, ya que es posible que necesite estos archivos intactos para futuras soluciones de descifrado que puedan estar disponibles.

Medidas preventivas: protección contra futuros ataques de ransomware

La prevención de ataques de ransomware requiere un enfoque proactivo e integral de la ciberseguridad.

Incorporar varias prácticas vitales a su rutina de higiene digital puede reducir significativamente el riesgo de ser víctima de ransomware como LKHY.

Comprender que los atacantes de ransomware evolucionan continuamente en sus tácticas y es fundamental mantenerse a la vanguardia con medidas preventivas.

Copias de seguridad periódicas: su primera línea de defensa contra la pérdida de datos

Una de las estrategias más efectivas contra el ransomware es la creación constante de copias de seguridad de los datos.

Mantener copias de seguridad periódicas de sus archivos esenciales garantiza que pueda restaurar sus datos durante un ataque, lo que hace que los esfuerzos de cifrado del ransomware sean inútiles. Es vital seguir las mejores prácticas en los procesos de respaldo:

- Frecuencia: realice copias de seguridad con regularidad, según la importancia de sus datos. Para datos críticos, es posible que sean necesarias copias de seguridad diarias.

- Diversificación: utilice una combinación de copias de seguridad locales y servicios basados en la nube. Esta estrategia, conocida como regla de respaldo 3-2-1, ofrece una sólida defensa contra la pérdida de datos. Necesita tres copias de sus datos, dos locales pero en diferentes dispositivos y una externa.

- Aislamiento: asegúrese de que las copias de seguridad no estén constantemente conectadas a su red. El ransomware puede infectar dispositivos conectados, por lo que las copias de seguridad desconectadas o externas proporcionan una capa adicional de seguridad.

- Verificación: verifique periódicamente la integridad de sus copias de seguridad realizando restauraciones de prueba. Esto garantiza que sus copias de seguridad sean completas y adecuadas para la recuperación ante desastres.

Mejora de la seguridad: actualizaciones, educación y herramientas profesionales

Actualice sus defensas digitales mejorando la seguridad del software y de la red y promoviendo el conocimiento sobre ciberseguridad:

- Actualice periódicamente: asegúrese de que sus sistemas operativos, aplicaciones y software estén constantemente actualizados. El ransomware suele atacar sistemas obsoletos con debilidades conocidas.

- Educa a tu equipo: enséñate a ti mismo y a tu equipo sobre estrategias de phishing y ransomware. Los usuarios informados pueden prevenir eficazmente los ataques de ingeniería social.

- Utilice herramientas de seguridad avanzadas: aplique medidas de seguridad integrales, incluidos firewalls, filtros de correo electrónico y programas antivirus. Opte por soluciones con detección de amenazas en tiempo real.

- Configure para mayor seguridad: proteja sus dispositivos y redes. Desactive los puertos y servicios no utilizados y active funciones de seguridad como 2FA.

Ser proactivo e informado sobre las prácticas de ciberseguridad es crucial para defenderse de la amenaza dinámica del ransomware.