LKHY Ransomware verwijderen (Decrypt .Lkhy Files In 2025)

Voordat we erin duiken

Voordat we erin duiken, laten we ervoor zorgen dat u online veilig blijft. We hebben SpyHunter gemaakt omdat uw veiligheid belangrijk voor ons is.

Bescherm uw computer vandaag nog — Download SpyHunter hier! Bekijk hieronder onze beste tips om uw computer veilig en beveiligd te houden.

LKHY-ransomware, een tak van de beruchte STOP/Djvu-familie, richt zich op individuen en organisaties door bestanden te coderen en losgeld te eisen voor de vrijgave ervan.

Dit artikel gaat dieper in op de werking van LKHY en onthult de tactieken, impact en de essentiële stappen voor bescherming en herstel. Ontdek hoe u uw gegevens kunt beschermen en kunt reageren als LKHY toeslaat.

Wat u moet weten over de LKHY-ransomware

LKHY-ransomware is een uitdagende bedreiging die zich richt op zowel individuen als organisaties. Het codeert hun gegevens en eist losgeld voor de vrijgave ervan.

De belangrijkste kenmerken definiëren deze specifieke vorm van malware en onderscheiden deze binnen de bredere categorie van bestandsversleutelende ransomware.

Eerst en vooral is LKHY, net als LKFR, een variant van de breder erkende STOP/Djvu-ransomwarefamilie. Deze ransomwarefamilie staat bekend om zijn productieve aard en substantiële impact.

De malware dringt doorgaans systemen binnen via:

- gecompromitteerde websites

- phishing-e-mails

- misbruik van niet-gepatchte kwetsbaarheden.

Na succesvolle infiltratie initieert de LKHY-ransomware een complex encryptieproces met behulp van geavanceerde algoritmen. Dit proces vergrendelt gebruikers van hun bestanden, die vervolgens worden toegevoegd met de extensie .lkhy.

In tegenstelling tot andere typen ransomware die het scherm vergrendelen of bedreigende berichten weergeven, richt LKHY zich rechtstreeks op bestanden, waardoor ze ontoegankelijk worden zonder een specifieke decoderingssleutel.

Deze sleutel wordt alleen bewaard door de aanvallers, die betaling eisen, meestal in Bitcoin, om de decoderingssoftware te leveren die nodig is om de bestanden te ontgrendelen.

De uitgifte van een unieke online-ID voor elk slachtoffer bemoeilijkt de herstelinspanningen, omdat hiervoor een op maat gemaakte decoderingssleutel nodig is.

Het is van cruciaal belang om het grotere gevaar te onderstrepen dat LKHY-ransomware met zich meebrengt vanwege de integratie ervan met informatiestelende malware, zoals Vidar of RedLine.

Deze combinatie beperkt de toegang tot bestanden en bedreigt de vertrouwelijkheid van gevoelige gegevens, wat de veelzijdige beveiligingsuitdaging onderstreept die LKHY vertegenwoordigt.

Tekenen van een LKHY-ransomware-infectie

Het vroegtijdig identificeren van een LKHY-ransomware-infectie kan van invloed zijn op het vermogen om de effecten ervan te verzachten. Verschillende vitale signalen wijzen op de aanwezigheid van deze kwaadaardige software op een systeem:

- Wijziging van bestandsextensies: Een van de meest in het oog springende indicatoren is de wijziging van bestandsextensies. Aan documenten, afbeeldingen en andere persoonlijke bestanden wordt de extensie ‘.lkhy’ toegevoegd, wat hun gecodeerde status aangeeft.

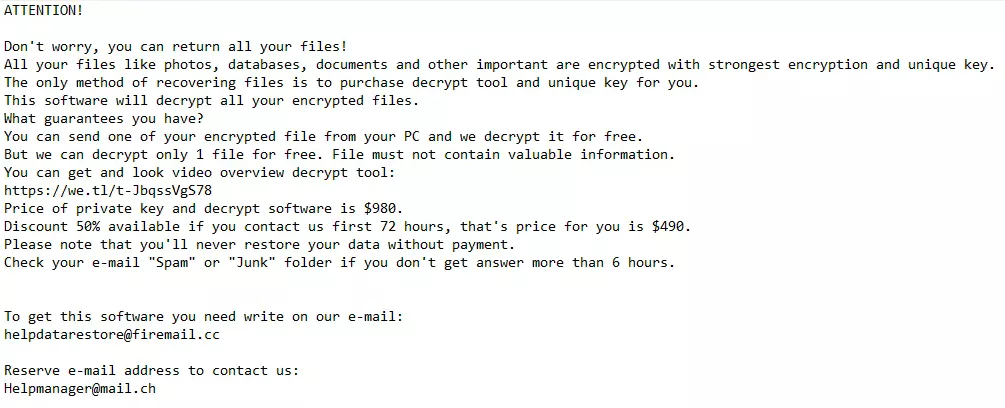

- Uiterlijk van de losgeldbrief: Slachtoffers vinden een losgeldbrief, “_readme.txt”, op hun bureaublad of in de getroffen mappen. Deze notitie bevat betalingsinstructies en contactgegevens voor de aanvallers, wat verder bewijs levert van de activiteit van de ransomware.

- Onvermogen om toegang te krijgen tot bestanden: Een voor de hand liggend maar cruciaal teken is het plotselinge onvermogen om voorheen functionele bestanden te openen of te openen. Pogingen om deze bestanden te openen zullen waarschijnlijk resulteren in foutmeldingen of eisen om losgeld te betalen.

- Problemen met systeemprestaties: hoewel dit niet exclusief is voor ransomware-infecties, kan een merkbare vertraging van de systeemprestaties gepaard gaan met het versleutelingsproces, vooral als de ransomware tegelijkertijd extra kwaadaardige ladingen inzet.

Het snel herkennen van deze signalen kan de eerste stap zijn in de richting van het tegengaan van de impact van de ransomware, waardoor getroffen gebruikers professionele hulp kunnen zoeken of herstelopties kunnen verkennen voordat verdere schade wordt aangericht.

Stappen om de LKHY-ransomware te verwijderen

Het verwijderen van de LKHY-ransomware vereist een systematische aanpak om de malware uit te roeien en de potentiële schade te minimaliseren.

Het proces omvat verschillende cruciale stappen, van het identificeren en isoleren van de infectie tot het gebruik van gespecialiseerde verwijderingshulpmiddelen. Door deze handleiding te volgen, kunt u uw systeem beveiligen en mogelijk versleutelde bestanden herstellen.

Identificeer en isoleer de infectie

De eerste stap in de strijd tegen de LKHY-ransomware bestaat uit het bevestigen van de aanwezigheid van de infectie en het vervolgens isoleren van de getroffen apparaten om verdere verspreiding te voorkomen.

Dit kan worden bereikt door te zoeken naar tekenen van infectie, zoals gewijzigde bestandsextensies en losgeldbriefjes.

Zodra de ransomware is geïdentificeerd, koppelt u de geïnfecteerde computer los van alle netwerken en externe apparaten die de malware bevatten.

Gebruik de Veilige modus met netwerkmogelijkheden voor een schonere verwijdering

Het opstarten van uw Windows-computer in de veilige modus met netwerkmogelijkheden is een cruciale stap bij het verwijderen.

Deze beperkte opstartmodus beperkt de Windows-bewerkingen tot essentiële services en stuurprogramma’s, waardoor wordt voorkomen dat de ransomware het verwijderingsproces belemmert.

Om naar de Veilige modus met netwerkmogelijkheden te gaan:

- Start je computer opnieuw op.

- Druk herhaaldelijk op de F8- toets (of Shift + F8 ) terwijl de computer opstart.

- Kies

Safe Mode with Networkingin het menu Geavanceerde opstartopties en druk op Enter.

In de Veilige modus met netwerkmogelijkheden is het systeem ontvankelijker voor de volgende verwijderingsstappen, waardoor de efficiëntie van het ransomware-uitroeiingsproces wordt gemaximaliseerd.

Verwijder de LKHY-ransomware effectief met SpyHunter

Nadat u uw apparaat hebt geïsoleerd, is een robuuste anti-ransomware-oplossing zoals SpyHunter van cruciaal belang voor het aanpakken van bedreigingen zoals de LKHY-ransomware.

SpyHunter biedt gespecialiseerde versies voor Windows (SpyHunter 5) en macOS (SpyHunter voor Mac), ontworpen om ransomware en andere vormen van malware vakkundig te identificeren en uit te roeien.

Voor Windows-gebruikers: SpyHunter 5

SpyHunter 5 is ontworpen om uitgebreide bescherming te bieden tegen ransomware, spyware en andere malware. De gebruiksvriendelijke interface en geavanceerde scantechnologie maken het tot een effectief hulpmiddel voor Windows-gebruikers die te maken krijgen met malwarebedreigingen.

- Download SpyHunter hier gratis en volg de instructies op het scherm om SpyHunter 5 op uw Windows-pc te installeren.

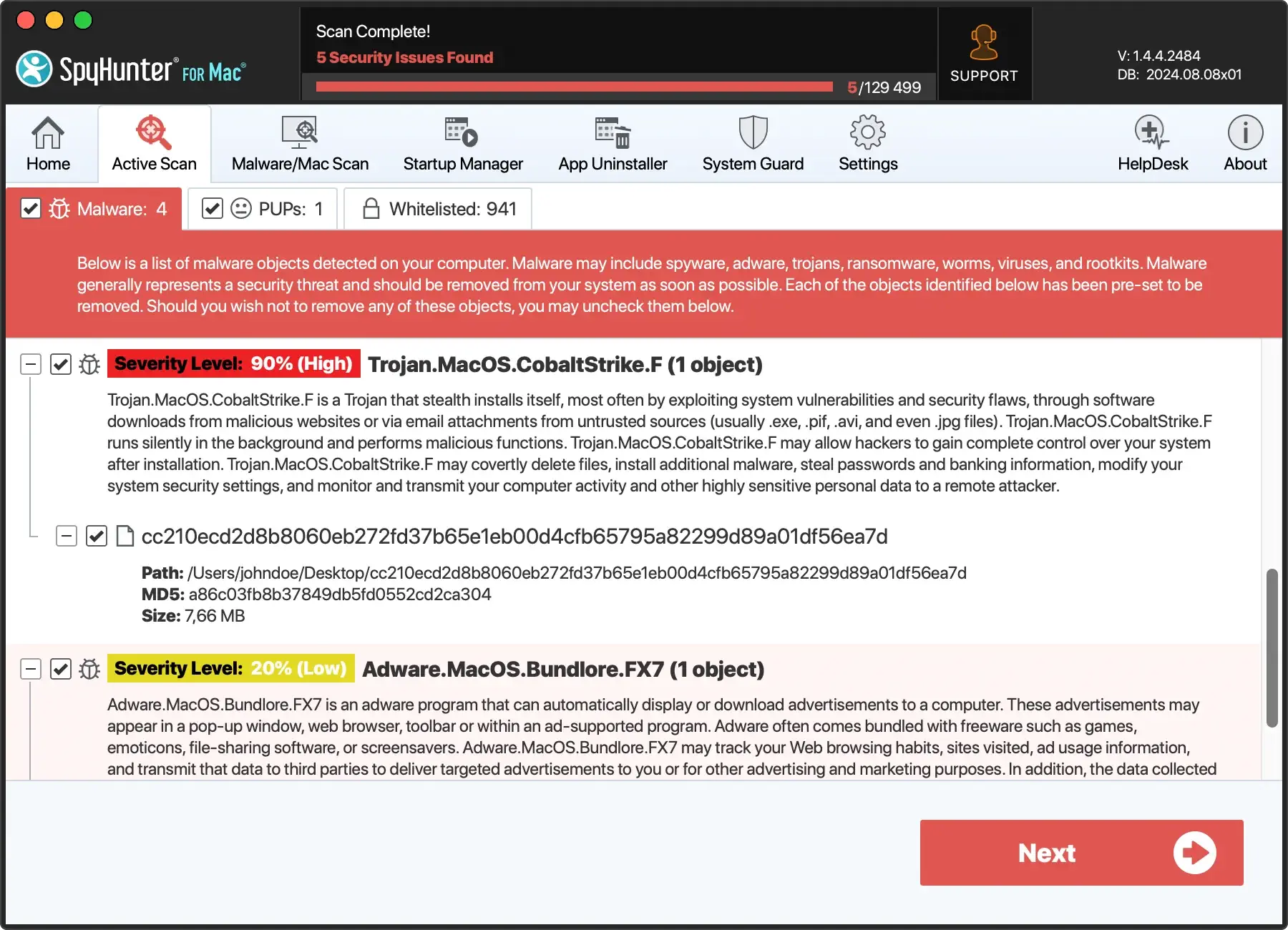

- Start de applicatie en start een uitgebreide systeemscan met SpyHunter om componenten van de LKHY-ransomware te isoleren.

- Volg de aanbevelingen van SpyHunter 5 om gedetecteerde malware uit te roeien. Dit kan meerdere scans en systeemherstarts met zich meebrengen om de ransomware grondig te verwijderen.

Voor macOS-gebruikers: SpyHunter voor Mac

SpyHunter voor Mac is afgestemd op de unieke beveiligingsbehoeften van macOS-gebruikers en biedt diepgaande scanmogelijkheden en aangepaste verwijdering van malware, waaronder ransomware, zodat uw Mac veilig blijft.

- Download SpyHunter vanaf hier en installeer het volgens de instructies op het scherm.

- Open SpyHunter voor Mac en start een volledige systeemscan om componenten van de LKHY-ransomware en andere potentiële bedreigingen te lokaliseren.

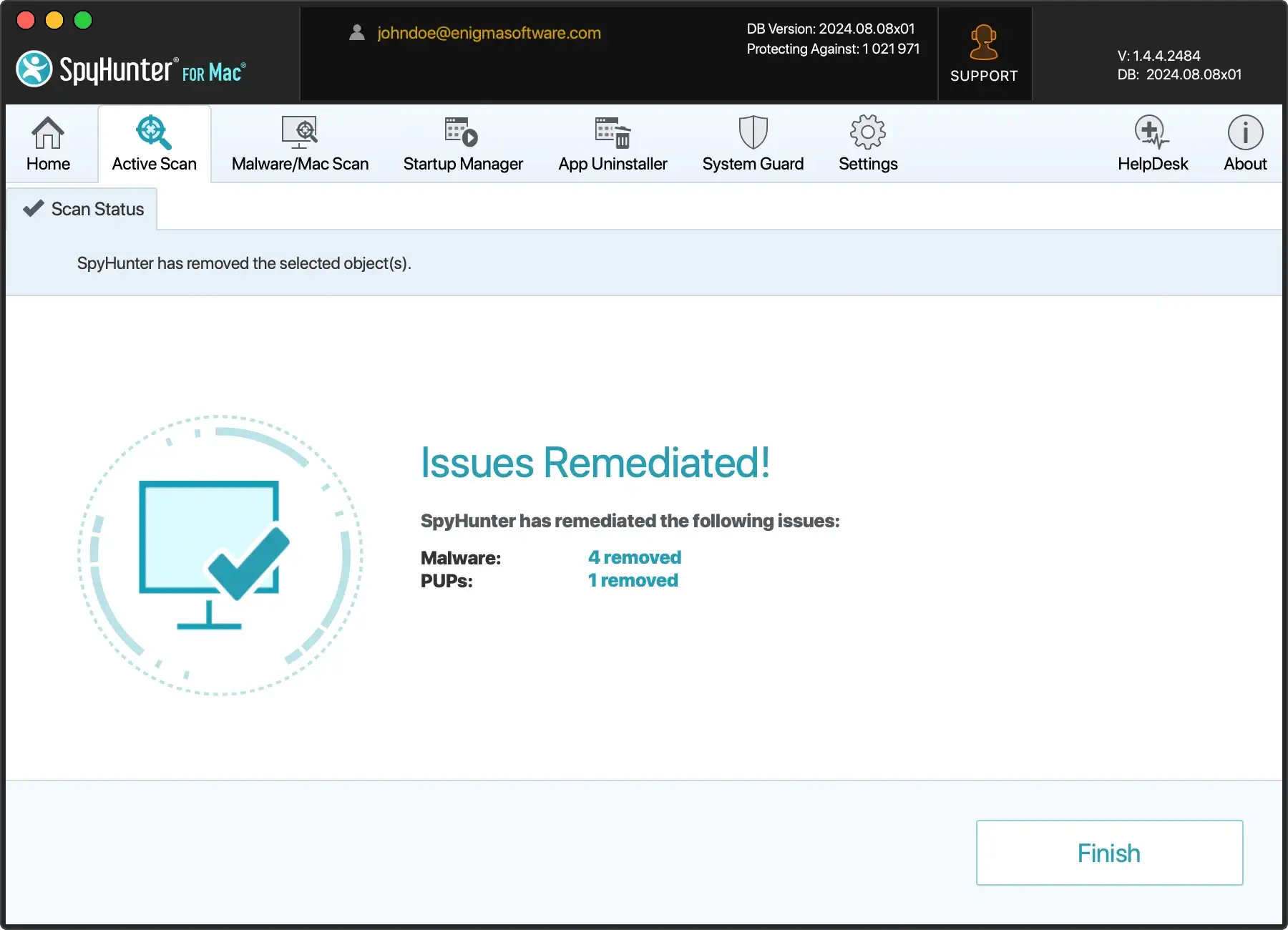

- Houd u aan de aanbevelingen van SpyHunter voor Mac om gedetecteerde malware uit te roeien.

Ervoor zorgen dat uw systeem schoon is, biedt een solide basis voor het herstellen van robuuste beveiligingsmaatregelen, het up-to-date houden van uw software en het regelmatig maken van back-ups van cruciale gegevens om toekomstige aanvallen te voorkomen.

Decodeer en herstel uw .lkhy-bestanden

Vanwege de geavanceerde versleutelingsalgoritmen kan het lastig zijn om de greep van de LKHY-ransomware op uw bestanden te ontrafelen.

Hoewel het erop lijkt dat het betalen van losgeld de enige uitweg is, is het belangrijk dat u begrijpt dat dit het herstel van uw versleutelde gegevens niet garandeert en kwaadwillige activiteiten verder aanmoedigt.

De eerste focus zou dus moeten liggen op het proberen om ‘.lkhy’-bestanden met legitieme middelen te ontsleutelen, zonder toe te geven aan de eisen van cybercriminelen.

Het starten van het herstelproces omvat een veelzijdige aanpak. Zorg er eerst voor dat de ransomware volledig van uw systeem wordt verwijderd om te voorkomen dat extra bestanden worden gecodeerd.

Onderzoek hierna verschillende mogelijkheden voor decodering en gegevensherstel.

Dit kan het gebruik van officiële decoderingstools omvatten, het gebruik van alternatieve methoden voor gegevensherstel of het raadplegen van cyberbeveiligingsexperts die kunnen adviseren over de haalbaarheid van het herstellen van uw specifieke gegevens.

Het vinden van de juiste decoderingstool voor .lkhy-bestanden

Hoewel er dit jaar misschien geen speciale ‘.lkhy’-bestandsdecryptor beschikbaar is, is het de moeite waard om waakzaam te blijven voor updates over decryptietools.

Cybersecurity-gemeenschappen en -organisaties werken vaak aan de ontwikkeling van decoderingsoplossingen voor verschillende soorten ransomware, en er kunnen doorbraken plaatsvinden.

Controleer regelmatig gerenommeerde bronnen die gratis decoderingstools aanbieden voor veel ransomwarevarianten.

Bovendien kan het controleren van cyberbeveiligingsforums en officiële websites van beveiligingsleveranciers op aankondigingen u informeren over nieuwe ontwikkelingen bij het decoderen van ‘.lkhy’-bestanden.

Wanneer u naar een decoderingstool zoekt, zorg er dan voor dat deze geloofwaardig is om te voorkomen dat de veiligheid van uw systeem verder in gevaar komt. Het downloaden en gebruiken van een niet-officiële tool kan leiden tot extra malware-infecties of gegevensverlies.

Alternatieve methoden voor gegevensherstel om gecodeerde bestanden te herstellen

Als er geen directe decoderingstool voor ‘.lkhy’-bestanden beschikbaar is, verlies dan de hoop niet: verschillende alternatieve methoden voor gegevensherstel kunnen helpen sommige van uw bestanden terug te halen:

- Bestandsherstelsoftware: Verschillende gerenommeerde bestandsherstelprogramma’s kunnen uw schijven scannen op “schaduwen” of versies van uw bestanden die door Windows zijn opgeslagen als onderdeel van een herstelpunt of back-upsysteem. Met behulp van software zoals Shadow Explorer kunt u mogelijk eerdere, niet-gecodeerde versies van uw bestanden herstellen.

- Gegevenshersteldiensten van derden: Professionele gegevenshersteldiensten beschikken mogelijk over tools en methoden die niet beschikbaar zijn voor het grote publiek. Het succes van dergelijke diensten kan echter variëren, en het is essentieel om een vertrouwde dienst te gebruiken om oplichting te voorkomen.

- Het decoderen van Djvu-varianten: Als uw ‘.lkhy’-bestanden worden geïdentificeerd als onderdeel van de Djvu-ransomwarefamilie, kunnen specifieke decryptors voor oudere Djvu-varianten af en toe werken, omdat sommige coderingssleutels openbaar zijn gemaakt. Hoewel dit een gok is, is het een weg die het ontdekken waard is.

Uiteindelijk is geduld cruciaal bij het omgaan met ransomware zoals LKHY.

Maak een back-up van uw gecodeerde bestanden op een aparte schijf voordat u herstelprocessen probeert uit te voeren, omdat u deze bestanden mogelijk intact nodig heeft voor toekomstige decoderingsoplossingen die mogelijk beschikbaar komen.

Preventieve maatregelen: bescherming tegen toekomstige ransomware-aanvallen

Het voorkomen van ransomware-aanvallen vereist een proactieve en alomvattende aanpak van cyberbeveiliging.

Het opnemen van verschillende essentiële praktijken in uw digitale hygiëneroutine kan het risico aanzienlijk verkleinen dat u slachtoffer wordt van ransomware zoals LKHY.

Als we begrijpen dat ransomware-aanvallers hun tactieken voortdurend ontwikkelen, is het cruciaal om voorop te blijven lopen met preventieve maatregelen.

Regelmatige back-ups: uw eerste verdedigingslinie tegen gegevensverlies

Een van de meest effectieve strategieën tegen ransomware is het consequent maken van gegevensback-ups.

Door regelmatig back-ups te maken van uw essentiële bestanden, kunt u uw gegevens tijdens een aanval herstellen, waardoor de versleutelingsinspanningen van de ransomware nutteloos zijn. Het is essentieel om de best practices in back-upprocessen te volgen:

- Frequentie: Voer regelmatig back-ups uit, afhankelijk van de betekenis van uw gegevens. Voor kritieke gegevens kunnen dagelijkse back-ups nodig zijn.

- Diversificatie: Gebruik een combinatie van lokale back-ups en cloudgebaseerde services. Deze strategie, bekend als de 3-2-1-back-upregel, biedt een robuuste verdediging tegen gegevensverlies. U heeft drie kopieën van uw gegevens nodig, twee lokaal maar op verschillende apparaten en één extern.

- Isolatie: Zorg ervoor dat back-ups niet voortdurend verbonden zijn met uw netwerk. Ransomware kan aangesloten apparaten infecteren, dus losgekoppelde of externe back-ups bieden een extra beveiligingslaag.

- Verificatie: Controleer regelmatig de integriteit van uw back-ups door testherstel uit te voeren. Dit zorgt ervoor dat uw back-ups volledig zijn en voldoende zijn voor noodherstel.

Beveiliging verbeteren: updates, educatie en professionele tools

Upgrade uw digitale verdediging door de software- en netwerkbeveiliging te verbeteren en kennis over cyberbeveiliging te bevorderen:

- Regelmatig bijwerken: Zorg ervoor dat uw besturingssystemen, applicaties en software voortdurend worden bijgewerkt. Ransomware richt zich vaak op verouderde systemen met bekende zwakke punten.

- Leid uw team op: Leer uzelf en uw team over phishing- en ransomware-strategieën. Geïnformeerde gebruikers kunnen social engineering-aanvallen effectief voorkomen.

- Gebruik geavanceerde beveiligingshulpmiddelen: Pas uitgebreide beveiligingsmaatregelen toe, waaronder firewalls, e-mailfilters en antivirusprogramma’s. Kies voor oplossingen met realtime detectie van bedreigingen.

- Configureer voor veiligheid: Beveilig uw apparaten en netwerken. Schakel ongebruikte poorten en services uit en activeer beveiligingsfuncties zoals 2FA.

Proactief zijn en geïnformeerd zijn over cyberbeveiligingspraktijken is van cruciaal belang voor de verdediging tegen de dynamische dreiging van ransomware.