Pourquoi La Protection Des Terminaux Est-Elle Importante ?

Les entreprises sont confrontées à un nombre croissant de cybermenaces ciblant leurs réseaux et leurs données sensibles. Les terminaux (ordinateurs portables, ordinateurs de bureau, smartphones et serveurs) servent de passerelles vers ces réseaux, ce qui en fait des cibles privilégiées pour les cybercriminels.

La mise en œuvre d’une protection robuste des terminaux n’est plus facultative ; c’est un élément essentiel d’une stratégie de cybersécurité globale.

Dans cet article, nous examinerons l’importance de la protection des terminaux, ses composants clés et pourquoi les entreprises doivent la prioriser pour protéger leurs opérations.

Que comprend Endpoint Protection ?

La protection des terminaux, également appelée sécurité des terminaux, consiste à sécuriser les terminaux, ou points d’entrée, des appareils des utilisateurs finaux contre toute exploitation par des acteurs malveillants. Mais qu’est-ce qu’un terminal exactement ?

Un point de terminaison désigne tout appareil physique qui se connecte et communique avec un réseau. Cela inclut :

- Ordinateurs de bureau et ordinateurs portables

- Smartphones et tablettes

- Serveurs

- Systèmes de point de vente (POS)

- Appareils de l’Internet des objets (IoT)

- Environnements virtuels (par exemple, points de terminaison VDI)

Chacun de ces appareils peut servir de passerelle d’accès aux cybercriminels cherchant à infiltrer un réseau, à voler des données ou à déployer des logiciels malveillants.

Alors que les entreprises prennent de plus en plus en charge le travail à distance, le cloud computing et les politiques BYOD, le nombre de points de terminaison (et les risques associés) a augmenté de façon exponentielle.

La protection des terminaux implique le déploiement de logiciels et d’outils sur ces appareils pour surveiller, détecter et répondre aux cybermenaces en temps réel.

Il s’agit d’un élément essentiel de l’architecture de cybersécurité plus large de toute organisation, aidant à bloquer les logiciels malveillants, les rançongiciels, les accès non autorisés et les violations de données avant qu’ils ne causent des dommages.

L’importance de la protection des terminaux

Plusieurs facteurs soulignent le besoin critique d’une protection robuste des terminaux dans l’environnement commercial actuel :

- Prolifération des appareils : Le monde du travail moderne se caractérise par une multitude d’appareils connectés aux réseaux d’entreprise, notamment les smartphones et tablettes personnels soumis à la politique BYOD (Bring Your Own Device). Chaque appareil représente un point d’entrée potentiel pour les cybermenaces.

- Modèles de travail à distance et hybrides : Le passage au télétravail a élargi la surface d’attaque, les employés accédant aux ressources de l’entreprise depuis différents lieux et réseaux. Cette dispersion accroît le risque d’incidents de sécurité si les terminaux ne sont pas correctement protégés.

- Sophistication des cybermenaces : Les cyberattaques sont devenues plus sophistiquées, utilisant des tactiques telles que les exploits zero-day et les rançongiciels. Les mesures de sécurité traditionnelles sont souvent insuffisantes face à ces menaces en constante évolution, nécessitant des solutions avancées de protection des terminaux.

Composants clés d’une protection efficace des terminaux

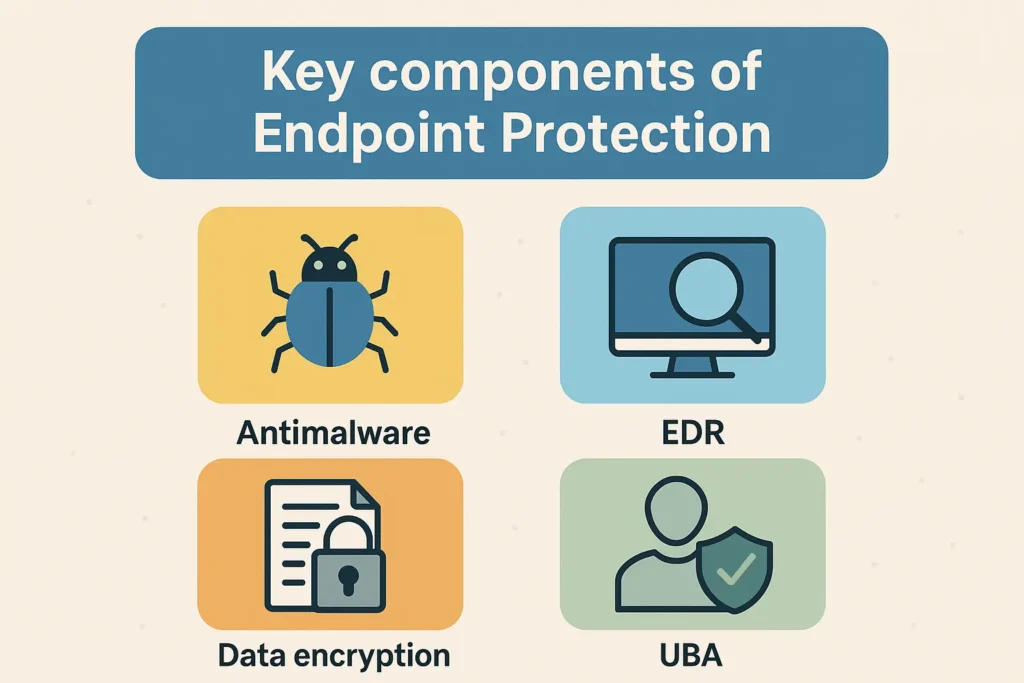

Une stratégie complète de protection des terminaux intègre plusieurs couches de défense pour faire face à divers vecteurs de menaces.

Les composants essentiels comprennent :

- Antivirus et antimalware : Outils fondamentaux qui détectent et suppriment les logiciels malveillants des terminaux. Les solutions modernes utilisent l’analyse heuristique et comportementale pour identifier les menaces nouvelles et inconnues.

- Détection et réponse aux points d’extrémité (EDR) : Surveillance et analyse continues des activités des points d’extrémité afin de détecter les comportements suspects. Les solutions EDR permettent une réponse rapide aux incidents, minimisant ainsi les dommages potentiels.

- Cryptage des données : Protège les informations sensibles en les convertissant en code illisible, garantissant que les données restent sécurisées même si un appareil est compromis.

- Contrôle des applications : Restreint l’exécution d’applications non autorisées, réduisant ainsi le risque d’infections par des logiciels malveillants et garantissant que seuls les logiciels approuvés s’exécutent sur les terminaux.

- Gestion des correctifs : Garantit que tous les logiciels et systèmes d’exploitation sont à jour avec les derniers correctifs de sécurité, fermant ainsi les vulnérabilités qui pourraient être exploitées par des attaquants.

- Analyse du comportement des utilisateurs (UBA) : Surveille les activités des utilisateurs pour détecter les anomalies pouvant indiquer des menaces internes ou des comptes compromis.

Avantages de la mise en œuvre de la protection des points de terminaison

Investir dans une protection robuste des terminaux offre de nombreux avantages aux entreprises :

- Réduit les coûts globaux de sécurité : Une faille de sécurité peut coûter des millions. Investir en amont dans la protection des terminaux est nettement moins coûteux que de gérer les conséquences d’une cyberattaque réussie.

- Prévention complète des menaces : La protection des terminaux bloque les malwares, les ransomwares, les attaques de phishing et les menaces zero-day avant qu’elles ne puissent endommager le réseau. Les solutions modernes combinent l’IA, l’apprentissage automatique et l’analyse comportementale pour détecter les menaces connues et inconnues.

- Prévention de la perte de données (DLP) : En protégeant les terminaux sur lesquels les données sont stockées ou consultées, la protection des terminaux empêche les transferts ou les fuites de données non autorisés, ce qui est particulièrement crucial dans les secteurs soumis à des exigences de conformité réglementaire.

- Gestion centralisée de la sécurité : Les entreprises peuvent gérer tous les points de terminaison à partir d’un tableau de bord unique, garantissant des politiques de sécurité cohérentes dans les environnements distants et au bureau, et permettant une réponse rapide à toute menace.

- Prend en charge les exigences de conformité et réglementaires : La protection des points de terminaison aide les entreprises à respecter les normes de conformité spécifiques au secteur (telles que HIPAA, GDPR, PCI DSS) en protégeant les données sensibles des clients et des opérations sur tous les points de terminaison.

- Réduit la charge de travail informatique grâce à l’automatisation : Les correctifs, la détection des menaces et la réponse automatisés réduisent le besoin d’intervention manuelle, permettant aux équipes informatiques de se concentrer sur des tâches stratégiques plutôt que sur une lutte constante contre les incendies.

- Améliore la continuité des activités : Une réponse et un confinement rapides aux menaces préviennent les interruptions de service, les pertes de données et les perturbations opérationnelles. C’est essentiel pour les entreprises qui dépendent d’une disponibilité 24h/24 et 7j/7.

- Améliore la visibilité sur le réseau : Les outils de protection des points de terminaison incluent souvent des fonctionnalités de surveillance et de journalisation qui offrent aux entreprises une visibilité complète sur le comportement des appareils, ce qui facilite la détection des anomalies et l’enquête sur les incidents.

- Prend en charge les effectifs distants et hybrides : La protection des points de terminaison garantit que les employés travaillant à domicile ou ailleurs peuvent le faire en toute sécurité, minimisant ainsi les risques liés aux réseaux Wi-Fi non sécurisés ou aux appareils personnels.

- Atténuation des menaces internes : En surveillant le comportement des utilisateurs et en limitant l’accès en fonction des rôles, la protection des terminaux contribue à réduire les risques de menaces internes, qu’elles soient accidentelles ou malveillantes.

Conclusion

À une époque où les cybermenaces sont de plus en plus sophistiquées et omniprésentes, la protection des terminaux est un élément essentiel du cadre de cybersécurité de toute organisation.

En sécurisant tous les appareils qui se connectent au réseau d’entreprise, les entreprises peuvent protéger les données sensibles, maintenir la conformité et garantir la résilience opérationnelle.

Investir dans une protection complète des terminaux n’est pas seulement une mesure défensive, mais un impératif stratégique pour maintenir la confiance et atteindre un succès à long terme.