Warum Ist Endpunktschutz Wichtig?

Unternehmen sind zunehmend Cyberbedrohungen ausgesetzt, die ihre Netzwerke und sensiblen Daten ins Visier nehmen. Endgeräte – Geräte wie Laptops, Desktop-PCs, Smartphones und Server – dienen als Zugang zu diesen Netzwerken und sind daher ein bevorzugtes Ziel für Cyberkriminelle.

Die Implementierung eines robusten Endpunktschutzes ist nicht länger optional; sie ist ein entscheidender Bestandteil einer umfassenden Cybersicherheitsstrategie.

In diesem Artikel untersuchen wir die Bedeutung des Endpunktschutzes, seine Schlüsselkomponenten und warum Unternehmen ihm Priorität einräumen müssen, um ihre Betriebsabläufe zu schützen.

Was umfasst Endpoint Protection?

Endpunktschutz – auch Endpunktsicherheit genannt – schützt Endpunkte oder Einstiegspunkte von Endbenutzergeräten vor der Ausnutzung durch böswillige Akteure. Aber was genau ist ein Endpunkt?

Ein Endpunkt ist jedes physische Gerät, das mit einem Netzwerk verbunden ist und mit diesem kommuniziert. Dazu gehören:

- Desktop-Computer und Laptops

- Smartphones und Tablets

- Server

- Kassensysteme (POS)

- Internet of Things (IoT)-Geräte

- Virtuelle Umgebungen (z. B. VDI-Endpunkte)

Jedes dieser Geräte kann als Zugangsgateway für Cyberkriminelle dienen, die in ein Netzwerk eindringen, Daten stehlen oder Malware verbreiten möchten.

Da Unternehmen zunehmend Remote-Arbeit, Cloud-Computing und BYOD-Richtlinien unterstützen, ist die Anzahl der Endpunkte – und die damit verbundenen Risiken – exponentiell gestiegen.

Beim Endpunktschutz werden auf diesen Geräten Software und Tools bereitgestellt, um Cyberbedrohungen in Echtzeit zu überwachen, zu erkennen und darauf zu reagieren.

Es ist ein entscheidender Teil der umfassenderen Cybersicherheitsarchitektur jeder Organisation und hilft, Malware, Ransomware, unbefugten Zugriff und Datenschutzverletzungen zu blockieren, bevor sie Schaden anrichten.

Die Bedeutung des Endgeräteschutzes

Mehrere Faktoren unterstreichen die dringende Notwendigkeit eines robusten Endgeräteschutzes im heutigen Geschäftsumfeld:

- Gerätevielfalt: Moderne Arbeitsplätze sind durch eine Vielzahl von Geräten gekennzeichnet, die mit Unternehmensnetzwerken verbunden sind, darunter auch private Smartphones und Tablets im Rahmen der BYOD-Richtlinien (Bring Your Own Device). Jedes Gerät stellt einen potenziellen Angriffspunkt für Cyberbedrohungen dar.

- Remote- und Hybrid-Arbeitsmodelle: Der Trend zur Remote-Arbeit hat die Angriffsfläche vergrößert, da Mitarbeiter von verschiedenen Standorten und Netzwerken aus auf Unternehmensressourcen zugreifen. Diese Streuung erhöht das Risiko von Sicherheitsvorfällen, wenn die Endpunkte nicht ausreichend geschützt sind.

- Cyberbedrohungen werden immer ausgefeilter: Cyberangriffe nutzen zunehmend Taktiken wie Zero-Day-Exploits und Ransomware. Herkömmliche Sicherheitsmaßnahmen reichen gegen diese neuen Bedrohungen oft nicht aus, sodass fortschrittliche Lösungen zum Endgeräteschutz erforderlich sind.

Schlüsselkomponenten eines effektiven Endgeräteschutzes

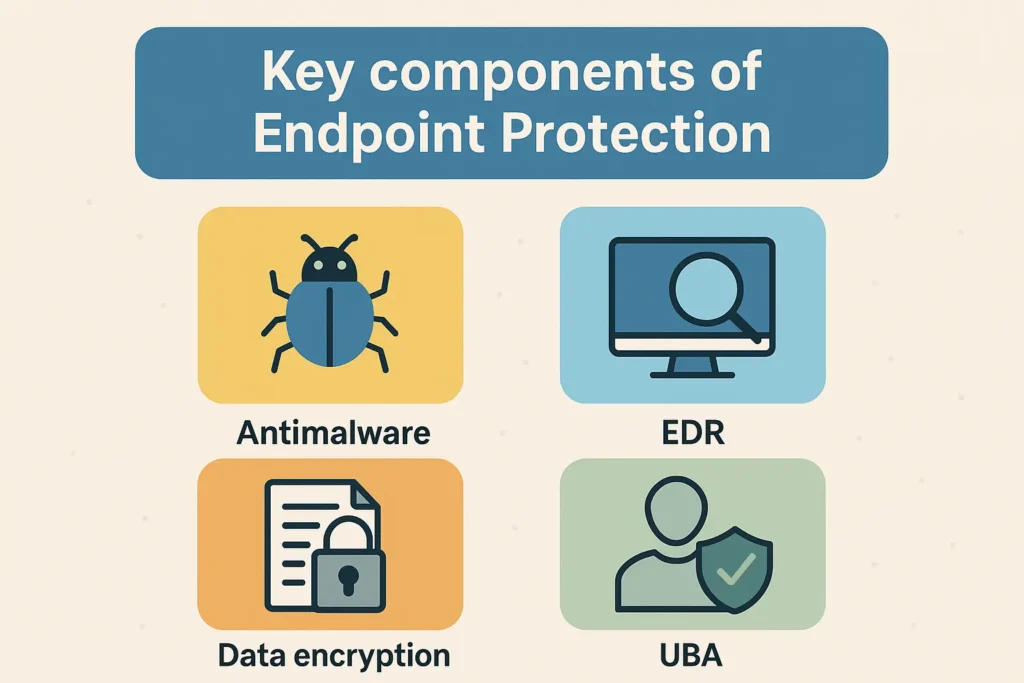

Eine umfassende Endpunktschutzstrategie umfasst mehrere Verteidigungsebenen, um verschiedenen Bedrohungsvektoren zu begegnen.

Zu den wesentlichen Komponenten gehören:

- Antivirus und Antimalware: Grundlegende Tools zum Erkennen und Entfernen von Schadsoftware auf Endgeräten. Moderne Lösungen nutzen heuristische und verhaltensbasierte Analysen, um neue und unbekannte Bedrohungen zu identifizieren.

- Endpoint Detection and Response (EDR): Bietet kontinuierliche Überwachung und Analyse von Endpunktaktivitäten, um verdächtiges Verhalten zu erkennen. EDR-Lösungen ermöglichen eine schnelle Reaktion auf Vorfälle und minimieren so potenzielle Schäden.

- Datenverschlüsselung: Schützt vertrauliche Informationen, indem sie in einen unlesbaren Code umgewandelt werden. So wird sichergestellt, dass die Daten auch dann sicher bleiben, wenn ein Gerät kompromittiert ist.

- Anwendungskontrolle: Beschränkt die Ausführung nicht autorisierter Anwendungen, verringert das Risiko einer Malware-Infektion und stellt sicher, dass auf Endpunkten nur genehmigte Software ausgeführt wird.

- Patch-Management: Stellt sicher, dass alle Software und Betriebssysteme mit den neuesten Sicherheitspatches auf dem neuesten Stand sind und schließt Schwachstellen, die von Angreifern ausgenutzt werden könnten.

- User Behavior Analytics (UBA): Überwacht Benutzeraktivitäten, um Anomalien zu erkennen, die auf Insider-Bedrohungen oder kompromittierte Konten hinweisen können.

Vorteile der Implementierung von Endpoint Protection

Die Investition in einen robusten Endgeräteschutz bietet Unternehmen zahlreiche Vorteile:

- Reduziert die Gesamtkosten für Sicherheit: Ein Verstoß kann Millionen kosten. Die Investition in den Endgeräteschutz im Voraus ist deutlich günstiger als die Bewältigung der Folgen eines erfolgreichen Cyberangriffs.

- Umfassende Bedrohungsprävention: Endpunktschutz blockiert Malware, Ransomware, Phishing-Angriffe und Zero-Day-Bedrohungen, bevor sie das Netzwerk schädigen können. Moderne Lösungen kombinieren KI, maschinelles Lernen und Verhaltensanalyse, um sowohl bekannte als auch unbekannte Bedrohungen abzufangen.

- Data Loss Prevention (DLP): Durch den Schutz von Endgeräten, auf denen Daten gespeichert oder abgerufen werden, verhindert der Endpunktschutz unbefugte Datenübertragungen oder -lecks – besonders wichtig in Branchen mit gesetzlichen Compliance-Anforderungen.

- Zentralisiertes Sicherheitsmanagement: Unternehmen können alle Endpunkte über ein einziges Dashboard verwalten, wodurch konsistente Sicherheitsrichtlinien in Remote- und Büroumgebungen gewährleistet und eine schnelle Reaktion auf jede Bedrohung ermöglicht wird.

- Unterstützt Compliance- und behördliche Anforderungen: Der Endpunktschutz hilft Unternehmen dabei, branchenspezifische Compliance-Standards (wie HIPAA, DSGVO, PCI DSS) einzuhalten, indem vertrauliche Kunden- und Betriebsdaten über alle Endpunkte hinweg geschützt werden.

- Reduziert die Arbeitsbelastung der IT durch Automatisierung: Automatisiertes Patchen, Erkennen von Bedrohungen und Reagieren darauf verringern den Bedarf an manuellen Eingriffen, sodass sich die IT-Teams auf strategische Aufgaben konzentrieren können, anstatt ständig Probleme zu lösen.

- Verbessert die Geschäftskontinuität: Schnelle Reaktion und Eindämmung von Bedrohungen verhindern Ausfallzeiten, Datenverlust und Betriebsunterbrechungen. Dies ist entscheidend für Unternehmen, die auf eine 24/7-Verfügbarkeit angewiesen sind.

- Verbessert die Transparenz im gesamten Netzwerk: Tools zum Endpunktschutz umfassen häufig Überwachungs- und Protokollierungsfunktionen, die Unternehmen vollständige Transparenz über das Geräteverhalten bieten und so die Erkennung von Anomalien und die Untersuchung von Vorfällen erleichtern.

- Unterstützt Remote- und Hybrid-Arbeitskräfte: Der Endpunktschutz stellt sicher, dass Mitarbeiter, die von zu Hause oder an anderen Standorten aus arbeiten, dies sicher tun können, und minimiert die Risiken durch ungesicherte WLAN-Netzwerke oder persönliche Geräte.

- Abwehr interner Bedrohungen: Durch die Überwachung des Benutzerverhaltens und die rollenbasierte Zugriffsbeschränkung trägt der Endpunktschutz dazu bei, das Risiko interner Bedrohungen zu verringern – egal, ob diese versehentlich oder böswillig erfolgen.

Abschluss

In einer Zeit, in der Cyberbedrohungen immer ausgefeilter und allgegenwärtiger werden, ist der Endpunktschutz ein entscheidendes Element des Cybersicherheitsrahmens jedes Unternehmens.

Durch die Sicherung aller Geräte, die eine Verbindung zum Unternehmensnetzwerk herstellen, können Unternehmen vertrauliche Daten schützen, die Einhaltung von Vorschriften gewährleisten und ihre Betriebsstabilität sicherstellen.

Investitionen in umfassenden Endgeräteschutz sind nicht nur eine Abwehrmaßnahme, sondern eine strategische Notwendigkeit, um Vertrauen zu erhalten und langfristigen Erfolg zu erzielen.