Por Que A Proteção De Endpoints é Importante?

As empresas enfrentam um número crescente de ameaças cibernéticas direcionadas às suas redes e dados confidenciais. Endpoints — dispositivos como laptops, desktops, smartphones e servidores — funcionam como gateways para essas redes, tornando-os alvos preferenciais de cibercriminosos.

Implementar uma proteção robusta de endpoint não é mais opcional; é um componente essencial de uma estratégia abrangente de segurança cibernética.

Neste artigo, examinaremos a importância da proteção de endpoints, seus principais componentes e por que as empresas devem priorizá-la para proteger suas operações.

O que o Endpoint Protection abrange?

Proteção de endpoints — também conhecida como segurança de endpoints — é a prática de proteger endpoints, ou pontos de entrada, de dispositivos de usuários finais contra exploração por agentes maliciosos. Mas o que exatamente é um endpoint?

Um ponto final refere-se a qualquer dispositivo físico que se conecta e se comunica com uma rede. Isso inclui:

- Computadores de mesa e laptops

- Smartphones e tablets

- Servidores

- Sistemas de ponto de venda (POS)

- Dispositivos de Internet das Coisas (IoT)

- Ambientes virtuais (por exemplo, terminais VDI)

Cada um desses dispositivos pode servir como um gateway de acesso para criminosos cibernéticos que desejam se infiltrar em uma rede, roubar dados ou implantar malware.

À medida que as empresas cada vez mais apoiam o trabalho remoto, a computação em nuvem e as políticas BYOD, o número de endpoints — e os riscos associados — cresceu exponencialmente.

A proteção de endpoint envolve a implantação de software e ferramentas nesses dispositivos para monitorar, detectar e responder a ameaças cibernéticas em tempo real.

É uma parte essencial da arquitetura de segurança cibernética mais ampla de qualquer organização, ajudando a bloquear malware, ransomware, acesso não autorizado e violações de dados antes que causem danos.

A importância da proteção de endpoint

Vários fatores ressaltam a necessidade crítica de proteção robusta de endpoints no ambiente de negócios atual:

- Proliferação de Dispositivos: O ambiente de trabalho moderno é caracterizado por uma infinidade de dispositivos conectados a redes corporativas, incluindo smartphones e tablets pessoais, sob as políticas “Traga Seu Próprio Dispositivo” (BYOD). Cada dispositivo representa um ponto de entrada potencial para ameaças cibernéticas.

- Modelos de Trabalho Remoto e Híbrido: A mudança para o trabalho remoto expandiu a superfície de ataque, com funcionários acessando recursos corporativos de vários locais e redes. Essa dispersão aumenta o risco de incidentes de segurança se os endpoints não estiverem adequadamente protegidos.

- Sofisticação das Ameaças Cibernéticas: Os ataques cibernéticos tornaram-se mais avançados, empregando táticas como exploits de dia zero e ransomware. As medidas de segurança tradicionais costumam ser insuficientes contra essas ameaças em evolução, exigindo soluções avançadas de proteção de endpoints.

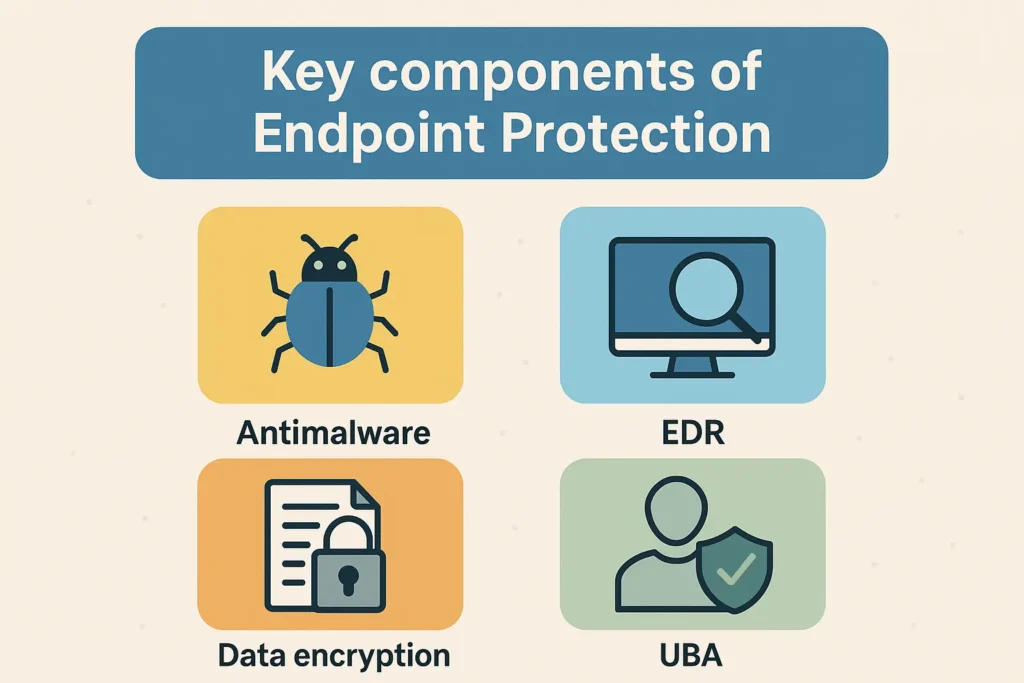

Principais componentes de uma proteção de endpoint eficaz

Uma estratégia abrangente de proteção de endpoint incorpora diversas camadas de defesa para lidar com vários vetores de ameaça.

Os componentes essenciais incluem:

- Antivírus e Antimalware: Ferramentas fundamentais que detectam e removem softwares maliciosos de endpoints. Soluções modernas utilizam análise heurística e comportamental para identificar ameaças novas e desconhecidas.

- Detecção e Resposta de Endpoints (EDR): Fornece monitoramento e análise contínuos das atividades de endpoints para detectar comportamentos suspeitos. As soluções de EDR permitem uma resposta rápida a incidentes, minimizando possíveis danos.

- Criptografia de dados: Protege informações confidenciais convertendo-as em código ilegível, garantindo que os dados permaneçam seguros mesmo se um dispositivo for comprometido.

- Controle de aplicativos: Restringe a execução de aplicativos não autorizados, reduzindo o risco de infecções por malware e garantindo que somente software aprovado seja executado nos endpoints.

- Gerenciamento de patches: Garante que todos os softwares e sistemas operacionais estejam atualizados com os patches de segurança mais recentes, fechando vulnerabilidades que podem ser exploradas por invasores.

- Análise de comportamento do usuário (UBA): Monitora as atividades do usuário para detectar anomalias que podem indicar ameaças internas ou contas comprometidas.

Benefícios da implementação do Endpoint Protection

Investir em proteção robusta de endpoints oferece inúmeras vantagens para as empresas:

- Reduz os custos gerais de segurança: Uma violação pode custar milhões. Investir em proteção de endpoints antecipadamente é significativamente mais barato do que lidar com as consequências de um ataque cibernético bem-sucedido.

- Prevenção abrangente contra ameaças: A proteção de endpoints bloqueia malware, ransomware, ataques de phishing e ameaças de dia zero antes que possam danificar a rede. Soluções modernas combinam IA, aprendizado de máquina e análise comportamental para detectar ameaças conhecidas e desconhecidas.

- Prevenção contra perda de dados (DLP): Ao proteger dispositivos de endpoint onde os dados são armazenados ou acessados, a proteção de endpoint evita transferências ou vazamentos de dados não autorizados, o que é especialmente crucial em setores com requisitos de conformidade regulatória.

- Gerenciamento de segurança centralizado: As empresas podem gerenciar todos os endpoints a partir de um único painel, garantindo políticas de segurança consistentes em ambientes remotos e presenciais e permitindo uma resposta rápida a qualquer ameaça.

- Oferece suporte a requisitos de conformidade e regulatórios: A proteção de endpoint ajuda as empresas a atender aos padrões de conformidade específicos do setor (como HIPAA, GDPR, PCI DSS) protegendo dados operacionais e de clientes confidenciais em todos os endpoints.

- Reduz a carga de trabalho de TI por meio da automação: A aplicação automatizada de patches, a detecção de ameaças e a resposta reduzem a necessidade de intervenção manual, permitindo que as equipes de TI se concentrem em tarefas estratégicas em vez de constantes combates a incêndios.

- Melhora a continuidade dos negócios: A resposta rápida a ameaças e a contenção evitam tempo de inatividade, perda de dados e interrupções nas operações. Isso é vital para empresas que dependem de disponibilidade 24 horas por dia, 7 dias por semana.

- Melhora a visibilidade na rede: As ferramentas de proteção de endpoint geralmente incluem recursos de monitoramento e registro que dão às empresas visibilidade total sobre o comportamento do dispositivo, facilitando a detecção de anormalidades e a investigação de incidentes.

- Suporta forças de trabalho remotas e híbridas: A proteção de endpoint garante que os funcionários que trabalham em casa ou em outros locais possam fazê-lo com segurança, minimizando os riscos de redes Wi-Fi ou dispositivos pessoais desprotegidos.

- Mitigação de ameaças internas: Ao monitorar o comportamento do usuário e restringir o acesso com base em funções, a proteção de endpoint ajuda a reduzir as chances de ameaças internas, sejam elas acidentais ou maliciosas.

Conclusão

Em uma era em que as ameaças cibernéticas são cada vez mais sofisticadas e difundidas, a proteção de endpoints é um elemento essencial da estrutura de segurança cibernética de qualquer organização.

Ao proteger todos os dispositivos que se conectam à rede corporativa, as empresas podem proteger dados confidenciais, manter a conformidade e garantir resiliência operacional.

Investir em proteção abrangente de endpoints não é meramente uma medida defensiva, mas um imperativo estratégico para manter a confiança e alcançar sucesso a longo prazo.