Perché La Protezione Degli Endpoint è Importante?

Le aziende si trovano ad affrontare un numero crescente di minacce informatiche che colpiscono le loro reti e i loro dati sensibili. Gli endpoint, dispositivi come laptop, desktop, smartphone e server, fungono da gateway per queste reti, rendendoli obiettivi privilegiati per i criminali informatici.

L’implementazione di una solida protezione degli endpoint non è più facoltativa: È una componente essenziale di una strategia completa di sicurezza informatica.

In questo articolo esamineremo l’importanza della protezione degli endpoint, i suoi componenti chiave e perché le aziende devono darle priorità per salvaguardare le proprie operazioni.

Cosa comprende Endpoint Protection?

La protezione degli endpoint, nota anche come sicurezza degli endpoint, è la pratica volta a proteggere gli endpoint, o punti di ingresso, dei dispositivi degli utenti finali da attacchi da parte di malintenzionati. Ma cos’è esattamente un endpoint?

Un endpoint si riferisce a qualsiasi dispositivo fisico che si connette e comunica con una rete. Tra questi rientrano:

- Computer desktop e laptop

- Smartphone e tablet

- Server

- Sistemi di punto vendita (POS)

- Dispositivi Internet of Things (IoT)

- Ambienti virtuali (ad esempio, endpoint VDI)

Ciascuno di questi dispositivi può fungere da gateway di accesso per i criminali informatici che desiderano infiltrarsi in una rete, rubare dati o distribuire malware.

Con il crescente supporto delle aziende al lavoro da remoto, al cloud computing e alle politiche BYOD, il numero di endpoint e i rischi associati sono cresciuti in modo esponenziale.

La protezione degli endpoint prevede l’implementazione di software e strumenti su questi dispositivi per monitorare, rilevare e rispondere alle minacce informatiche in tempo reale.

È una parte fondamentale dell’architettura di sicurezza informatica più ampia di qualsiasi organizzazione, poiché aiuta a bloccare malware, ransomware, accessi non autorizzati e violazioni dei dati prima che causino danni.

L’importanza della protezione degli endpoint

Diversi fattori sottolineano la necessità critica di una solida protezione degli endpoint nell’ambiente aziendale odierno:

- Proliferazione di dispositivi: Il luogo di lavoro moderno è caratterizzato da una moltitudine di dispositivi che si connettono alle reti aziendali, inclusi smartphone e tablet personali, in base alla politica BYOD (Bring Your Own Device). Ogni dispositivo rappresenta un potenziale punto di accesso per le minacce informatiche.

- Modelli di lavoro da remoto e ibridi: Il passaggio al lavoro da remoto ha ampliato la superficie di attacco, con i dipendenti che accedono alle risorse aziendali da diverse sedi e reti. Questa dispersione aumenta il rischio di incidenti di sicurezza se gli endpoint non sono adeguatamente protetti.

- Sofisticazione delle minacce informatiche: Gli attacchi informatici sono diventati più avanzati, impiegando tattiche come exploit zero-day e ransomware. Le misure di sicurezza tradizionali sono spesso insufficienti contro queste minacce in continua evoluzione, rendendo necessarie soluzioni avanzate di protezione degli endpoint.

Componenti chiave per una protezione efficace degli endpoint

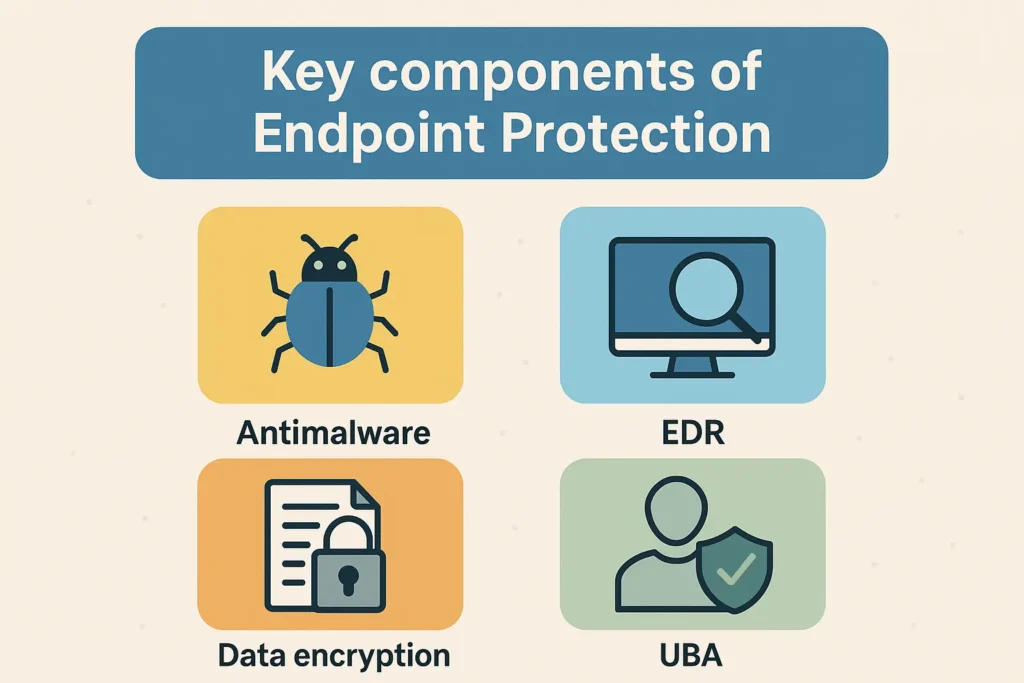

Una strategia completa di protezione degli endpoint incorpora più livelli di difesa per affrontare vari vettori di minaccia.

I componenti essenziali includono:

- Antivirus e antimalware: Strumenti fondamentali che rilevano e rimuovono software dannosi dagli endpoint. Le soluzioni moderne utilizzano l’analisi euristica e comportamentale per identificare minacce nuove e sconosciute.

- Endpoint Detection and Response (EDR): Fornisce monitoraggio e analisi continui delle attività degli endpoint per rilevare comportamenti sospetti. Le soluzioni EDR consentono una risposta rapida agli incidenti, riducendo al minimo i potenziali danni.

- Crittografia dei dati: Protegge le informazioni sensibili convertendole in codice illeggibile, garantendo la sicurezza dei dati anche in caso di compromissione del dispositivo.

- Controllo delle applicazioni: Limita l’esecuzione di applicazioni non autorizzate, riducendo il rischio di infezioni da malware e garantendo che sugli endpoint venga eseguito solo il software approvato.

- Gestione delle patch: Garantisce che tutti i software e i sistemi operativi siano aggiornati con le ultime patch di sicurezza, eliminando le vulnerabilità che potrebbero essere sfruttate dagli aggressori.

- User Behavior Analytics (UBA): Monitora le attività degli utenti per rilevare anomalie che potrebbero indicare minacce interne o account compromessi.

Vantaggi dell’implementazione di Endpoint Protection

Investire in una solida protezione degli endpoint offre numerosi vantaggi alle aziende:

- Riduce i costi complessivi di sicurezza: Una violazione può costare milioni. Investire in anticipo nella protezione degli endpoint è significativamente più economico che affrontare le conseguenze di un attacco informatico andato a segno.

- Prevenzione completa delle minacce: La protezione degli endpoint blocca malware, ransomware, attacchi di phishing e minacce zero-day prima che possano danneggiare la rete. Le soluzioni moderne combinano intelligenza artificiale, apprendimento automatico e analisi comportamentale per rilevare minacce note e sconosciute.

- Prevenzione della perdita di dati (DLP): Proteggendo i dispositivi endpoint in cui i dati vengono archiviati o a cui si accede, la protezione degli endpoint impedisce trasferimenti o perdite di dati non autorizzati, aspetto particolarmente importante nei settori con requisiti di conformità normativa.

- Gestione centralizzata della sicurezza: Le aziende possono gestire tutti gli endpoint da un’unica dashboard, garantendo policy di sicurezza coerenti negli ambienti remoti e in ufficio e consentendo una risposta rapida a qualsiasi minaccia.

- Supporta i requisiti di conformità e normativi: La protezione degli endpoint aiuta le aziende a soddisfare gli standard di conformità specifici del settore (come HIPAA, GDPR, PCI DSS) proteggendo i dati sensibili dei clienti e operativi su tutti gli endpoint.

- Riduce il carico di lavoro IT tramite l’automazione: L’applicazione automatica di patch, il rilevamento delle minacce e la risposta riducono la necessità di interventi manuali, consentendo ai team IT di concentrarsi su attività strategiche anziché su interventi costanti di soccorso.

- Migliora la continuità operativa: La risposta rapida alle minacce e il loro contenimento prevengono tempi di inattività, perdite di dati e interruzioni delle operazioni. Questo è fondamentale per le aziende che contano sulla disponibilità 24 ore su 24, 7 giorni su 7.

- Migliora la visibilità sulla rete: Gli strumenti di protezione degli endpoint spesso includono funzionalità di monitoraggio e registrazione che offrono alle aziende piena visibilità sul comportamento dei dispositivi, semplificando il rilevamento di anomalie e l’indagine sugli incidenti.

- Supporta le forze di lavoro remote e ibride: La protezione degli endpoint garantisce che i dipendenti che lavorano da casa o da altre sedi possano farlo in modo sicuro, riducendo al minimo i rischi derivanti da reti Wi-Fi non protette o dispositivi personali.

- Mitigazione delle minacce interne: Monitorando il comportamento degli utenti e limitando l’accesso in base ai ruoli, la protezione degli endpoint contribuisce a ridurre le possibilità di minacce interne, siano esse accidentali o dannose.

Conclusione

In un’epoca in cui le minacce informatiche sono sempre più sofisticate e diffuse, la protezione degli endpoint è un elemento fondamentale del quadro di sicurezza informatica di qualsiasi organizzazione.

Proteggendo tutti i dispositivi che si connettono alla rete aziendale, le aziende possono proteggere i dati sensibili, mantenere la conformità e assicurare la resilienza operativa.

Investire in una protezione completa degli endpoint non è semplicemente una misura difensiva, ma un imperativo strategico per preservare la fiducia e raggiungere il successo a lungo termine.