Les Malware Peuvent-Ils Se Propager Via Le WiFi ?

Avant de plonger

Avant de commencer, assurons-nous que vous restez en sécurité en ligne. Nous avons créé SpyHunter parce que votre sécurité est importante pour nous.

Protégez votre ordinateur aujourd'hui — Téléchargez SpyHunter ici ! Consultez nos meilleurs conseils ci-dessous pour assurer la sécurité de votre ordinateur.

Le WiFi peut-il réellement servir de passerelle permettant aux virus et aux logiciels malveillants d’infecter vos appareils ? Cette question pourrait susciter des images de cybermenaces futuristes, mais elle reflète une préoccupation très réelle dans le monde de plus en plus sans fil d’aujourd’hui.

La commodité de l’accès WiFi ouvre également de nouvelles voies à exploiter pour les cybercriminels, ce qui nécessite une compréhension plus approfondie des risques encourus et des mesures que nous pouvons prendre pour nous protéger.

En démystifiant les mythes courants et en révélant les faits, cet article vise à vous fournir les connaissances nécessaires pour faire face aux dangers potentiels de l’utilisation du WiFi, améliorant ainsi votre sécurité en ligne à une époque où les menaces virtuelles évoluent constamment.

Le WiFi transmet-il réellement des virus et des malwares ?

Cela ressemble à un film de science-fiction, mais la réalité est que, oui, le WiFi peut effectivement servir de canal permettant aux virus et aux logiciels malveillants de se propager sur les appareils.

Contrairement au câble Ethernet et au fil de réseau local du passé, la nature sans fil du WiFi permet d’accéder à Internet sur d’autres appareils sans connexion physique. Cette commodité comporte cependant son propre ensemble de risques.

Les cybercriminels se sont adaptés à cette ère du sans fil et ont trouvé des méthodes innovantes pour exploiter les réseaux WiFi à des fins malveillantes. Comme toutes les avancées technologiques, les réseaux WiFi présentent des vulnérabilités qui peuvent être exploitées comme point d’entrée pour accéder à votre appareil.

Techniques courantes utilisées par les pirates pour propager des logiciels malveillants via WiFi

Comprendre comment les pirates informatiques exploitent les réseaux WiFi pour diffuser des logiciels malveillants peut aider les individus et les organisations à renforcer leur posture de cybersécurité. Cette connaissance met en évidence l’ingéniosité derrière ces attaques et souligne l’importance de mettre en œuvre des mesures de sécurité solides pour s’en protéger.

Le rôle des réseaux non sécurisés dans la diffusion des logiciels malveillants

Les réseaux WiFi non sécurisés sont des cibles privilégiées pour les attaquants cherchant à propager des logiciels malveillants. Ces réseaux manquent souvent de cryptage puissant, ce qui permet aux pirates informatiques d’intercepter plus facilement les données et d’injecter des logiciels malveillants.

Par exemple, lorsqu’une personne se connecte à un réseau WiFi public non sécurisé, son appareil devient une cible facile. Le pirate informatique peut alors profiter de cette opportunité pour envoyer des logiciels malveillants directement sur l’appareil non protégé. C’est l’équivalent de laisser votre porte d’entrée ouverte, invitant ainsi les criminels à entrer facilement dans votre maison.

Comprendre les attaques de l’homme du milieu (MITM)

Une attaque de l’homme du milieu (MITM) est une technique courante dans laquelle le pirate informatique se positionne entre l’appareil de la victime et la connexion réseau. Dans un scénario WiFi, cela permet au pirate informatique d’intercepter, d’envoyer et de recevoir des données destinées à la victime sans qu’aucune des parties ne le sache.

Cette interception peut conduire au déploiement de logiciels malveillants directement sur l’appareil de la victime. Pour lutter contre cela, utiliser des connexions cryptées et éviter les transactions sensibles sur le WiFi public peuvent être des mesures efficaces.

Exploitation des vulnérabilités du réseau

Les vulnérabilités du réseau telles que les micrologiciels obsolètes ou les points de terminaison du réseau non sécurisés offrent aux pirates un accès facile aux systèmes. En exploitant ces points faibles, les attaquants peuvent contourner les mesures de sécurité pour installer des logiciels malveillants.

Cela revient à trouver une fenêtre laissée ouverte dans un bâtiment par ailleurs sécurisé. Maintenir les logiciels et les micrologiciels à jour et appliquer rapidement les correctifs de sécurité sont essentiels pour empêcher une telle exploitation.

Comment de faux hotspots WiFi distribuent des logiciels malveillants

La création d’un faux point d’accès WiFi est une méthode populaire utilisée par les cybercriminels pour propager des logiciels malveillants. Ces hotspots, souvent dotés de noms convaincants, incitent les utilisateurs à connecter leurs appareils.

Une fois connecté, l’attaquant peut pousser des logiciels malveillants vers l’appareil. La simplicité de cette attaque réside dans le fait qu’elle s’appuie sur l’erreur humaine ; nous nous connectons souvent au WiFi sans considérer le risque potentiel.

Pour atténuer ce risque, il est conseillé de vérifier la légitimité d’un réseau WiFi avant de s’y connecter. De plus, l’utilisation de solutions de sécurité peut offrir une couche de défense supplémentaire en détectant et en supprimant les logiciels malveillants avant qu’ils ne puissent causer des dommages.

Chacune de ces techniques met en valeur l’ingéniosité et l’adaptabilité des cybercriminels. Le fil conducteur de ces méthodes est l’exploitation de pratiques de sécurité faibles et d’erreurs humaines.

En étant conscients de ces techniques et en mettant en œuvre des mesures de sécurité solides et proactives, les utilisateurs peuvent réduire considérablement leur risque d’être victimes d’attaques de logiciels malveillants basés sur le WiFi.

Les ransomwares peuvent-ils se propager via le WiFi ?

De nombreux utilisateurs se demandent si les ransomwares, l’un des types de logiciels malveillants les plus redoutés, peuvent se propager via le WiFi.

La version courte de la réponse est à la fois oui et non. Bien que les ransomwares ne soient généralement pas codés pour avoir des capacités qui les aident à se propager via le WiFi, un acteur malveillant pourrait compromettre un appareil sur un réseau via le WiFi, puis transmettre une charge utile de ransomware à l’appareil et lancer cette charge utile.

En ce sens, même si les ransomwares ne se propagent pas traditionnellement via WiFi de la même manière qu’un ver peut se propager sur un réseau, ils peuvent être transmis via WiFi à un appareil qui a déjà été compromis par un acteur malveillant.

Comment identifier si votre appareil a été compromis

Se rendre compte que votre appareil a été compromis n’est pas toujours aussi simple que de gérer un écran cassé. Contrairement aux dommages physiques, les signes d’une infection par un logiciel malveillant peuvent être subtils mais avoir des implications importantes sur les fonctionnalités de votre appareil et sur votre vie privée.

Décomposons ces indicateurs en informations faciles à digérer.

Comportement inattendu de l’appareil et problèmes de performances

Lorsqu’un appareil commence à agir de manière inhabituelle, cela peut signaler un problème sous-jacent. Les logiciels malveillants perturbent souvent les opérations normales, entraînant des problèmes de performances qui n’existaient pas auparavant.

Faites attention à tout logiciel ou application qui plante de manière inattendue ou ne se charge pas, car ces perturbations pourraient laisser penser qu’un logiciel malveillant interfère avec le fonctionnement normal de votre appareil.

- Les applications plantent ou se bloquent sans cause claire.

- Augmentation du temps de chargement des programmes ou des fichiers.

- Redémarrages ou arrêts inattendus du système, suggérant la présence de logiciels malveillants exécutant des commandes non autorisées.

Modèles inhabituels d’utilisation des données

Les logiciels malveillants, tels que les logiciels espions et publicitaires, fonctionnent en envoyant et en recevant des données en ligne, ce qui peut conduire à une utilisation excessive des données.

Ce type de malware fonctionne silencieusement en arrière-plan, volant des informations personnelles ou affichant des publicités indésirables sans votre consentement. Si votre utilisation de données semble inhabituellement élevée, considérez cela comme une indication possible d’une infection par un logiciel malveillant.

- Vérifiez vos statistiques mensuelles d’utilisation des données pour repérer toute augmentation inhabituelle.

- Recherchez les applications ou les logiciels que vous n’avez pas installés, car ils pourraient consommer vos données en arrière-plan.

- Méfiez-vous des changements importants dans les habitudes de consommation de données, surtout s’il n’y a pas d’explication évidente.

Décrypter les alertes de sécurité et système

Les alertes de sécurité et système légitimes jouent un rôle essentiel pour vous informer des menaces potentielles et maintenir la santé de votre ordinateur. Cependant, les logiciels malveillants imitent souvent ces alertes pour inciter les utilisateurs à installer davantage de logiciels malveillants, et vous pouvez même voir de fausses alertes concernant des attaques de ransomware.

Si vous recevez une alerte de sécurité, vérifiez son authenticité en vérifiant la source. Les alertes authentiques doivent vous diriger vers le logiciel de sécurité déjà installé sur votre appareil, et non vous demander des téléchargements immédiats ou des informations de carte de crédit.

Soyez particulièrement prudent envers les fenêtres contextuelles qui apparaissent lors de la navigation sur Internet, car elles sont généralement diffusées par un site Web infecté et sont utilisées par les acteurs malveillants pour propager des logiciels malveillants.

Étapes pour protéger vos appareils et votre réseau contre les logiciels malveillants

Pourquoi la mise à jour de vos appareils est importante pour prévenir les attaques

Garder votre appareil et votre système d’exploitation à jour est une étape essentielle dans la protection contre les attaques de logiciels malveillants. Les développeurs identifient et corrigent en permanence les failles de sécurité que les pirates exploitent pour obtenir un accès non autorisé.

Des mises à jour régulières renforcent les défenses de votre appareil, rendant plus difficile la pénétration de votre système par des acteurs malveillants. Activez les mises à jour automatiques sur tous les appareils pour garantir que vous êtes toujours protégé contre les dernières menaces.

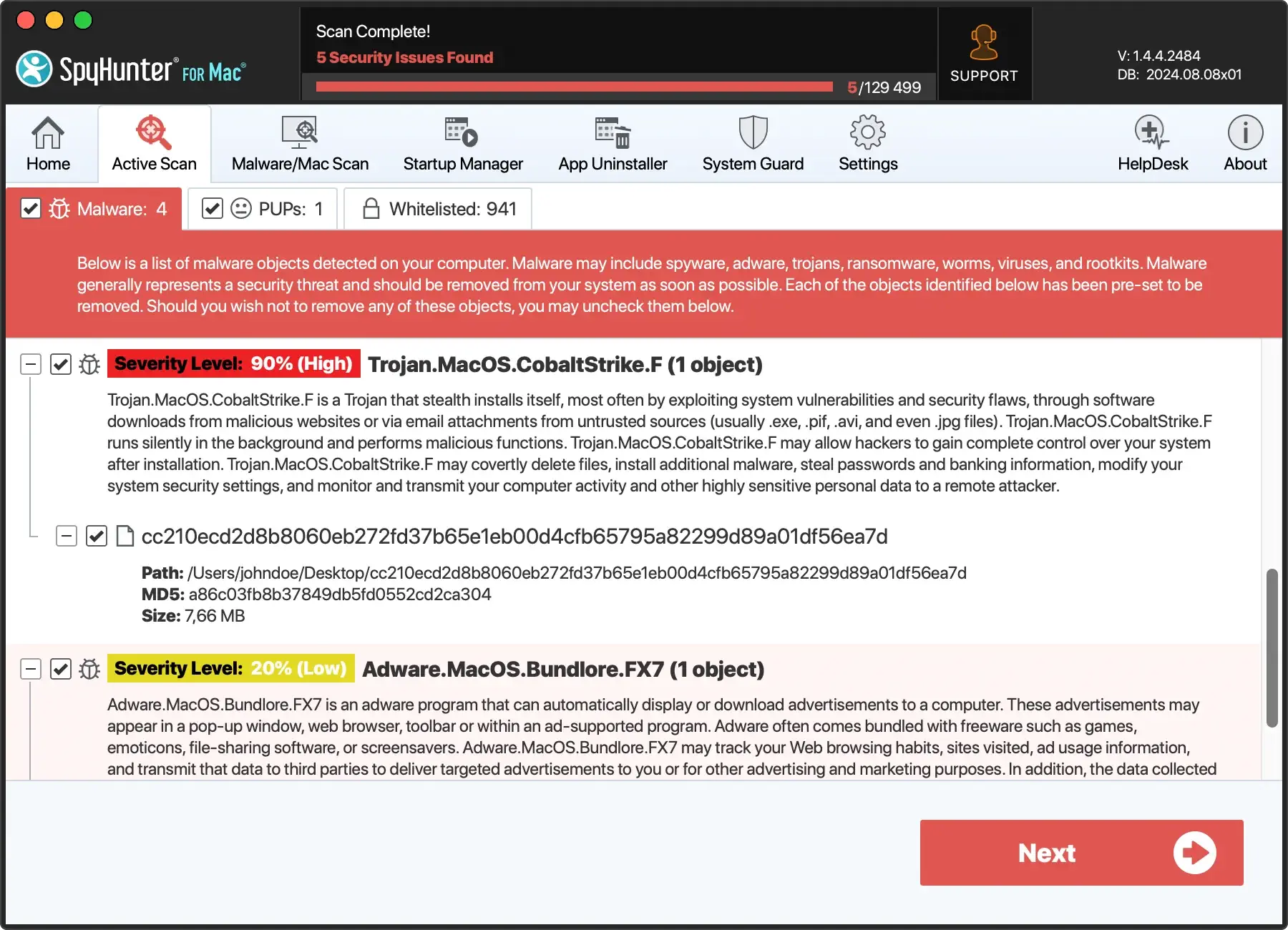

Utiliser SpyHunter comme solution de sécurité tierce

L’utilisation d’un logiciel de sécurité tiers, tel que SpyHunter, est essentielle pour protéger vos appareils et votre réseau contre les logiciels malveillants.

SpyHunter offre une protection complète en détectant et en éliminant les menaces en temps réel, offrant ainsi une approche de sécurité globale. SpyHunter est spécialisé dans l’identification et la suppression des types de logiciels malveillants agressifs et sophistiqués.

Téléchargez SpyHunter gratuitement ici et suivez les instructions à l’écran pour terminer le processus d’installation. Une fois l’installation terminée, vous pouvez utiliser le scanner de SpyHunter pour détecter tout malware trouvé sur votre Mac.

Le processus de suppression automatisé du programme nettoiera tous les fichiers indésirables, qu’il s’agisse de logiciels malveillants ou d’applications potentiellement indésirables.

Les mises à jour régulières de SpuHunter garantissent que vos définitions de menaces restent toujours à jour avec les nouvelles menaces émergentes et que votre Mac est à l’abri des logiciels malveillants en évolution.

Pratiques sûres lors de la connexion au WiFi public

Les réseaux WiFi publics, bien que pratiques, sont des foyers d’attaques potentielles de logiciels malveillants. Cependant, vous pouvez toujours profiter de la commodité du WiFi public avec un minimum de risques en suivant ces étapes de précaution :

- Utilisez un VPN : Un réseau privé virtuel (VPN) crypte votre activité en ligne, ce qui rend difficile aux pirates informatiques d’intercepter vos données ou de suivre vos mouvements en ligne.

- Désactiver la connexion automatique : Assurez-vous que votre appareil ne se connecte pas automatiquement aux réseaux WiFi. Cela empêchera votre appareil de se connecter sans le savoir à des réseaux potentiellement dangereux.

- Désactivez le partage de fichiers : Avant de vous connecter à un réseau public, désactivez les options de partage de fichiers sur votre appareil pour bloquer l’accès non autorisé à vos données.

- Évitez les transactions sensibles : Évitez d’effectuer des transactions sensibles comme des opérations bancaires ou des achats sur le Wi-Fi public pour éviter d’exposer vos informations personnelles et financières.

- Connectez-vous à des sites sécurisés : Lorsque vous naviguez sur le Web, assurez-vous que les sites Web que vous visitez disposent de certificats SSL (indiqués par HTTPS dans l’URL), garantissant une connexion sécurisée.

Ces pratiques simples mais efficaces peuvent réduire considérablement votre risque d’être infecté par des logiciels malveillants lorsque vous utilisez des réseaux WiFi publics.

Améliorer la sécurité du WiFi domestique contre les logiciels malveillants

Votre réseau WiFi domestique est tout aussi sensible aux attaques de logiciels malveillants que n’importe quel point d’accès WiFi public. Sa protection nécessite de la diligence et la mise en œuvre de mesures de sécurité fortes :

- Modifier les paramètres par défaut : Remplacez le nom d’utilisateur et le mot de passe par défaut de votre routeur WiFi par des informations d’identification fortes et uniques pour empêcher les tentatives d’accès non autorisées.

- Mettez à jour régulièrement : Gardez le micrologiciel de votre routeur à jour pour vous protéger contre les vulnérabilités qui pourraient être exploitées par des pirates informatiques.

- Activer le cryptage : Utilisez le cryptage WPA3 ou au moins WPA2 (Wi-Fi Protected Access) pour protéger les données transmises sur votre réseau contre toute interception et utilisation abusive potentielles.

- Désactivez l’accès à distance : Désactivez toutes les fonctionnalités permettant la gestion à distance de votre routeur pour empêcher les pirates informatiques de modifier à distance les paramètres de sécurité de votre réseau Wi-Fi.

En adoptant ces pratiques, vous protégez vos appareils personnels et sécurisez l’ensemble de votre réseau domestique contre les menaces de logiciels malveillants.

L’importance d’utiliser des mots de passe forts et un cryptage

Les mots de passe forts et le cryptage jouent un rôle essentiel dans la sécurisation de votre présence en ligne. Les mots de passe constituent la première ligne de défense contre tout accès non autorisé à vos appareils et à vos informations personnelles.

Changer le mot de passe par défaut et créer des mots de passe complexes comprenant un mélange de lettres, de chiffres et de symboles ajoute une couche de sécurité difficile à briser pour les attaquants. Le cryptage, quant à lui, brouille vos données, les rendant illisibles pour quiconque ne possède pas la clé.

L’utilisation du cryptage sur vos appareils, en particulier sur les réseaux WiFi, permet de protéger vos informations contre l’interception par des oreilles indiscrètes ou des cybercriminels. La mise en œuvre de mots de passe forts et d’un cryptage réduit considérablement le risque de violations malveillantes et de vol de données.

Conseils pour des pratiques de navigation et de messagerie sécurisées

L’adoption de pratiques de navigation et de messagerie sécurisées réduit considérablement le risque d’infection par des logiciels malveillants.

Soyez prudent lorsque vous cliquez sur des liens, en particulier provenant de sources inconnues. Ces liens peuvent conduire vers des sites Web malveillants conçus pour voler vos informations personnelles ou installer des logiciels malveillants sur votre appareil.

De même, évitez de télécharger des pièces jointes à un e-mail à moins d’être certain de la légitimité de l’expéditeur. L’utilisation de filtres anti-spam peut également s’avérer utile en détectant et en isolant automatiquement les menaces potentielles et en filtrant les pièces jointes malveillantes.

Il est important de se renseigner sur les dernières attaques et techniques de phishing, car les cybercriminels conçoivent constamment de nouvelles méthodes pour inciter les utilisateurs à divulguer des informations sensibles.

Conclure

Le WiFi offre une grande commodité dans notre monde connecté, mais il présente également des risques importants. Il est crucial de vous protéger ainsi que vos appareils connectés.

Les hotspots WiFi publics sont souvent peu sécurisés et ciblés par les cybercriminels. L’utilisation d’un VPN premium peut aider à crypter vos données, ajoutant ainsi une couche de sécurité. Assurez-vous que vos appareils disposent d’une protection antivirus et antimalware à jour, évitez les liens suspects et soyez conscient des e-mails de phishing et des tactiques courantes.

Assurez-vous que les paramètres DNS de votre routeur sont sécurisés et évitez les mots de passe par défaut.

Des mots de passe sécurisés, une authentification à deux facteurs et des mises à jour régulières du micrologiciel renforcent vos défenses. Sauvegardez régulièrement vos données dans des emplacements sécurisés. Restez informé et vigilant pour profiter des avantages du WiFi tout en minimisant les cybermenaces.