Kann Sich Malware über WLAN Verbreiten? (Sicherheitstipps)

Bevor wir eintauchen

Bevor wir loslegen, stellen wir sicher, dass Sie online sicher sind. Wir haben SpyHunter entwickelt, weil uns Ihre Sicherheit wichtig ist.

Schützen Sie Ihren Computer noch heute — Laden Sie SpyHunter hier herunter! Sehen Sie sich unten unsere Top-Tipps an, um die Sicherheit Ihres Computers zu gewährleisten.

Können Viren und Malware Ihre Geräte tatsächlich über WLAN infizieren? Diese Frage weckt möglicherweise Bilder futuristischer Cyberbedrohungen, spiegelt jedoch eine sehr reale Sorge in der heutigen, zunehmend drahtlosen Welt wider.

Der praktische WLAN-Zugang eröffnet Cyberkriminellen jedoch auch neue Möglichkeiten, diese auszunutzen. Daher ist ein tieferes Verständnis der damit verbundenen Risiken und der Maßnahmen, die wir zu unserem Schutz ergreifen können, erforderlich.

Dieser Artikel widerlegt gängige Mythen und deckt die Fakten auf. Er soll Ihnen das nötige Wissen vermitteln, um die potenziellen Gefahren der WLAN-Nutzung zu meistern. So verbessern Sie Ihre Online-Sicherheit in einer Zeit, in der sich virtuelle Bedrohungen ständig weiterentwickeln.

Werden über WLAN wirklich Viren und Malware übertragen?

Es klingt wie aus einem Science-Fiction-Film, doch tatsächlich kann WLAN als Kanal für die Verbreitung von Viren und Schadsoftware auf Geräten dienen.

Anders als das Ethernet-Kabel und LAN-Kabel der Vergangenheit ermöglicht die drahtlose Natur von WiFi den Internetzugang über andere Geräte ohne physische Verbindungen. Dieser Komfort bringt jedoch auch seine eigenen Risiken mit sich.

Cyberkriminelle haben sich an das Zeitalter der drahtlosen Kommunikation angepasst und innovative Methoden entwickelt, um WLAN-Netzwerke für böswillige Zwecke auszunutzen. Wie alle technologischen Fortschritte weisen WLAN-Netzwerke Schwachstellen auf, die als Einstiegspunkt ausgenutzt werden können, um Zugriff auf Ihr Gerät zu erhalten.

Gängige Techniken, mit denen Hacker Malware über WLAN verbreiten

Wenn man versteht, wie Hacker WLAN-Netzwerke ausnutzen, um Malware zu verbreiten, kann das Einzelpersonen und Organisationen dabei helfen, ihre Cybersicherheit zu stärken. Dieses Wissen verdeutlicht den Einfallsreichtum hinter diesen Angriffen und unterstreicht die Bedeutung starker Sicherheitsmaßnahmen zum Schutz vor ihnen.

Die Rolle unsicherer Netzwerke bei der Verbreitung von Malware

Ungesicherte WLAN-Netzwerke sind ein bevorzugtes Ziel für Angreifer, die Malware verbreiten möchten. Diese Netzwerke verfügen häufig nicht über eine starke Verschlüsselung, sodass Hacker leichter Daten abfangen und Schadsoftware einschleusen können.

Wenn sich jemand beispielsweise mit einem ungesicherten öffentlichen WLAN-Netzwerk verbindet, wird sein Gerät zu einem leichten Ziel. Der Hacker kann diese Gelegenheit dann nutzen, um Malware direkt an das ungeschützte Gerät zu senden. Das ist so, als ob Sie Ihre Haustür unverschlossen lassen und Kriminelle so leicht in Ihr Haus eindringen lassen.

Man-in-the-Middle-Angriffe (MITM) verstehen

Ein Man-in-the-Middle-Angriff (MITM) ist eine gängige Technik, bei der sich der Hacker zwischen das Gerät des Opfers und die Netzwerkverbindung stellt. In einem WLAN-Szenario kann der Hacker so Daten, die für das Opfer bestimmt sind, abfangen, senden und empfangen, ohne dass eine der beiden Parteien davon etwas weiß.

Dieses Abfangen kann dazu führen, dass Malware direkt auf dem Gerät des Opfers installiert wird. Um dem entgegenzuwirken, können verschlüsselte Verbindungen und die Vermeidung sensibler Transaktionen in öffentlichen WLANs wirksame Maßnahmen sein.

Ausnutzung von Netzwerkschwachstellen

Netzwerkschwachstellen wie veraltete Firmware oder ungesicherte Netzwerkendpunkte bieten Hackern einfachen Zugriff auf Systeme. Indem sie diese Schwachstellen ausnutzen, können Angreifer Sicherheitsmaßnahmen umgehen und Malware installieren.

Dies ist vergleichbar damit, in einem ansonsten sicheren Gebäude ein offen gelassenes Fenster vorzufinden. Um derartige Angriffe zu verhindern, ist es entscheidend, Software und Firmware auf dem neuesten Stand zu halten und Sicherheitspatches umgehend anzuwenden.

So verbreiten gefälschte WLAN-Hotspots Malware

Das Erstellen eines gefälschten WLAN-Hotspots ist für Cyberkriminelle eine beliebte Methode, um Malware zu verbreiten. Diese Hotspots, oft mit überzeugenden Namen, verleiten Benutzer dazu, ihre Geräte zu verbinden.

Sobald die Verbindung hergestellt ist, kann der Angreifer Malware auf das Gerät übertragen. Die Einfachheit dieses Angriffs liegt darin, dass er auf menschlichem Versagen beruht; wir verbinden uns oft mit WLAN, ohne das potenzielle Risiko zu berücksichtigen.

Um dieses Risiko zu minimieren, empfiehlt es sich, vor der Verbindung die Legitimität eines WLAN-Netzwerks zu überprüfen. Darüber hinaus können Sicherheitslösungen eine zusätzliche Verteidigungsebene bieten, indem sie Malware erkennen und entfernen, bevor sie Schaden anrichten kann.

Jede dieser Techniken unterstreicht den Einfallsreichtum und die Anpassungsfähigkeit von Cyberkriminellen. Allen diesen Methoden ist gemeinsam, dass sie schwache Sicherheitspraktiken und menschliches Versagen ausnutzen.

Wenn Benutzer sich dieser Techniken bewusst sind und starke, proaktive Sicherheitsmaßnahmen ergreifen, können sie das Risiko, Opfer von WiFi-basierten Malware-Angriffen zu werden, erheblich reduzieren.

Kann sich Ransomware über WLAN verbreiten?

Viele Benutzer fragen sich, ob Ransomware – eine der am meisten gefürchteten Arten von Malware – sich über WLAN verbreiten kann.

Die Kurzfassung der Antwort lautet: Ja und Nein. Obwohl Ransomware normalerweise nicht so programmiert ist, dass sie sich über WLAN verbreiten kann, könnte ein böswilliger Akteur ein Gerät in einem Netzwerk über WLAN kompromittieren, dann eine Ransomware-Nutzlast an das Gerät übertragen und diese Nutzlast starten.

Obwohl sich Ransomware normalerweise nicht über WLAN verbreitet, wie es bei einem Wurm der Fall ist, kann sie über WLAN auf ein Gerät übertragen werden, das zuvor von einem böswilligen Akteur kompromittiert wurde.

So erkennen Sie, ob Ihr Gerät kompromittiert wurde

Zu erkennen, dass Ihr Gerät kompromittiert wurde, ist nicht immer so einfach wie ein kaputter Bildschirm. Im Gegensatz zu physischen Schäden können die Anzeichen einer Malware-Infektion subtil sein, aber dennoch erhebliche Auswirkungen auf die Funktionalität Ihres Geräts und Ihre Privatsphäre haben.

Lassen Sie uns diese Indikatoren in leicht verständliche Erkenntnisse aufschlüsseln.

Unerwartetes Geräteverhalten und Leistungsprobleme

Wenn sich ein Gerät ungewöhnlich verhält, kann dies ein Hinweis auf ein zugrunde liegendes Problem sein. Malware stört häufig den normalen Betrieb und führt zu Leistungsproblemen, die vorher nicht vorhanden waren.

Achten Sie auf Software oder Anwendungen, die unerwartet abstürzen oder nicht geladen werden können, da diese Störungen darauf hinweisen könnten, dass Schadsoftware den normalen Betrieb Ihres Geräts stört.

- Anwendungen stürzen ohne ersichtlichen Grund ab oder frieren ein.

- Längere Ladezeit für Programme oder Dateien.

- Unerwartete Neustarts oder Herunterfahren des Systems, was auf das Vorhandensein von Schadsoftware hinweist, die nicht autorisierte Befehle ausführt.

Ungewöhnliche Datennutzungsmuster

Schadsoftware wie Spyware und Adware sendet und empfängt Daten online und kann so zu einer erhöhten Datennutzung führen.

Diese Art von Malware arbeitet unbemerkt im Hintergrund und stiehlt persönliche Informationen oder zeigt ohne Ihr Einverständnis unerwünschte Werbung an. Wenn Ihr Datenverbrauch ungewöhnlich hoch erscheint, betrachten Sie dies als möglichen Hinweis auf eine Malware-Infektion.

- Überprüfen Sie Ihre monatlichen Datennutzungsstatistiken, um ungewöhnliche Erhöhungen zu erkennen.

- Suchen Sie nach Apps oder Software, die Sie nicht installiert haben, da diese im Hintergrund möglicherweise Ihre Daten verbrauchen.

- Seien Sie bei erheblichen Änderungen im Datenverbrauchsmuster vorsichtig, insbesondere wenn es dafür keine offensichtliche Erklärung gibt.

Sicherheits- und Systemwarnungen entschlüsseln

Legitime Sicherheits- und Systemwarnungen spielen eine wichtige Rolle, wenn es darum geht, Sie über potenzielle Bedrohungen zu informieren und die Gesundheit Ihres Computers zu erhalten. Malware ahmt diese Warnungen jedoch häufig nach, um Benutzer dazu zu verleiten, noch mehr Schadsoftware zu installieren. Möglicherweise werden Ihnen sogar gefälschte Warnungen für Ransomware-Angriffe angezeigt.

Wenn Sie eine Sicherheitswarnung erhalten, überprüfen Sie deren Echtheit, indem Sie die Quelle überprüfen. Authentische Warnungen sollten Sie auf die bereits auf Ihrem Gerät installierte Sicherheitssoftware verweisen und Sie nicht zum sofortigen Herunterladen oder zur Eingabe von Kreditkarteninformationen auffordern.

Seien Sie besonders vorsichtig bei Popups, die beim Surfen im Internet erscheinen, da diese häufig von einer infizierten Website bereitgestellt werden und von Bedrohungsakteuren zum Verbreiten von Malware verwendet werden.

Schritte zum Schutz Ihrer Geräte und Ihres Netzwerks vor Malware

Warum die Aktualisierung Ihrer Geräte zur Verhinderung von Angriffen wichtig ist

Ein wichtiger Schritt zum Schutz vor Malware-Angriffen besteht darin, Ihr Gerät und Betriebssystem auf dem neuesten Stand zu halten. Entwickler identifizieren und beheben kontinuierlich Sicherheitslücken, die Hacker ausnutzen, um sich unbefugten Zugriff zu verschaffen.

Regelmäßige Updates stärken die Abwehr Ihres Geräts und erschweren es böswilligen Akteuren, in Ihr System einzudringen. Aktivieren Sie automatische Updates auf allen Geräten, um sicherzustellen, dass Sie immer vor den neuesten Bedrohungen geschützt sind.

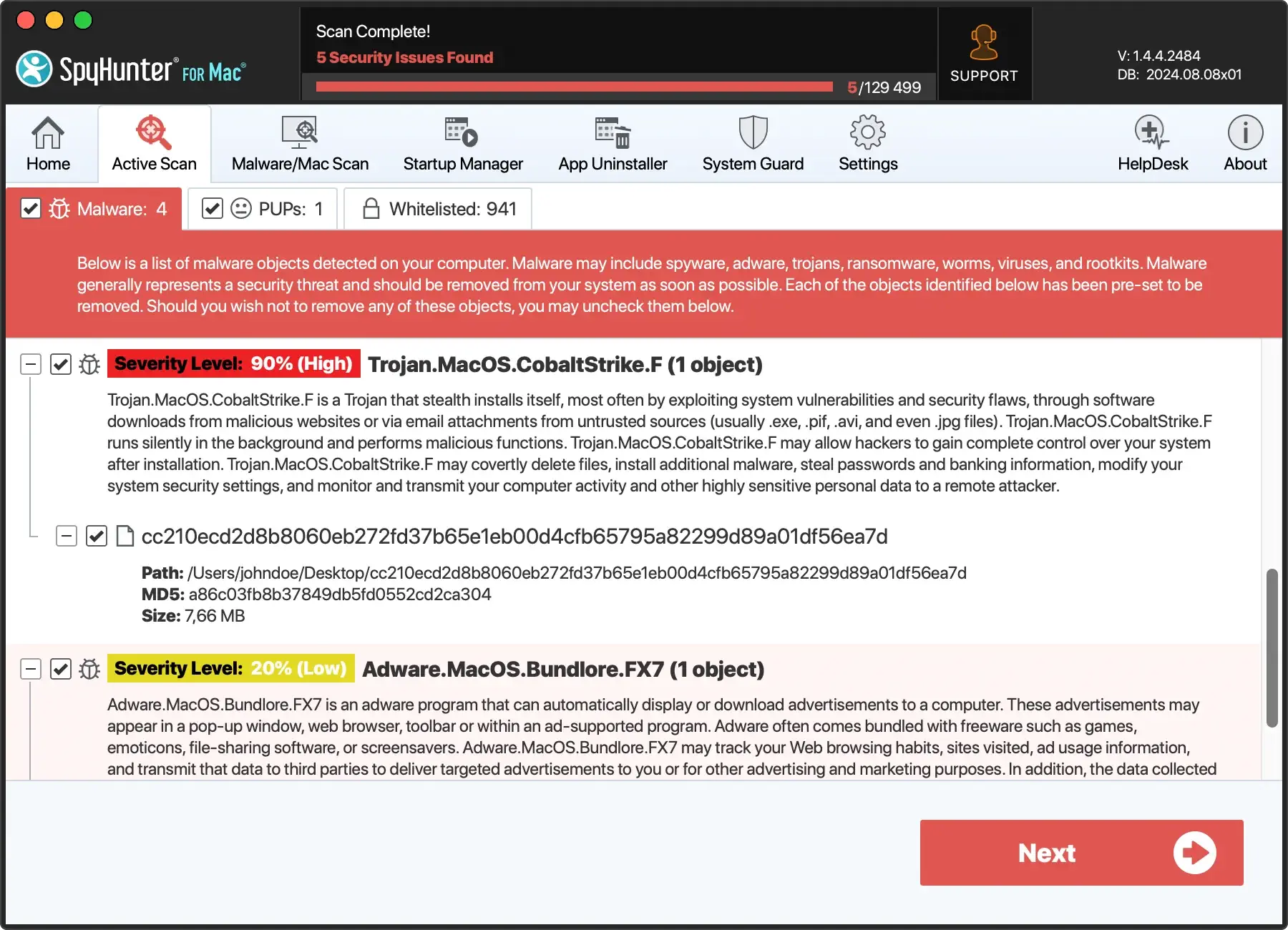

SpyHunter als Sicherheitslösung eines Drittanbieters verwenden

Die Verwendung von Sicherheitssoftware von Drittanbietern wie SpyHunter ist für den Schutz Ihrer Geräte und Ihres Netzwerks vor Malware von entscheidender Bedeutung.

SpyHunter bietet umfassenden Schutz, indem es Bedrohungen in Echtzeit erkennt und beseitigt und so einen allumfassenden Sicherheitsansatz bietet. SpyHunter ist auf die Identifizierung und Entfernung aggressiver und hochentwickelter Malware-Typen spezialisiert.

Laden Sie SpyHunter hier kostenlos herunter und folgen Sie den Anweisungen auf dem Bildschirm, um den Installationsvorgang abzuschließen. Sobald die Installation abgeschlossen ist, können Sie den Scanner von SpyHunter verwenden, um auf Ihrem Mac gefundene Malware zu erkennen.

Der automatische Entfernungsprozess des Programms bereinigt alle unerwünschten Dateien, unabhängig davon, ob es sich um Malware oder potenziell unerwünschte Anwendungen handelt.

Die regelmäßigen Updates von SpuHunter stellen sicher, dass Ihre Bedrohungsdefinitionen immer mit den neu auftretenden Bedrohungen Schritt halten und Ihr Mac vor sich entwickelnder Malware geschützt ist.

Sichere Vorgehensweise bei der Verbindung mit öffentlichem WLAN

Öffentliche WLAN-Netzwerke sind zwar praktisch, aber auch Brutstätten für potenzielle Malware-Angriffe. Sie können jedoch trotzdem die Annehmlichkeiten eines öffentlichen WLANs mit minimalem Risiko nutzen, indem Sie diese Vorsichtsmaßnahmen befolgen:

- Verwenden Sie ein VPN: Ein virtuelles privates Netzwerk (VPN) verschlüsselt Ihre Online-Aktivitäten und erschwert Hackern das Abfangen Ihrer Daten oder das Verfolgen Ihrer Online-Bewegungen.

- Automatische Verbindung deaktivieren: Stellen Sie sicher, dass sich Ihr Gerät nicht automatisch mit WLAN-Netzwerken verbindet. Dadurch wird verhindert, dass sich Ihr Gerät unwissentlich mit potenziell unsicheren Netzwerken verbindet.

- Schalten Sie die Dateifreigabe aus: Deaktivieren Sie vor der Verbindung mit einem öffentlichen Netzwerk die Dateifreigabeoptionen auf Ihrem Gerät, um unbefugten Zugriff auf Ihre Daten zu verhindern.

- Vermeiden Sie sensible Transaktionen: Führen Sie keine sensiblen Transaktionen wie Bankgeschäfte oder Einkäufe über öffentliches WLAN durch, um die Offenlegung Ihrer persönlichen und finanziellen Daten zu vermeiden.

- Stellen Sie eine Verbindung zu sicheren Websites her: Achten Sie beim Surfen im Internet darauf, dass die von Ihnen besuchten Websites über SSL-Zertifikate verfügen (erkennbar an HTTPS in der URL), um eine sichere Verbindung zu gewährleisten.

Mit diesen einfachen, aber wirksamen Vorgehensweisen können Sie das Risiko einer Infektion mit Malware bei der Nutzung öffentlicher WLAN-Netzwerke erheblich senken.

Verbessern Sie die Sicherheit Ihres WLANs zu Hause gegen Malware

Ihr WLAN-Heimnetzwerk ist genauso anfällig für Malware-Angriffe wie jeder öffentliche WLAN-Hotspot. Sein Schutz erfordert Sorgfalt und die Umsetzung strenger Sicherheitsmaßnahmen:

- Standardeinstellungen ändern: Ersetzen Sie den Standardbenutzernamen und das Standardkennwort Ihres WLAN-Routers durch starke, eindeutige Anmeldeinformationen, um unbefugte Zugriffsversuche zu verhindern.

- Führen Sie regelmäßige Updates durch: Halten Sie die Firmware Ihres Routers auf dem neuesten Stand, um ihn vor Schwachstellen zu schützen, die von Hackern ausgenutzt werden könnten.

- Verschlüsselung aktivieren: Verwenden Sie die WPA3- oder zumindest WPA2-Verschlüsselung (Wi-Fi Protected Access), um die über Ihr Netzwerk übertragenen Daten vor möglichem Abfangen und Missbrauch zu schützen.

- Fernzugriff deaktivieren: Schalten Sie alle Funktionen aus, die eine Fernverwaltung Ihres Routers ermöglichen, um zu verhindern, dass Hacker die Sicherheitseinstellungen Ihres WLAN-Netzwerks aus der Ferne ändern.

Durch die Umsetzung dieser Vorgehensweisen schützen Sie Ihre persönlichen Geräte und sichern Ihr gesamtes Heimnetzwerk vor Malware-Bedrohungen.

Die Bedeutung sicherer Passwörter und Verschlüsselung

Starke Passwörter und Verschlüsselung spielen eine wichtige Rolle bei der Sicherung Ihrer Online-Präsenz. Passwörter sind die erste Verteidigungslinie gegen unbefugten Zugriff auf Ihre Geräte und persönlichen Daten.

Das Ändern des Standardkennworts und das Erstellen komplexer Kennwörter, die eine Mischung aus Buchstaben, Zahlen und Symbolen enthalten, fügt eine Sicherheitsebene hinzu, die für Angreifer schwer zu knacken ist. Bei der Verschlüsselung hingegen werden Ihre Daten verschlüsselt und für jeden, der nicht über den Schlüssel verfügt, unlesbar.

Die Verwendung von Verschlüsselung auf allen Ihren Geräten, insbesondere in WLAN-Netzwerken, schützt Ihre Informationen vor dem Abfangen durch Lauscher oder Cyberkriminelle. Die Implementierung starker Passwörter und Verschlüsselung verringert das Risiko böswilliger Angriffe und Datendiebstahls erheblich.

Tipps für sicheres Surfen und den E-Mail-Verkehr

Durch sicheres Surfen und den Einsatz von E-Mail-Sicherheitspraktiken wird das Risiko einer Infektion mit Schadsoftware erheblich verringert.

Seien Sie vorsichtig, wenn Sie auf Links klicken, insbesondere von unbekannten Quellen. Diese Links können zu bösartigen Websites führen, die Ihre persönlichen Daten stehlen oder Malware auf Ihrem Gerät installieren sollen.

Vermeiden Sie auch das Herunterladen von E-Mail-Anhängen, es sei denn, Sie sind sich der Legitimität des Absenders sicher. Auch die Verwendung von Spamfiltern kann hilfreich sein, da sie potenzielle Bedrohungen automatisch erkennen und isolieren sowie bösartige Anhänge herausfiltern.

Informieren Sie sich unbedingt über die neuesten Phishing-Angriffe und -Techniken, denn Cyberkriminelle entwickeln ständig neue Methoden, um Benutzer zu täuschen und sie zur Preisgabe vertraulicher Informationen zu verleiten.

Einpacken

WLAN bietet in unserer vernetzten Welt viel Komfort, birgt aber auch erhebliche Risiken. Es ist wichtig, sich selbst und die vernetzten Geräte zu schützen.

Öffentliche WLAN-Hotspots sind oft unsicher und das Ziel von Cyberkriminellen. Die Verwendung eines Premium-VPN kann Ihre Daten verschlüsseln und so eine zusätzliche Sicherheitsebene hinzufügen. Stellen Sie sicher, dass Ihre Geräte über einen aktuellen Viren- und Malware-Schutz verfügen, vermeiden Sie verdächtige Links und achten Sie auf Phishing-E-Mails und gängige Taktiken.

Stellen Sie sicher, dass die DNS-Einstellungen Ihres Routers sicher sind, und vermeiden Sie Standardkennwörter.

Sichere Passwörter, Zwei-Faktor-Authentifizierung und regelmäßige Firmware-Updates stärken Ihre Abwehr. Sichern Sie Ihre Daten regelmäßig an sicheren Orten. Bleiben Sie informiert und wachsam, um die Vorteile von WLAN zu nutzen und gleichzeitig Cyberbedrohungen zu minimieren.