¿Se Puede Propagar El Malware A Través De WiFi?

Antes de sumergirnos

Antes de profundizar, asegurémonos de que estés seguro en Internet. Creamos SpyHunter porque tu seguridad nos importa.

Proteja su computadora hoy — ¡Descarga SpyHunter aquí mismo! Consulta nuestros principales consejos a continuación para mantener tu computadora segura y protegida.

¿Puede el WiFi realmente actuar como puerta de entrada para que virus y malware infecten sus dispositivos? Esta pregunta podría evocar imágenes de amenazas cibernéticas futuristas, pero refleja una preocupación muy real en el mundo cada vez más inalámbrico de hoy.

La conveniencia del acceso WiFi también abre nuevas vías para que las exploten los ciberdelincuentes, lo que requiere una comprensión más profunda de los riesgos involucrados y las medidas que podemos tomar para protegernos.

Al desacreditar los mitos comunes y descubrir los hechos, este artículo tiene como objetivo brindarle el conocimiento para navegar los peligros potenciales del uso de WiFi, mejorando su seguridad en línea en una era donde las amenazas virtuales evolucionan constantemente.

¿El WiFi realmente transmite virus y malware?

Parece sacado de una película de ciencia ficción, pero la realidad es que sí, el WiFi puede servir como conducto para que virus y malware se propaguen entre dispositivos.

A diferencia del cable Ethernet y el cable de red de área local del pasado, la naturaleza inalámbrica del WiFi permite el acceso a Internet a través de otros dispositivos sin conexiones físicas. Esta conveniencia, sin embargo, conlleva sus propios riesgos.

Los ciberdelincuentes se han adaptado a esta era inalámbrica y han encontrado métodos innovadores para explotar las redes WiFi con fines maliciosos. Como todos los avances tecnológicos, las redes WiFi tienen vulnerabilidades que pueden aprovecharse como punto de entrada para acceder a su dispositivo.

Técnicas comunes que utilizan los piratas informáticos para difundir malware a través de WiFi

Comprender cómo los piratas informáticos explotan las redes WiFi para difundir malware puede ayudar a las personas y organizaciones a fortalecer su postura de ciberseguridad. Este conocimiento resalta el ingenio detrás de estos ataques y subraya la importancia de implementar fuertes medidas de seguridad para protegerse contra ellos.

El papel de las redes inseguras en la difusión de malware

Las redes WiFi no seguras son los objetivos principales de los atacantes que buscan propagar malware. Estas redes a menudo carecen de un cifrado sólido, lo que facilita que los piratas informáticos intercepten datos e inyecten software malicioso.

Por ejemplo, cuando alguien se conecta a una red WiFi pública no segura, su dispositivo se convierte en un blanco fácil. El pirata informático puede aprovechar esta oportunidad para enviar malware directamente al dispositivo desprotegido. Es el equivalente a dejar la puerta de entrada abierta, lo que invita a los delincuentes a entrar fácilmente a su casa.

Comprender los ataques de intermediario (MITM)

Un ataque de intermediario (MITM) es una técnica común en la que el pirata informático se posiciona entre el dispositivo de la víctima y la conexión de red. En un escenario WiFi, esto permite al hacker interceptar, enviar y recibir datos destinados a la víctima sin que ninguna de las partes lo sepa.

Esta interceptación puede dar lugar a la implementación de malware directamente en el dispositivo de la víctima. Para combatir esto, utilizar conexiones cifradas y evitar transacciones confidenciales en redes WiFi públicas pueden ser medidas efectivas.

Explotación de vulnerabilidades de la red.

Las vulnerabilidades de la red, como firmware desactualizado o puntos finales de red no seguros, ofrecen a los piratas informáticos un fácil acceso a los sistemas. Al explotar estos puntos débiles, los atacantes pueden eludir las medidas de seguridad para instalar malware.

Esto es similar a encontrar una ventana abierta en un edificio que de otro modo sería seguro. Mantener el software y el firmware actualizados y aplicar parches de seguridad con prontitud son fundamentales para prevenir dicha explotación.

Cómo los puntos de acceso WiFi falsos distribuyen malware

Crear un punto de acceso WiFi falso es un método popular para que los ciberdelincuentes propaguen malware. Estos puntos de acceso, a menudo con nombres convincentes, engañan a los usuarios para que conecten sus dispositivos.

Una vez conectado, el atacante puede enviar malware al dispositivo. La simplicidad de este ataque radica en su dependencia del error humano; A menudo nos conectamos a WiFi sin considerar el riesgo potencial.

Para mitigar este riesgo, se recomienda verificar la legitimidad de una red WiFi antes de conectarse. Además, emplear soluciones de seguridad puede ofrecer una capa adicional de defensa al detectar y eliminar malware antes de que pueda causar daño.

Cada una de estas técnicas pone de relieve el ingenio y la adaptabilidad de los ciberdelincuentes. El hilo común entre estos métodos es la explotación de prácticas de seguridad débiles y errores humanos.

Al conocer estas técnicas e implementar medidas de seguridad sólidas y proactivas, los usuarios pueden reducir significativamente el riesgo de ser víctimas de ataques de malware basados en WiFi.

¿Puede el ransomware propagarse a través de WiFi?

Muchos usuarios se preguntan si el ransomware, uno de los tipos de malware más temidos, puede propagarse a través de WiFi.

La versión corta de la respuesta es sí y no. Si bien el ransomware generalmente no está codificado para tener capacidades que lo ayuden a propagarse a través de WiFi, un actor malicioso podría comprometer un dispositivo en una red a través de WiFi, luego transmitir una carga útil de ransomware al dispositivo y lanzar esa carga útil.

En ese sentido, si bien el ransomware no se propaga tradicionalmente a través de WiFi de la misma manera que un gusano se propaga a sí mismo a través de una red, puede transmitirse a través de WiFi a un dispositivo que haya sido previamente comprometido por un actor malicioso.

Cómo identificar si tu dispositivo ha sido comprometido

Es posible que darse cuenta de que su dispositivo se ha visto comprometido no siempre sea tan sencillo como lidiar con una pantalla rota. A diferencia del daño físico, los signos de una infección de malware pueden ser sutiles pero tener implicaciones significativas para la funcionalidad de su dispositivo y su privacidad personal.

Dividamos estos indicadores en información fácilmente digerible.

Comportamiento inesperado del dispositivo y problemas de rendimiento

Cuando un dispositivo comienza a actuar de forma anormal, podría indicar un problema subyacente. El malware a menudo interrumpe las operaciones normales, provocando problemas de rendimiento que antes no estaban presentes.

Preste atención a cualquier software o aplicación que falle inesperadamente o no se cargue, ya que estas perturbaciones podrían indicar que el malware interfiere con las operaciones normales de su dispositivo.

- Las aplicaciones fallan o se congelan sin una causa clara.

- Mayor tiempo de carga de programas o archivos.

- Reinicios o apagados inesperados del sistema, lo que sugiere la presencia de malware que ejecuta comandos no autorizados.

Patrones inusuales de uso de datos

El malware, como el spyware y el adware, funciona enviando y recibiendo datos en línea, lo que puede provocar un uso inflado de datos.

Este tipo de malware opera silenciosamente en segundo plano, robando información personal o mostrando anuncios no deseados sin su consentimiento. Si su uso de datos parece inusualmente alto, considérelo un posible indicio de una infección de malware.

- Consulte sus estadísticas mensuales de uso de datos para detectar aumentos inusuales.

- Busque aplicaciones o software que no haya instalado, ya que pueden estar consumiendo sus datos en segundo plano.

- Tenga cuidado con los cambios significativos en los patrones de consumo de datos, especialmente si no hay una explicación obvia.

Descifrando alertas de seguridad y del sistema

Las alertas legítimas de seguridad y del sistema desempeñan un papel vital a la hora de informarle sobre posibles amenazas y mantener la salud de su computadora. Sin embargo, el malware a menudo imita estas alertas para engañar a los usuarios para que instalen más software malicioso e incluso es posible que vea alertas falsas de ataques de ransomware.

Si recibe una alerta de seguridad, verifique su autenticidad consultando la fuente. Las alertas auténticas deben dirigirlo al software de seguridad ya instalado en su dispositivo, no solicitarle descargas inmediatas ni información de su tarjeta de crédito.

Tenga especial cuidado con las ventanas emergentes que aparecen mientras navega por Internet, ya que suelen ser mostradas por un sitio web infectado y utilizadas por actores de amenazas para propagar malware.

Pasos para proteger sus dispositivos y su red del malware

Por qué es importante actualizar sus dispositivos para prevenir ataques

Mantener su dispositivo y sistema operativo actualizados es un paso fundamental para protegerse contra ataques de malware. Los desarrolladores identifican y corrigen continuamente vulnerabilidades de seguridad que los piratas informáticos aprovechan para obtener acceso no autorizado.

Las actualizaciones periódicas fortalecen las defensas de su dispositivo, lo que dificulta que actores malintencionados accedan a su sistema. Habilite las actualizaciones automáticas en todos los dispositivos para asegurarse de estar siempre protegido contra las últimas amenazas.

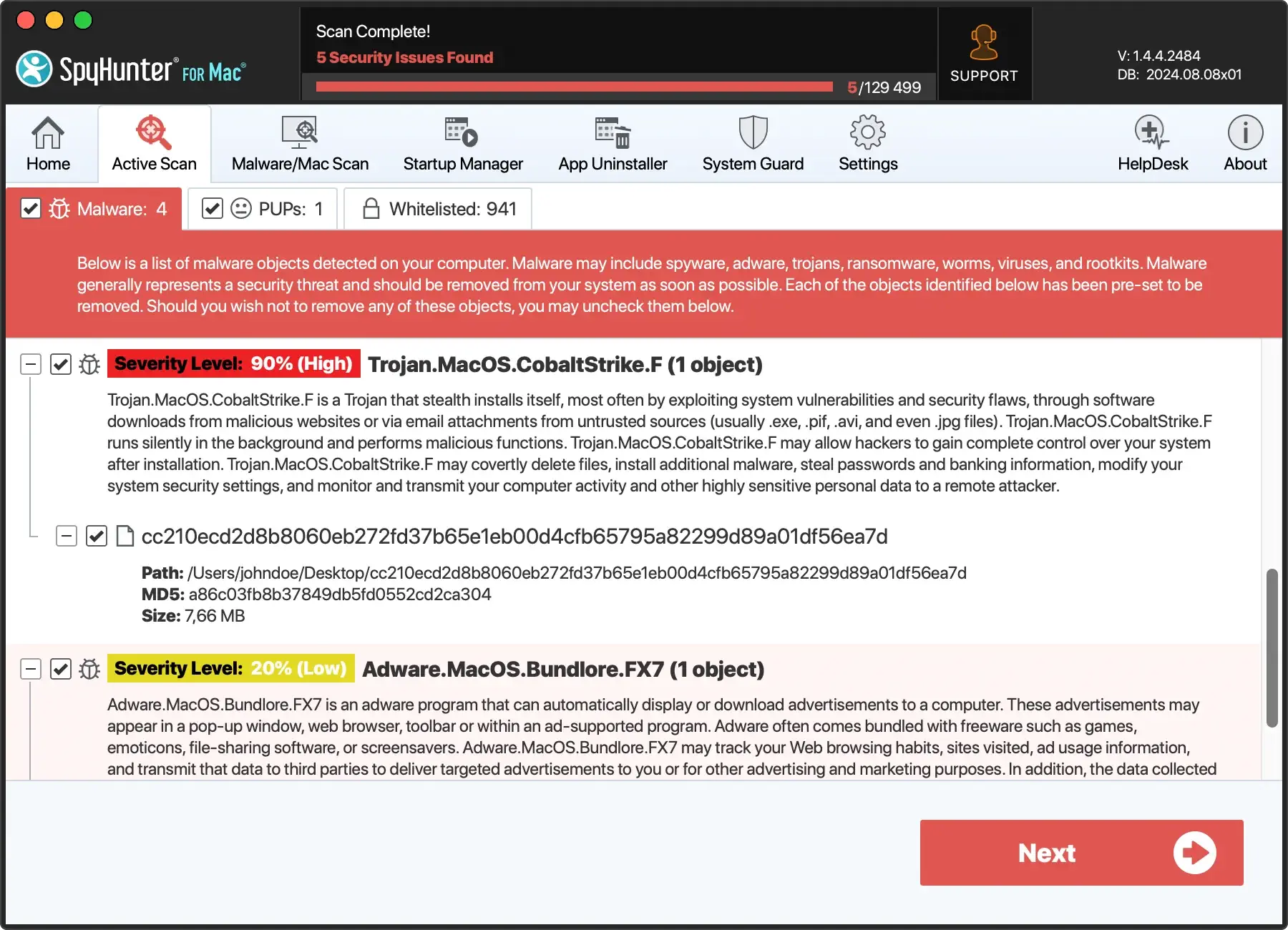

Usar SpyHunter como solución de seguridad de terceros

El uso de software de seguridad de terceros, como SpyHunter, es fundamental para proteger sus dispositivos y su red contra el malware.

SpyHunter ofrece protección integral al detectar y eliminar amenazas en tiempo real, proporcionando un enfoque de seguridad integral. SpyHunter se especializa en identificar y eliminar tipos de malware agresivos y sofisticados.

Descarga SpyHunter gratis aquí y siga las instrucciones en pantalla para completar el proceso de instalación. Una vez completada la instalación, puede utilizar el escáner de SpyHunter para detectar cualquier malware encontrado en su Mac.

El proceso de eliminación automatizado del programa eliminará todos los archivos no deseados, ya sean malware o aplicaciones potencialmente no deseadas.

Las actualizaciones periódicas de SpuHunter garantizan que sus definiciones de amenazas siempre estén al día con las amenazas emergentes y que su Mac esté a salvo de la evolución del malware.

Prácticas seguras al conectarse a WiFi público

Las redes WiFi públicas, si bien son convenientes, son focos de posibles ataques de malware. Sin embargo, aún puedes disfrutar de la comodidad del WiFi público con un riesgo mínimo si sigues estos pasos de precaución:

- Utilice una VPN: Una red privada virtual (VPN) cifra su actividad en línea, lo que dificulta que los piratas informáticos intercepten sus datos o rastreen sus movimientos en línea.

- Desactivar la conexión automática: Asegúrese de que su dispositivo no se conecte automáticamente a redes WiFi. Esto evitará que su dispositivo se conecte sin saberlo a redes potencialmente inseguras.

- Desactive el uso compartido de archivos: Antes de conectarse a una red pública, desactive las opciones para compartir archivos en su dispositivo para bloquear el acceso no autorizado a sus datos.

- Evite transacciones confidenciales: Absténgase de realizar transacciones confidenciales como operaciones bancarias o compras en WiFi público para evitar exponer su información personal y financiera.

- Conéctese a sitios seguros: Cuando navegue por la web, asegúrese de que los sitios web que visite tengan certificados SSL (indicados por HTTPS en la URL), lo que garantiza una conexión segura.

Estas prácticas simples pero efectivas pueden reducir significativamente el riesgo de infectarse con malware al utilizar redes WiFi públicas.

Mejora de la seguridad WiFi doméstica contra malware

La red WiFi de tu hogar es tan susceptible a ataques de malware como cualquier punto de acceso WiFi público. Protegerlo requiere diligencia y la implementación de fuertes medidas de seguridad:

- Cambie la configuración predeterminada: Reemplace el nombre de usuario y la contraseña predeterminados de su enrutador WiFi con credenciales sólidas y únicas para evitar intentos de acceso no autorizados.

- Actualice periódicamente: Mantenga actualizado el firmware de su enrutador para protegerlo contra vulnerabilidades que podrían ser aprovechadas por piratas informáticos.

- Habilite el cifrado: Utilice el cifrado WPA3 o al menos WPA2 (acceso protegido Wi-Fi) para proteger los datos transmitidos a través de su red contra posibles intercepciones y usos indebidos.

- Deshabilite el acceso remoto: Desactive cualquier función que permita la administración remota de su enrutador para impedir que los piratas informáticos modifiquen la configuración de seguridad de su red Wi-Fi desde lejos.

Al adoptar estas prácticas, protege sus dispositivos personales y protege toda su red doméstica contra amenazas de malware.

La importancia de utilizar contraseñas seguras y cifrado

Las contraseñas seguras y el cifrado desempeñan un papel esencial para proteger su presencia en línea. Las contraseñas actúan como la primera línea de defensa contra el acceso no autorizado a sus dispositivos e información personal.

Cambiar la contraseña predeterminada y crear contraseñas complejas que incluyan una combinación de letras, números y símbolos agrega una capa de seguridad que es difícil de romper para los atacantes. El cifrado, por otro lado, codifica sus datos, haciéndolos ilegibles para cualquiera que no tenga la clave.

El uso de cifrado en todos sus dispositivos, especialmente en redes WiFi, ayuda a proteger su información para que no sea interceptada por espías o ciberdelincuentes. La implementación de contraseñas seguras y cifrado reduce significativamente el riesgo de filtraciones maliciosas y robo de datos.

Consejos para una navegación segura y prácticas de correo electrónico

La adopción de prácticas seguras de navegación y correo electrónico reduce significativamente el riesgo de infecciones de malware.

Tenga cuidado al hacer clic en enlaces, especialmente de fuentes desconocidas. Estos enlaces pueden conducir a sitios web maliciosos diseñados para robar su información personal o instalar malware en su dispositivo.

De manera similar, evite descargar archivos adjuntos de correo electrónico a menos que esté seguro de la legitimidad del remitente. El uso de filtros de spam también puede ayudar al detectar y aislar automáticamente amenazas potenciales y filtrar archivos adjuntos maliciosos.

Es importante informarse sobre las últimas técnicas y ataques de phishing, ya que los ciberdelincuentes idean constantemente nuevos métodos para engañar a los usuarios para que divulguen información confidencial.

Envolver

El WiFi ofrece una gran comodidad en nuestro mundo conectado, pero también plantea riesgos importantes. Protegerse a usted mismo y a sus dispositivos conectados es crucial.

Los puntos de acceso WiFi públicos suelen ser inseguros y son el objetivo de los ciberdelincuentes. Usar una VPN premium puede ayudar a cifrar tus datos, añadiendo una capa de seguridad. Asegúrese de que sus dispositivos tengan protección antivirus y antimalware actualizada, evite enlaces sospechosos y esté atento a los correos electrónicos de phishing y las tácticas comunes.

Asegúrese de que la configuración DNS de su enrutador sea segura y evite las contraseñas predeterminadas.

Contraseñas seguras, autenticación de dos factores y actualizaciones periódicas de firmware refuerzan sus defensas. Haga copias de seguridad de sus datos periódicamente en ubicaciones seguras. Manténgase informado y atento para disfrutar de los beneficios de WiFi mientras minimiza las amenazas cibernéticas.