Nieuw, niet te patchen beveiligingslek in Apple M1 ontdekt

Voordat we erin duiken

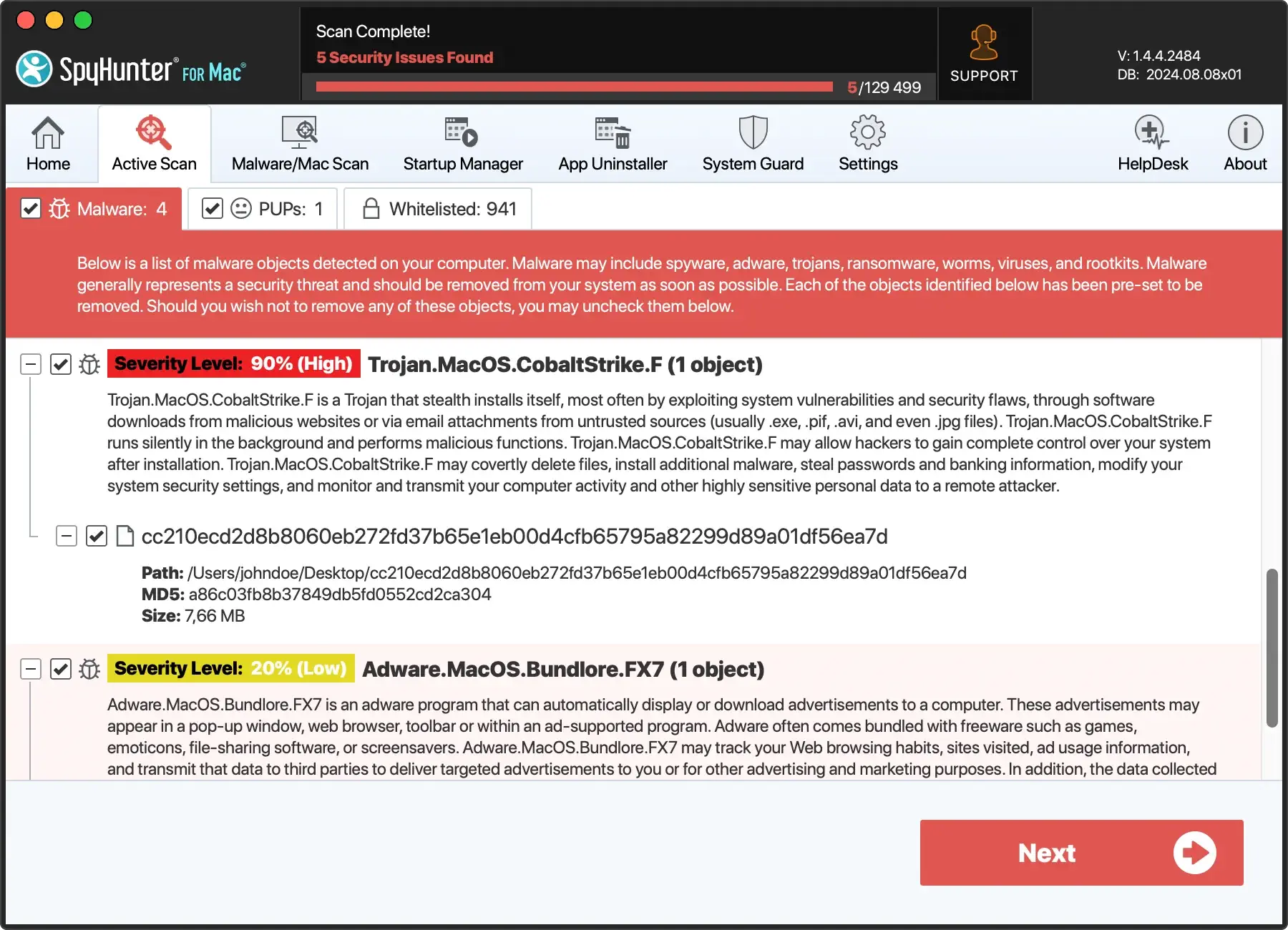

Voordat we erin duiken, laten we ervoor zorgen dat u online veilig blijft. We hebben SpyHunter gemaakt omdat uw veiligheid belangrijk voor ons is.

Bescherm uw computer vandaag nog — Download SpyHunter hier! Bekijk hieronder onze beste tips om uw computer veilig en beveiligd te houden.

Er is een nieuw probleem gevonden in de chips uit de M-serie van Apple, en het is een groot probleem dat niet met een simpele update kan worden opgelost. Dit probleem, ontdekt door onderzoekers en genaamd “GoFetch”, stelt cybercriminelen in staat geheime sleutels te ontfutselen die onze gegevens veilig houden.

Deze onlangs ontdekte kwetsbaarheid treft talloze apparaten en laat ons zien dat zelfs de meest geavanceerde technologie zwakke punten kan hebben.

Laten we eens kijken wat dit betekent voor gebruikers van Apple-apparaten en waarom deze ontdekking een cruciale herinnering is aan de voortdurende strijd tussen technologische vooruitgang en de behoefte aan solide beveiliging.

Wat is de kwetsbaarheid?

De M1-, M2- en M3-chips van Apple, geroemd om hun prestaties en efficiëntie, zijn in de problemen geraakt door een kritieke kwetsbaarheid te ontdekken.

In dit gedeelte worden de basisprincipes van dit probleem uiteengezet, waarbij de nadruk ligt op de rol van Data Memory-Dependent Prefetchers (DMP’s) en het specifieke mechanisme waarmee de app genaamd GoFetch werkt.

De basisprincipes van DMP’s in Apple Silicon-aangedreven Macs

De kern van deze onlangs ontdekte kwetsbaarheid ligt in een functie die is ontworpen om de snelheid en efficiëntie van de chips van Apple te verbeteren.

DMP’s zijn hardware-optimalisaties die gegevens voorspellen en vooraf in de CPU-cache laden voordat deze nodig zijn. Deze functie is cruciaal voor het verkorten van de wachttijd tussen het opvragen en ontvangen van gegevens door de CPU.

De onlangs ontdekte fout maakt deze snelheidsverhogende functie echter tot een potentieel veiligheidsrisico.

Hoe lekt de GoFetch-app encryptiesleutels?

De GoFetch- aanval maakt gebruik van een specifiek gedrag van DMP’s dat eerder over het hoofd werd gezien. Meestal voorspellen prefetchers toekomstige geheugenadressen op basis van toegangspatronen uit het verleden, zonder rekening te houden met de daadwerkelijke gegevens die erbij betrokken zijn.

DMP’s in de M1-, M2- en M3-chips van Apple onderzoeken echter ook de gegevenswaarden en behandelen alle gegevens die op geheugenadressen lijken als verwijzingen. Dit is waar de kwetsbaarheid vandaan komt.

Wanneer een aanvaller specifieke gegevens binnen een cryptografisch algoritme manipuleert om een aanwijzer na te bootsen, wordt de DMP misleid om deze “aanwijzer” als een geheugenadres te behandelen. Deze foutieve prefetching brengt de gegevens naar de cache, waar de aanwezigheid en beweging ervan gevoelige informatie kan lekken via zijkanalen van de cache.

In een e-mail aan ArsTechnica legden de auteurs uit:

Prefetchers usually look at addresses of accessed data (ignoring values of accessed data) and try to guess future addresses that might be useful. The DMP is different in this sense as in addition to addresses it also uses the data values in order to make predictions (predict addresses to go to and prefetch). In particular, if a data value “looks like” a pointer, it will be treated as an “address” (where in fact it’s actually not!) and the data from this “address” will be brought to the cache. The arrival of this address into the cache is visible, leaking over cache side channels.

Our attack exploits this fact. We cannot leak encryption keys directly, but what we can do is manipulate intermediate data inside the encryption algorithm to look like a pointer via a chosen input attack. The DMP then sees that the data value “looks like” an address, and brings the data from this “address” into the cache, which leaks the “address.” We don’t care about the data value being prefetched, but the fact that the intermediate data looked like an address is visible via a cache channel and is sufficient to reveal the secret key over time.

Door het DMP te dwingen gemanipuleerde gegevens verkeerd te interpreteren als verwijzingen, kunnen aanvallers indirect encryptiesleutels rechtstreeks uit de cache lekken, waardoor traditionele beveiligingsmaatregelen worden omzeild die zijn ontworpen om dergelijke inbreuken te voorkomen.

Dit mechanisme vertegenwoordigt een geavanceerde exploitatie van een hardwarefunctie voor kwaadaardige doeleinden, wat een aanzienlijke uitdaging onderstreept bij het balanceren van prestatieverbeteringen met beveiligingsbehoeften in moderne computerapparatuur.

Het onherstelbare karakter van de fout

Deze kwetsbaarheid onderscheidt zich door het niet-patchbare karakter ervan. Het zit diep geworteld in het microarchitectonische ontwerp van Apple’s silicium, wat betekent dat het niet kan worden opgelost met een standaard software-update.

Deze fout is rechtstreeks het gevolg van Apple’s fysieke hardware-optimalisaties om de prestaties te verbeteren, met name de data memory-dependent prefetchers (DMP’s).

Om dit probleem direct op te lossen zou een herontwerp van de architectuur van de chip nodig zijn – een taak die veel verder gaat dan het bereik van een eenvoudige patch.

Apple staat, samen met de bredere technologiegemeenschap, voor de lastige taak om oplossingen te vinden die de gevierde efficiëntie en snelheid van Apple-silicium niet in gevaar brengen.

Potentiële impact en wie risico loopt

De onthulling van deze fout heeft alarm geslagen over de gegevensbeveiliging op miljoenen apparaten. Iedereen die een Mac met een chip uit de M-serie gebruikt, van individuele consumenten tot grote organisaties, loopt mogelijk risico.

De mogelijkheid om geheime encryptiesleutels te extraheren vormt een ernstige bedreiging, waardoor aanvallers mogelijk gevoelige gegevens kunnen ontsleutelen, van persoonlijke foto’s en documenten tot bedrijfs- en financiële informatie.

Het misbruiken van deze kwetsbaarheid is echter niet eenvoudig. Het vereist specifieke voorwaarden, zoals het uitvoeren van een kwaadaardige app op hetzelfde prestatiecluster als de beoogde cryptografie-app.

Bovendien voegen de beveiligingsmaatregelen van Apple, zoals Gatekeeper, die niet-ondertekende Mac-apps blokkeert, een beschermingslaag toe.

Navigeren door de beveiligingsmaatregelen van Apple

Ondanks de complexiteit van de GoFetch-kwetsbaarheid vormt het bestaande beveiligingsframework van Apple, met name Gatekeeper, een aanzienlijke barrière tegen mogelijke exploits.

De rol van de Gatekeeper is om te voorkomen dat niet-ondertekende apps op macOS worden uitgevoerd, een maatregel die het risico op het installeren van een kwaadaardige app die nodig is om misbruik te maken van de kwetsbaarheid drastisch verkleint. De effectiviteit van de beveiligingsmaatregelen van Apple zorgt er echter niet voor dat apparaten ongevoelig zijn voor alle bedreigingen.

Het is raadzaam om beveiligingssoftware van derden, zoals SpyHunter voor Mac, te gebruiken om de verdediging van uw Mac verder te versterken.

Via het realtime scanmechanisme biedt SpyHunter uitgebreide bescherming tegen malware, ransomware en andere bedreigingen. Het is ontworpen als aanvulling op de ingebouwde beveiligingsfuncties van macOS en biedt een extra beveiligingslaag die zich aanpast aan opkomende bedreigingen.

SpyHunter downloaden en krijg gemoedsrust, wetende dat uw apparaten robuuste bescherming hebben tegen de nieuwste cyberbedreigingen.

Toekomstperspectief en gebruikersadvies

De ontdekking van dit onherstelbare beveiligingslek markeert een cruciaal moment voor de meeste Apple-gebruikers, wat de noodzaak van voortdurende aanpassing aan de zich ontwikkelende veiligheidsbedreigingen onderstreept.

Op de hoogte blijven en voorzichtig zijn is de sleutel tot het navigeren door dit landschap. Hier volgen enkele tips om uw apparaat en gegevens te beschermen:

- Houd software up-to-date: Update uw macOS en alle applicaties regelmatig om ervoor te zorgen dat u over de nieuwste beveiligingspatches en beveiligingen beschikt.

- Download verstandig: download alleen apps van vertrouwde bronnen, zoals de App Store of geverifieerde ontwikkelaars, en let op eventuele beveiligingsvragen van macOS.

- Gebruik gerenommeerde beveiligingssoftware: Het installeren van gerenommeerde antivirussoftware zoals SpyHunter voor Mac kan de beveiliging van uw apparaat aanzienlijk verbeteren. SpyHunter biedt realtime bescherming tegen malware en andere bedreigingen. Dit zorgt ervoor dat uw systeem beveiligd blijft tegen de nieuwste kwetsbaarheden en exploits. SpyHunter houdt het malware-vrij, of je nu een Mac hebt met Apple Silicon of een op Intel gebaseerde Mac.

Vooruitkijkend blijft de technologiegemeenschap waakzaam en klaar om te reageren op nieuwe uitdagingen.

Voor gebruikers vereist de balans tussen het genieten van de allernieuwste technologie en het garanderen van gegevensbeveiliging bewustzijn, waakzaamheid en een proactieve benadering van cyberbeveiliging.

Conclusie

Deze nieuwe, niet te repareren beveiligingsfout in de chips uit de M-serie van Apple is een grimmige herinnering aan de voortdurende strijd tussen voortschrijdende technologie en het waarborgen van de veiligheid. Terwijl we vooruitgaan, is het van cruciaal belang om geïnformeerd en waakzaam te blijven. Gebruikers moeten hun apparaten up-to-date houden en voorzichtig zijn bij het installeren van apps van onbetrouwbare bronnen.

De reis naar veilig, efficiënt computergebruik gaat verder, waarbij lessen worden getrokken uit elke uitdaging.