Nuova vulnerabilità di sicurezza non patchabile di Apple M1

Prima di immergerci

Prima di immergerci, assicuriamoci che tu sia al sicuro online. Abbiamo creato SpyHunter perché la tua sicurezza è importante per noi.

Proteggi il tuo computer oggi stesso — Scarica SpyHunter proprio qui! Di seguito sono riportati i nostri migliori consigli per proteggere il tuo computer.

È stato riscontrato un nuovo problema nei chip della serie M di Apple ed è un grosso problema che non può essere risolto con un semplice aggiornamento. Questo problema, scoperto dai ricercatori e denominato “GoFetch”, consente ai criminali informatici di sottrarre chiavi segrete che mantengono i nostri dati al sicuro.

Questa vulnerabilità scoperta di recente colpisce innumerevoli dispositivi e ci mostra che anche la tecnologia più avanzata può avere punti deboli.

Esploriamo cosa significa questo per gli utenti dei dispositivi Apple e perché questa scoperta è un importante promemoria della battaglia in corso tra i progressi tecnologici e la necessità di una solida sicurezza.

Qual è la vulnerabilità?

I chip M1, M2 e M3 di Apple, celebrati per le loro prestazioni ed efficienza, hanno avuto un problema scoprendo una vulnerabilità critica.

Questa sezione analizza le nozioni di base di questo problema, concentrandosi sul ruolo dei prefetcher dipendenti dalla memoria dei dati (DMP) e sul meccanismo specifico attraverso il quale opera l’app chiamata GoFetch.

Le basi delle DMP nei Mac basati su Apple Silicon

Al centro di questa vulnerabilità scoperta di recente si trova una funzionalità progettata per migliorare la velocità e l’efficienza dei chip Apple.

Le DMP sono ottimizzazioni hardware che prevedono e precaricano i dati nella cache della CPU prima che siano necessari. Questa funzione è fondamentale per ridurre il tempo di attesa tra la richiesta e la ricezione dei dati da parte della CPU.

Tuttavia, la falla scoperta di recente trasforma questa funzionalità di aumento della velocità in un potenziale rischio per la sicurezza.

In che modo l’app GoFetch perde le chiavi di crittografia?

L’attacco GoFetch sfrutta un comportamento specifico delle DMP precedentemente trascurato. Di solito, i prefetcher prevedono futuri indirizzi di memoria sulla base di modelli di accesso passati senza considerare i dati effettivi coinvolti.

Tuttavia, i DMP nei chip M1, M2 e M3 di Apple esaminano anche i valori dei dati, trattando quelli che assomigliano a indirizzi di memoria come puntatori. Da qui nasce la vulnerabilità.

Quando un utente malintenzionato manipola dati specifici all’interno di un algoritmo crittografico per imitare un puntatore, il DMP viene indotto con l’inganno a trattare questo “puntatore” come un indirizzo di memoria. Questo precaricamento errato porta i dati nella cache, dove la loro presenza e il loro movimento possono far trapelare informazioni sensibili sui canali laterali della cache.

In una e-mail ad ArsTechnica, gli autori hanno spiegato:

Prefetchers usually look at addresses of accessed data (ignoring values of accessed data) and try to guess future addresses that might be useful. The DMP is different in this sense as in addition to addresses it also uses the data values in order to make predictions (predict addresses to go to and prefetch). In particular, if a data value “looks like” a pointer, it will be treated as an “address” (where in fact it’s actually not!) and the data from this “address” will be brought to the cache. The arrival of this address into the cache is visible, leaking over cache side channels.

Our attack exploits this fact. We cannot leak encryption keys directly, but what we can do is manipulate intermediate data inside the encryption algorithm to look like a pointer via a chosen input attack. The DMP then sees that the data value “looks like” an address, and brings the data from this “address” into the cache, which leaks the “address.” We don’t care about the data value being prefetched, but the fact that the intermediate data looked like an address is visible via a cache channel and is sufficient to reveal the secret key over time.

Costringendo la DMP a interpretare erroneamente i dati manipolati come puntatori, gli aggressori possono indirettamente far trapelare le chiavi di crittografia direttamente dalla cache, aggirando le tradizionali misure di sicurezza progettate per prevenire tali violazioni.

Questo meccanismo rappresenta uno sfruttamento sofisticato di una funzionalità hardware per scopi dannosi, sottolineando una sfida significativa nel bilanciare i miglioramenti delle prestazioni con le esigenze di sicurezza nei moderni dispositivi informatici.

La natura irreparabile del difetto

Questa vulnerabilità si distingue per la sua natura non riparabile. È radicato nel design microarchitettonico del silicio di Apple, il che significa che non può essere risolto con un aggiornamento software standard.

Questo difetto deriva direttamente dalle ottimizzazioni dell’hardware fisico di Apple per aumentare le prestazioni, in particolare i prefetcher dipendenti dalla memoria dei dati (DMP).

Risolvere definitivamente questo problema richiederebbe una riprogettazione dell’architettura del chip, un compito che va ben oltre lo scopo di una semplice patch.

Apple, insieme alla più ampia comunità tecnologica, si trova ad affrontare l’arduo compito di trovare soluzioni alternative che non compromettano la celebre efficienza e velocità del silicio Apple.

Impatto potenziale e chi è a rischio

La scoperta di questa falla ha sollevato allarmi sulla sicurezza dei dati su milioni di dispositivi. Chiunque utilizzi un Mac con un chip della serie M, dai singoli consumatori alle grandi organizzazioni, è potenzialmente a rischio.

La capacità di estrarre chiavi di crittografia segrete rappresenta una grave minaccia, poiché consente potenzialmente agli aggressori di decrittografare dati sensibili, da foto e documenti personali a informazioni aziendali e finanziarie.

Tuttavia, sfruttare questa vulnerabilità non è semplice. Richiede condizioni specifiche, come l’esecuzione di un’app dannosa sullo stesso cluster di prestazioni dell’app di crittografia presa di mira.

Inoltre, le misure di sicurezza di Apple, come Gatekeeper, che blocca le app Mac non firmate, aggiungono un livello di protezione.

Esplorare le misure di sicurezza di Apple

Nonostante la complessità della vulnerabilità GoFetch, il sistema di sicurezza esistente di Apple, in particolare Gatekeeper, fornisce una barriera significativa contro potenziali exploit.

Il ruolo del Gatekeeper è impedire l’esecuzione di app non firmate su macOS, una misura che riduce drasticamente il rischio di installare un’app dannosa necessaria per sfruttare la vulnerabilità. Tuttavia, l’efficacia delle misure di sicurezza di Apple non rende i dispositivi immuni a tutte le minacce.

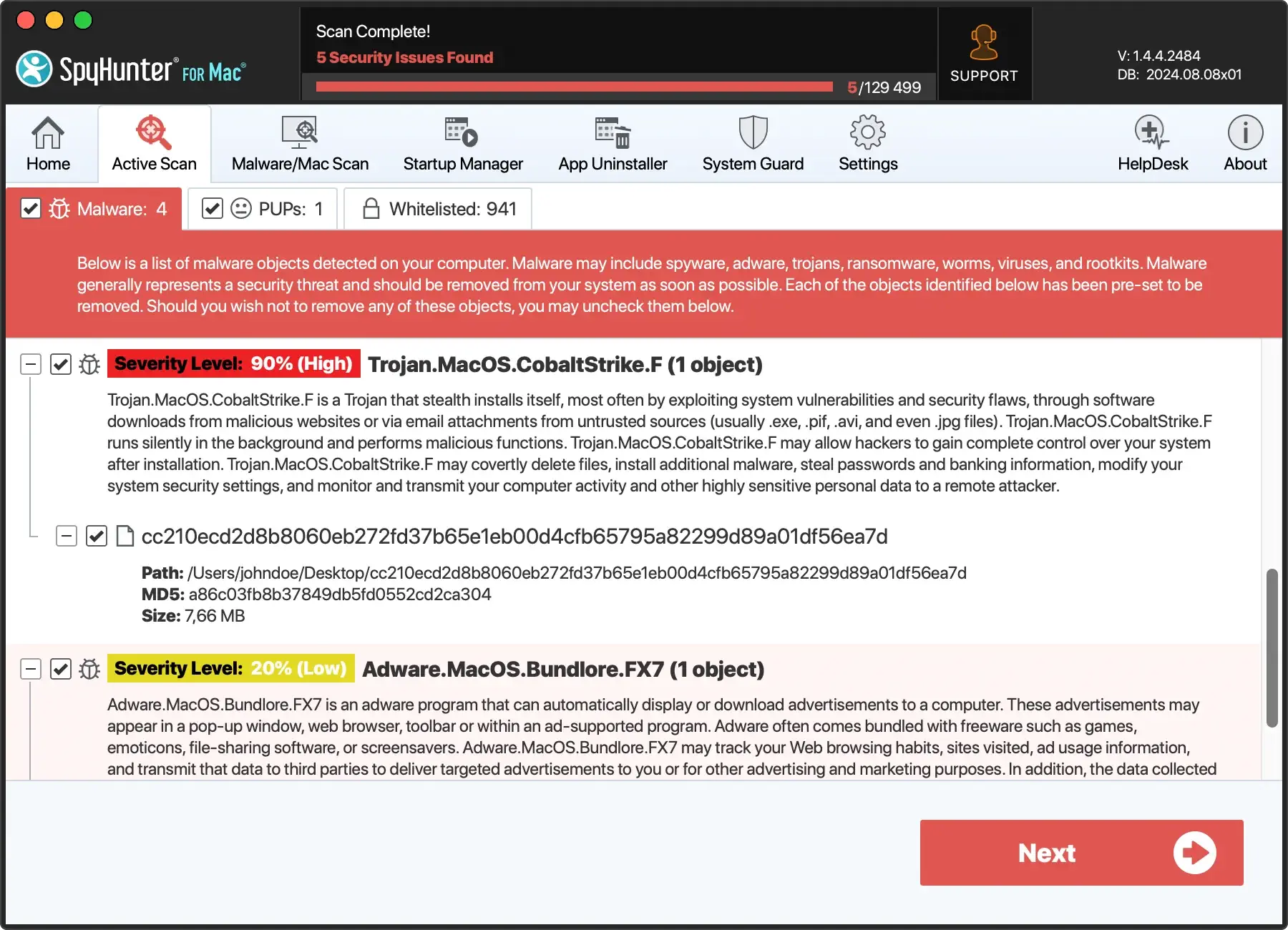

È consigliabile incorporare software di sicurezza di terze parti come SpyHunter per Mac per rafforzare ulteriormente le difese del tuo Mac.

Attraverso il suo meccanismo di scansione in tempo reale, SpyHunter offre una protezione completa contro malware, ransomware e altre minacce. È progettato per integrare le funzionalità di sicurezza integrate di macOS, offrendo un ulteriore livello di sicurezza che si adatta alle minacce emergenti.

Scarica SpyHunter e goditi la tranquillità, sapendo che i tuoi dispositivi hanno una solida protezione contro le più recenti minacce alla sicurezza informatica.

Prospettive future e consigli per gli utenti

La scoperta di questa falla di sicurezza irreparabile segna un momento critico per la maggior parte degli utenti Apple, evidenziando la necessità di un adattamento continuo di fronte alle minacce alla sicurezza in continua evoluzione.

Rimanere informati e prestare attenzione è la chiave per navigare in questo panorama. Ecco alcuni suggerimenti per proteggere il dispositivo e i dati:

- Mantieni il software aggiornato: aggiorna regolarmente il tuo macOS e tutte le applicazioni per assicurarti di avere le patch di sicurezza e le protezioni più recenti.

- Scarica con saggezza: scarica app solo da fonti attendibili, come l’App Store o sviluppatori verificati, e presta attenzione a qualsiasi richiesta di sicurezza di macOS.

- Utilizza un software di sicurezza affidabile: l’installazione di un software antivirus affidabile come SpyHunter per Mac può migliorare in modo significativo la sicurezza del tuo dispositivo. SpyHunter offre protezione in tempo reale contro malware e altre minacce. Ciò garantisce che il tuo sistema rimanga sicuro contro le vulnerabilità e gli exploit più recenti. SpyHunter lo manterrà privo di malware sia che tu abbia un Mac con Apple Silicon o uno basato su Intel.

Guardando al futuro, la comunità tecnologica rimane vigile e pronta a rispondere alle nuove sfide.

Per gli utenti, l’equilibrio tra il godimento di una tecnologia all’avanguardia e la garanzia della sicurezza dei dati richiede consapevolezza, vigilanza e un approccio proattivo alla sicurezza informatica.

Conclusione

Questa nuova, irreparabile falla di sicurezza nei chip della serie M di Apple è un duro promemoria della costante battaglia tra l’avanzamento della tecnologia e la garanzia della sicurezza. Mentre andiamo avanti, rimanere informati e vigili è vitale. Gli utenti dovrebbero mantenere aggiornati i propri dispositivi e prestare attenzione quando installano app da fonti non attendibili.

Il viaggio verso un’informatica sicura ed efficiente continua, con le lezioni apprese da ogni sfida.