¿Cómo Eliminar Malware Rootkit?

Antes de sumergirnos

Antes de profundizar, asegurémonos de que estés seguro en Internet. Creamos SpyHunter porque tu seguridad nos importa.

Proteja su computadora hoy — ¡Descarga SpyHunter aquí mismo! Consulta nuestros principales consejos a continuación para mantener tu computadora segura y protegida.

Las Mac son conocidas por su sólida seguridad, pero no son inmunes al malware y a amenazas sofisticadas como los rootkits.

El malware rootkit está diseñado para permanecer oculto y permitir a los piratas informáticos obtener control de un dispositivo, robar información confidencial y comprometer la integridad del sistema.

Eliminar malware oculto, como un rootkit, de una Mac puede ser un desafío, pero con el enfoque correcto, es posible eliminar estas amenazas y restaurar la seguridad del sistema.

En esta guía, explicaremos qué son los rootkits, su impacto en tu Mac, cómo detectarlos y métodos paso a paso para eliminarlos.

¿Qué es un rootkit?

Un rootkit es un tipo de software malicioso diseñado para obtener acceso no autorizado a un sistema mientras oculta su presencia.

A diferencia del malware tradicional, que puede detectarse mediante análisis de seguridad básicos, los rootkits operan de forma sigilosa, incrustándose profundamente en el sistema operativo.

Esto hace que los rootkits sean peligrosos a un nivel ligeramente diferente al de muchos otros programas maliciosos.

Los rootkits operan a un nivel profundo dentro del sistema, a menudo incrustándose en el núcleo o el firmware.

Esto les permite persistir incluso después de reiniciar el sistema y hace que sea difícil eliminarlos mediante herramientas antivirus estándar.

Algunos rootkits también están diseñados para desactivar el software de seguridad, lo que hace que su detección sea aún más difícil.

Cómo funcionan los rootkits

Los rootkits están diseñados para manipular los procesos del sistema para que funcionen sin ser detectados.

Algunos rootkits se ejecutan en modo de usuario, lo que significa que funcionan a nivel de aplicación y son más fáciles de detectar.

Sin embargo, los rootkits más sofisticados operan en modo kernel, incrustándose dentro de los procesos centrales del sistema, haciéndolos casi invisibles.

Además de secuestrar archivos y procesos del sistema, los rootkits también pueden implementar keyloggers, puertas traseras o incluso modificar el firmware para que persista después de la reinstalación del sistema operativo.

Cómo se distribuyen los rootkits

Los ciberdelincuentes perfeccionan constantemente sus métodos de distribución de rootkits, haciéndolos más sofisticados y más difíciles de detectar.

Los rootkits avanzados pueden utilizar exploits de día cero para aprovechar las vulnerabilidades de seguridad antes de que se solucionen.

Los rootkits pueden infiltrarse en una Mac a través de varios vectores de ataque, incluidos:

- Descargas de software malicioso: La descarga de software de fuentes no confiables puede introducir rootkits.

- Correos electrónicos de phishing: Los archivos adjuntos o enlaces a correos electrónicos maliciosos pueden instalar rootkits.

- Sitios web comprometidos: Visitar un sitio web infectado puede provocar una instalación silenciosa de un rootkit.

- Dispositivos USB infectados: Conectar una unidad USB comprometida puede propagar la infección.

- Explotación de vulnerabilidades de software: Los piratas informáticos explotan fallas de seguridad en versiones y aplicaciones obsoletas de macOS.

Señales de una posible infección por rootkit

Detectar un rootkit es un desafío porque oculta sus actividades, pero ciertos síntomas pueden indicar una infección:

- Comportamiento inusual del sistema: Ralentizaciones, bloqueos o congelamientos inesperados.

- Software de seguridad deshabilitado: Es posible que se alteren o deshabilitan las configuraciones del antivirus y del firewall.

- Actividad de red inesperada: Alto uso de la red incluso cuando no se están ejecutando aplicaciones.

- Procesos del sistema desconocidos: Procesos desconocidos o sospechosos que se ejecutan en el Monitor de actividad.

- Incapacidad para eliminar ciertos archivos o programas: Algunos rootkits se protegen impidiendo la eliminación.

Cómo afectan los rootkits a tu Mac

Los rootkits pueden causar graves problemas de seguridad, entre ellos:

- Acceso no autorizado: Los atacantes pueden controlar su Mac de forma remota.

- Robo de datos: Se puede robar información confidencial, como contraseñas y datos financieros.

- Inestabilidad del sistema: Su Mac puede experimentar fallas, rendimiento lento o aplicaciones que no responden.

- Instalaciones de malware no detectadas: Los rootkits a menudo ocultan otros tipos de malware, lo que empeora los riesgos de seguridad.

- Evitar medidas de seguridad: Desactivan los programas antivirus y las configuraciones del firewall, lo que dificulta la eliminación.

Cómo eliminar malware rootkit en Mac

Dado que los rootkits están diseñados para permanecer ocultos, eliminarlos requiere una combinación de pasos manuales y herramientas especializadas.

Siga estos pasos para eliminar eficazmente los rootkits de su Mac.

Paso 1: Arranque en modo seguro

El modo seguro evita que software de terceros, incluidos algunos rootkits, se carguen durante el inicio, lo que facilita su eliminación.

- Apaga tu Mac completamente.

- Vuelva a encenderlo mientras mantiene presionada la tecla

Shifthasta que vea la pantalla de inicio de sesión. - Inicie sesión y verifique si su Mac funciona mejor sin comportamiento inusual.

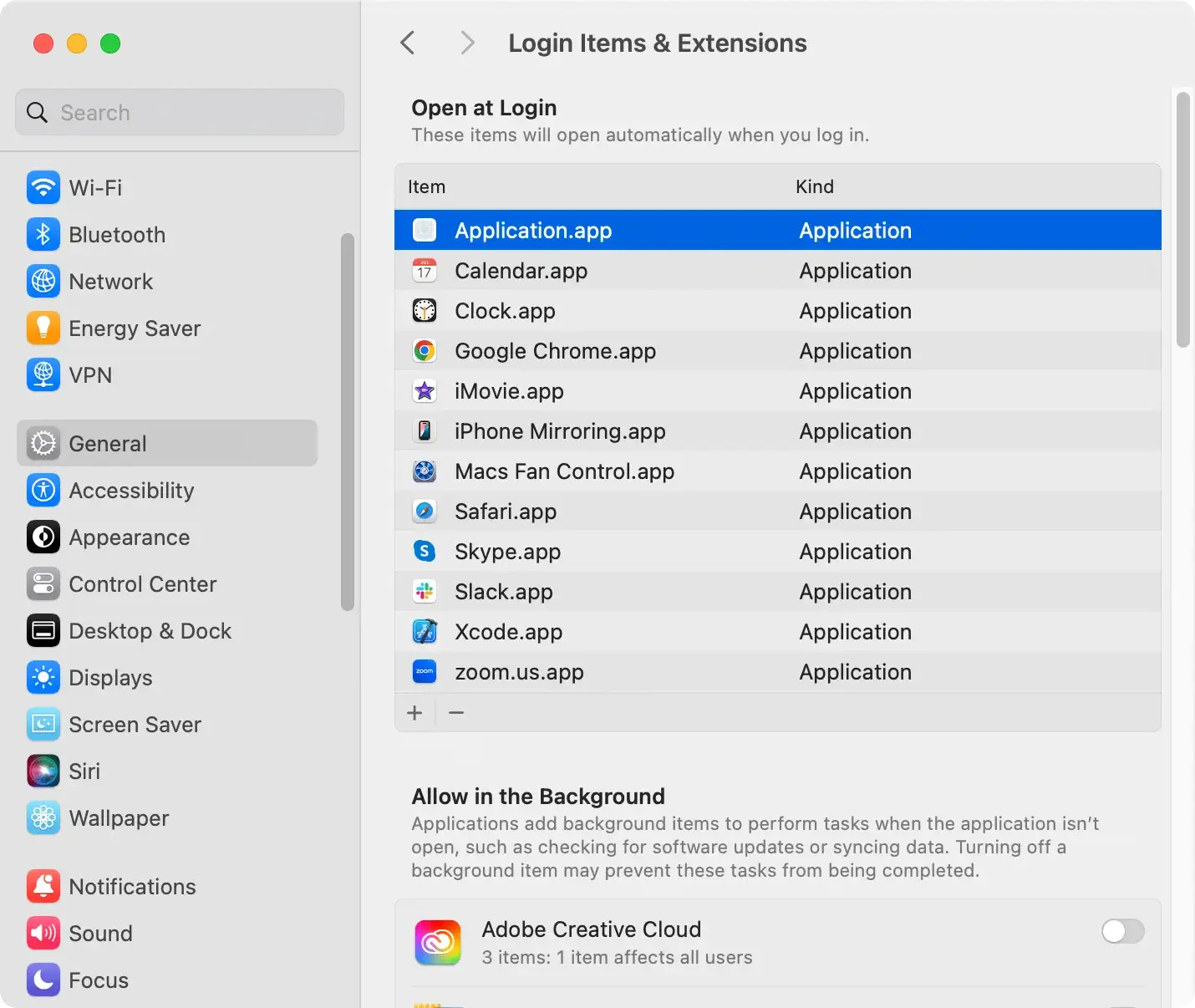

Paso 2: Verificar elementos de inicio de sesión y extensiones

Los rootkits a menudo se instalan como elementos de inicio de sesión o extensiones del sistema.

- Vaya a

System Settings > General > Login Items & Extensions. - Busque aplicaciones sospechosas o desconocidas.

- Seleccione y elimine cualquier entrada que parezca maliciosa.

Paso 3: Utilice la Terminal para identificar procesos sospechosos

Los usuarios avanzados pueden usar la Terminal para buscar comportamientos inusuales del sistema.

- Abra

Terminal, que se encuentra enApplications > Utilities. - Escriba

ps auxy presioneEnterpara enumerar los procesos en ejecución. - Busque procesos desconocidos o sospechosos que consuman muchos recursos.

- Utilice

sudo kill -9 [ProcessID]para finalizar cualquier proceso sospechoso.

Paso 4: Restablecer NVRAM y SMC

Si el malware persiste, restablecer la configuración del firmware de su Mac puede ayudar a eliminar los componentes rootkit ocultos.

Restablecer NVRAM:

- Apaga tu Mac.

- Enciéndelo mientras mantienes presionadas

Option + Command + P + Rdurante aproximadamente 20 segundos. - Suelte las teclas cuando escuche el segundo timbre de inicio (para Mac Intel).

Restablecer SMC (para Mac Intel):

- Apaga tu Mac.

- Mantenga presionadas

Shift + Control + Optiony presione el botón de encendido durante 10 segundos. - Suelte todas las teclas y encienda su Mac.

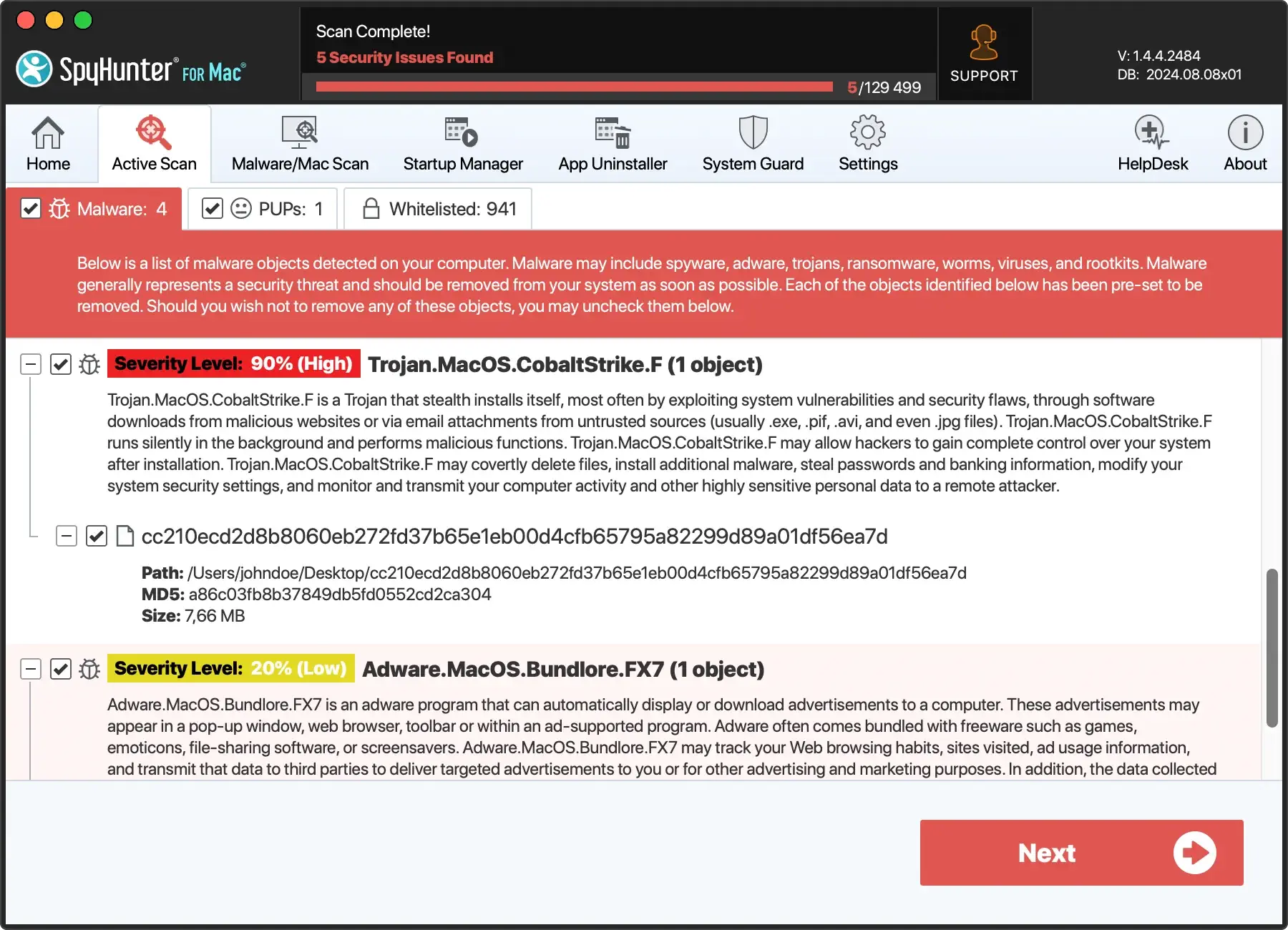

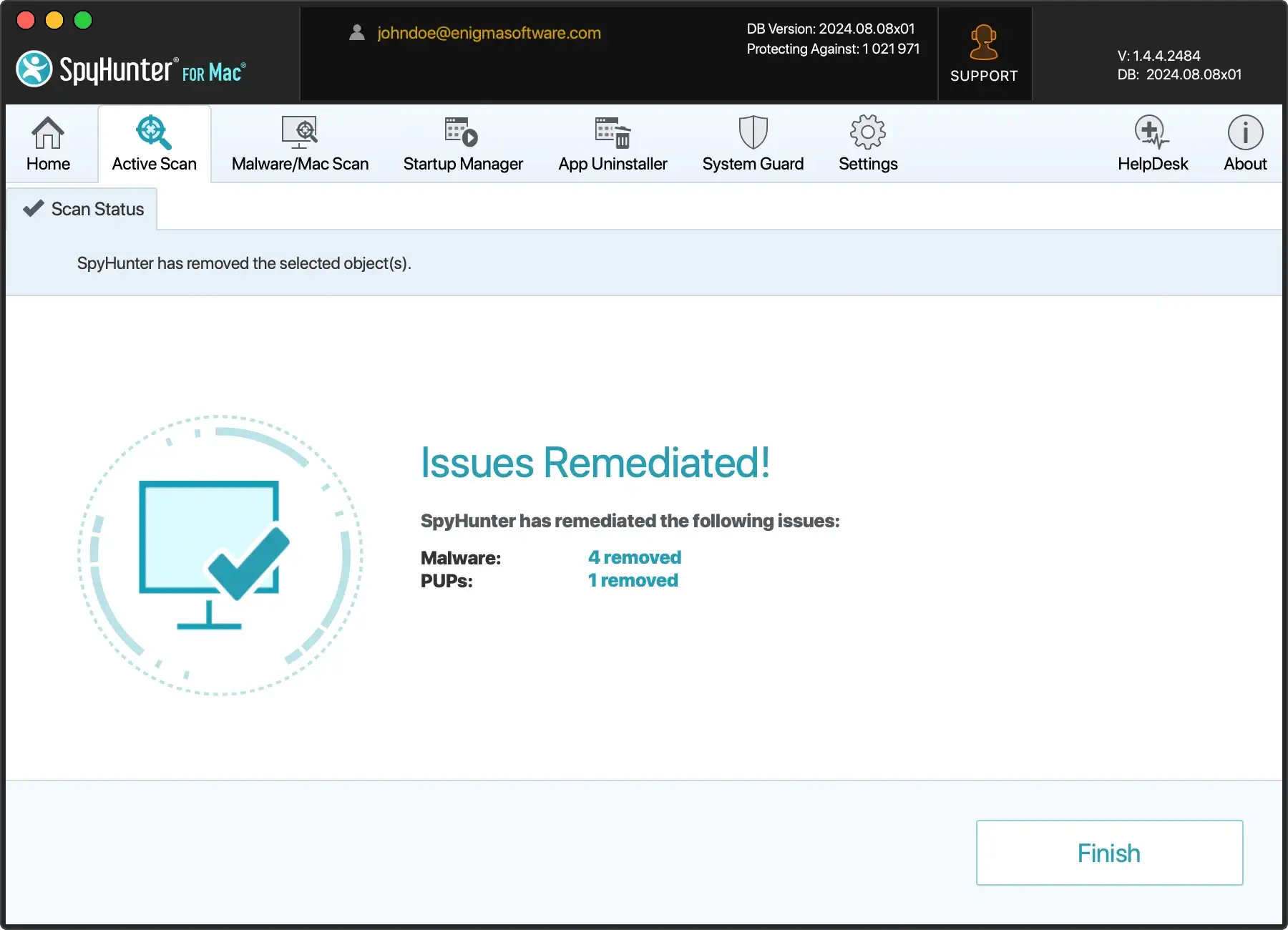

Paso 5: Busque rootkits con SpyHunter

SpyHunter es una poderosa herramienta antimalware diseñada para proteger su computadora contra todas las formas de malware, incluidos los rootkits.

Cómo instalar y utilizar SpyHunter:

- Descarga SpyHunter aquí e instálelo en su computadora.

- Inicie la aplicación SpyHunter y elija ejecutar un análisis completo desde el menú principal.

- Examine la lista de resultados y asegúrese de que todo el malware detectado esté seleccionado para su eliminación.

- Continúe con el proceso de limpieza utilizando los botones de la interfaz de la aplicación.

- Reinicie su Mac para completar el proceso de eliminación.

Paso 6: Realizar una reinstalación de macOS

Si el rootkit persiste después de todos los pasos anteriores, reinstalar macOS es el último recurso.

- Haga una copia de seguridad de sus archivos importantes utilizando

Time Machineo un disco externo. - Reinicie su Mac y mantenga presionadas

Command + Rhasta que aparezca la pantalla Utilidades de macOS. - Seleccione

Reinstall macOSy siga las instrucciones en pantalla.

Cómo prevenir infecciones de rootkit en Mac

Para mantenerse protegido contra futuros ataques de rootkit, siga estas precauciones:

- Mantenga macOS actualizado: Instale siempre las últimas actualizaciones de seguridad.

- Descargue software de fuentes confiables: Evite instalar aplicaciones de sitios web desconocidos.

- Habilitar la protección de integridad del sistema: Evita modificaciones no autorizadas a los archivos del sistema.

- Utilice una herramienta anti-malware confiable: Escanee periódicamente con SpyHunter para detectar amenazas.

- Supervisar el comportamiento del sistema: Tenga cuidado con ralentizaciones inexplicables o fallos del software.

- Evite el Wi-Fi público sin una VPN: Protege contra ataques basados en la red.

Tener un software antivirus robusto o una suite anti-malware como SpyHunter instalado en su Mac también jugará un papel importante en la intercepción y prevención de infecciones de rootkits antes de que puedan ocurrir.

El escáner activo de SpyHunter puede detectar y detener el malware de inmediato, antes de que tenga la oportunidad de infectar su computadora.

Al mantener una buena higiene de ciberseguridad y estar al tanto de las últimas amenazas, puede reducir significativamente el riesgo de infecciones de rootkit y proteger su Mac de ataques de malware avanzados.

Conclusión

El malware rootkit puede ser una amenaza grave para la seguridad y el rendimiento de su Mac, pero con pasos cuidadosos de detección y eliminación, puede restaurar la integridad de su sistema.

El uso del modo seguro, la verificación de los elementos de inicio de sesión, el escaneo con SpyHunter y el restablecimiento de la configuración del sistema pueden ayudar a eliminar rootkits de manera efectiva.

Si sigue las mejores prácticas de ciberseguridad, podrá prevenir futuras infecciones y mantener su Mac segura.